如何保護您的 WordPress 管理員 (Wp-Admin)

已發表: 2022-08-27WordPress 安全性在 WordPress 生態系統中非常重要。 採取的一種安全方法是保護您的 Wp-admin。 這是因為 Wp-admin 很可能是攻擊者用來嘗試訪問您的站點的第一個點。

默認情況下,WordPress 管理文件存儲在 Wp-admin 文件夾中。 儘管 WordPress 採取了各種安全措施來保護文件夾,但默認 WordPress 管理員已廣為人知,這使其成為黑客的輕鬆目標。 因此,降低由 WordPress 管理員觸發的 Web 攻擊的風險非常重要。

在本文中,我們將研究您可以使用的一些方法來保護您的 WordPress 管理員。

目錄

保護您的 Wp-admin 的方法

- 避免使用默認的“admin”用戶名

- 創建強密碼

- 密碼保護 Wp-admin 區域

- 創建自定義登錄 URL

- 結合兩因素身份驗證/驗證

- 啟用自動註銷

- 限制登錄嘗試次數

- 實施IP限制

- 禁用登錄頁面上的錯誤

- 使用安全插件

- 將 WordPress 更新到最新版本

結論

保護您的 Wp-admin 的方法

您可以使用多種方法來保護 WordPress 管理區域。 以下是有關這些安全實踐的快速列表。

1.避免使用默認的“admin”用戶名

在全新的 WordPress 安裝中,創建的第一個帳戶是管理員帳戶。 在此類安裝中,“admin”被設置為默認用戶名。 這實際上是公共知識。

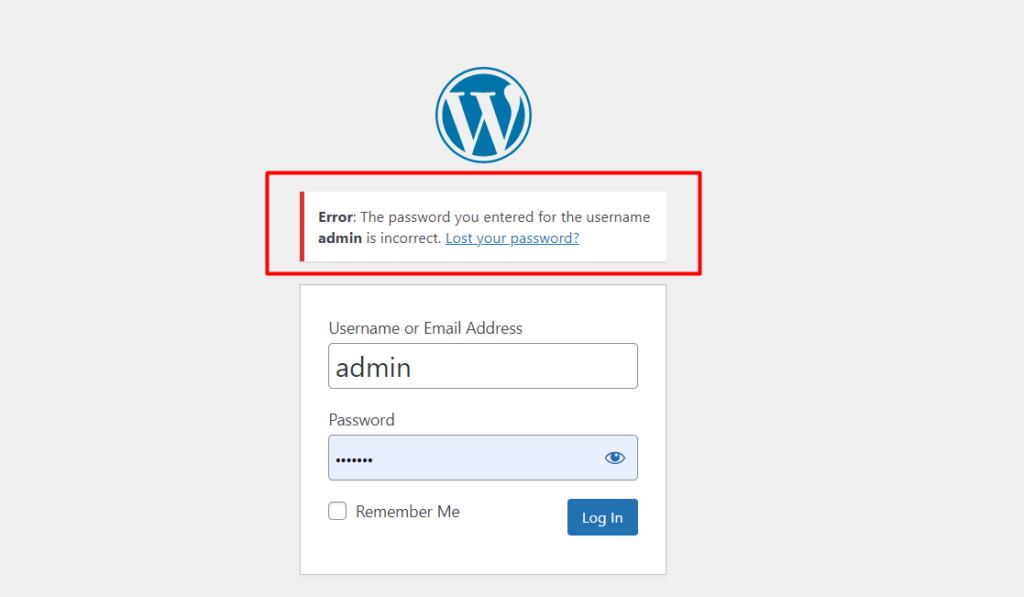

黑客可以輕鬆確定“admin”是否是您的用戶名的一種方法是訪問您的站點登錄 URL 並嘗試“admin”用戶名。 如果“admin”實際上是站點內的用戶名,他們將在登錄屏幕中顯示這樣的錯誤消息; “錯誤:您為用戶名 admin 輸入的密碼不正確。 忘記密碼了?”

這樣的錯誤消息將作為向黑客確認站點內存在用戶名“admin”的確認。

在這個階段,黑客已經掌握了關於您網站的兩條信息。 這些是用戶名和登錄 URL。 黑客所需要的只是網站的密碼。

此時,黑客將嘗試通過簡單地對該用戶名運行密碼來進行攻擊,以獲得對該站點的訪問權限。 這可以手動執行,甚至可以通過機器人執行。

黑客可以使用的另一種方法是簡單地將查詢“?author=1/”附加到 URL,使其讀取為 yourdomain/?author=1/。 如果您有用戶 admin 的用戶名,則該 URL 將返回該用戶的帖子,如果沒有與之關聯的帖子,則該 URL 將不返回任何帖子。 下面是一個示例插圖:

在任何一種情況下,只要不返回 404 錯誤,就可以確認確實存在具有“admin”用戶名的用戶名。

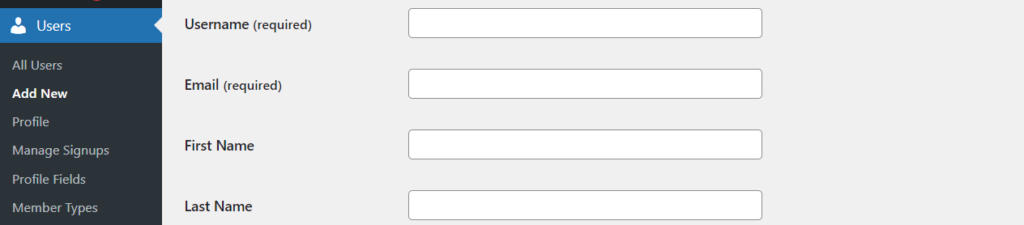

基於上述情況,如果您有默認用戶名“admin”,那麼從 WordPress 儀表板中的“用戶”>“添加新”部分創建一個新的管理員帳戶至關重要。

完成此操作後,請確保刪除以前的“管理員”帳戶。

2. 創建強密碼

強密碼對於任何 WordPress 網站都是必不可少的。 另一方面,弱密碼使黑客可以輕鬆訪問您的 WordPress 網站。

您可以採用的一些密碼安全措施包括:

- 確保密碼足夠長(至少 10 個字符)

- 密碼至少應包含字母數字字符、空格和特殊字符

- 確保定期更改或更新密碼

- 確保您不重複使用密碼

- 密碼不應該是字典單詞

- 使用密碼管理器存儲密碼

- 確保註冊網站的用戶填寫強密碼

密碼也不應該是可猜測的,因為這會再次構成安全威脅。

3. 密碼保護 Wp-admin 區域

WordPress 通過允許用戶填寫他們的用戶名和密碼來登錄,確實為 Wp-admin 提供了一個安全級別。 然而,這可能還不夠,因為黑客實際上可以在訪問 Wp-admin 時進行 Web 攻擊。 因此建議為 Wp-admin 添加額外的安全層。 這可以通過以下方式進行:

i) 面板

ii) .htaccess

通過 cPanel

為了通過 cPanel 對 Wp-admin 進行密碼保護,您需要執行以下操作:

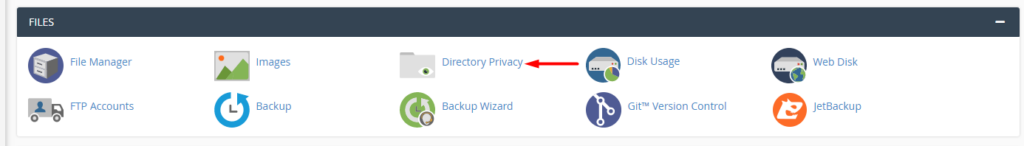

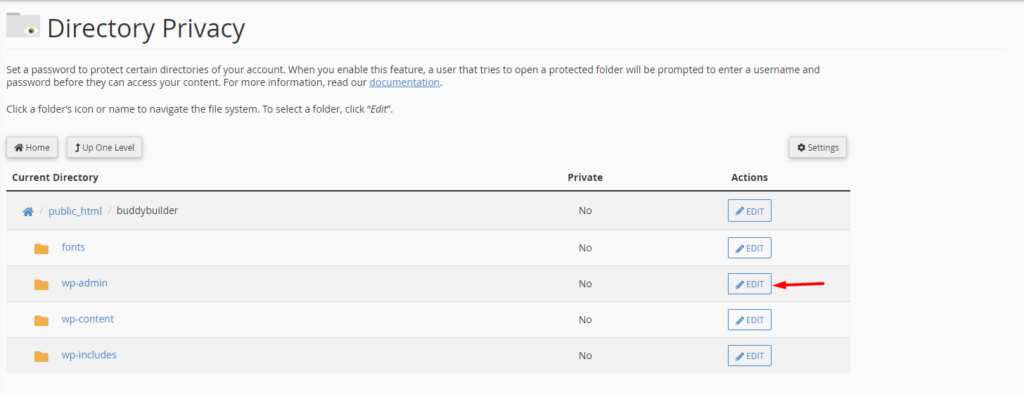

首先訪問您的 cPanel 儀表板,然後單擊“目錄隱私”。

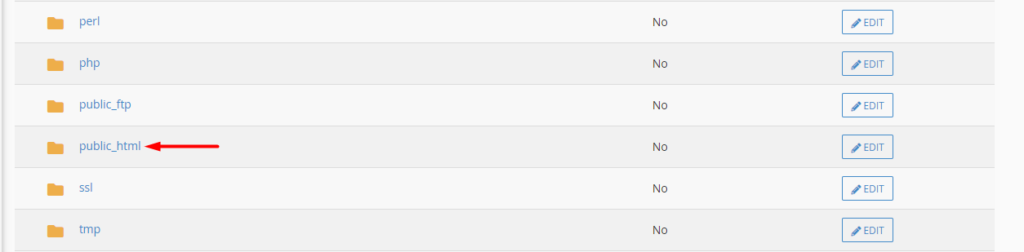

接下來,訪問 public_html 文件夾。

在其中,單擊 wp-admin 目錄中的“編輯”按鈕。

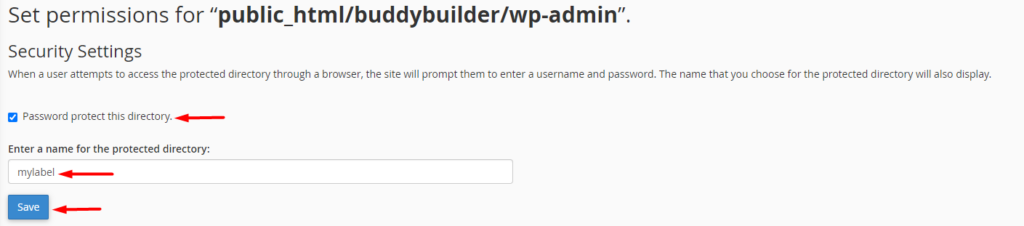

在下一個屏幕上,啟用“密碼保護此目錄”選項,並在“輸入受保護目錄的名稱”字段中,填寫您偏好的名稱並保存更改。

完成此操作後,退後一步並使用所需的詳細信息(用戶名和密碼)創建一個新用戶。

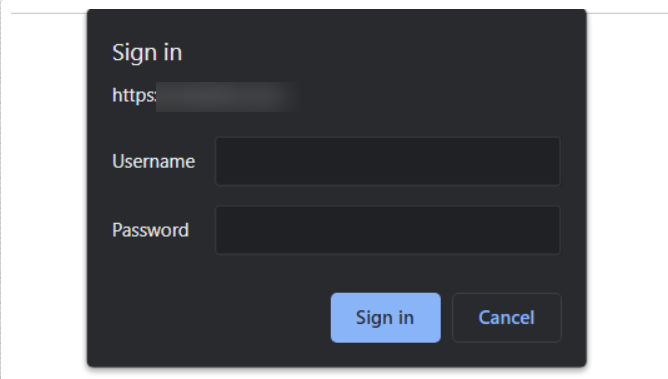

完成上述操作後,如果用戶嘗試訪問 wp-admin 文件夾,他將需要填寫新創建的用戶名和密碼,然後才能被重定向到需要填寫他或她的 WordPress 管理員的屏幕證書。

通過 .htaccess

.htaccess 是 Apache 用來對目錄進行更改的配置文件。 您可以在本文中了解有關該文件的更多信息。

在本節中,我們將研究如何使用 .htaccess 文件來限制 wp-admin 文件夾。 為此,我們需要通過執行以下操作來創建兩個文件(.htaccess 和 .htpasswd):

i) 創建一個 .htaccess 文件

使用您喜歡的文本編輯器,創建一個名為.htaccess的新文件。

將以下內容添加到文件中:

AuthType basic AuthName "Protected directory" AuthUserFile /home/user/public_html/mydomain.com/wp-admin/.htpasswd AuthGroupFile /dev/null require user usernamedetail在上面的代碼中,您需要使用 wp-admin 目錄路徑更改指定的“AuthUserFile”路徑(/home/user/public_html/mydomain.com/wp-admin/),這是您將上傳 .htpasswd 文件的位置. 此外,您還需要使用所需的用戶名更改“require user”行中的“usernamedetail”。

ii) 創建一個 .htpasswd 文件

仍然使用您喜歡的文本編輯器,創建一個名為 .htpasswd 的新文件。

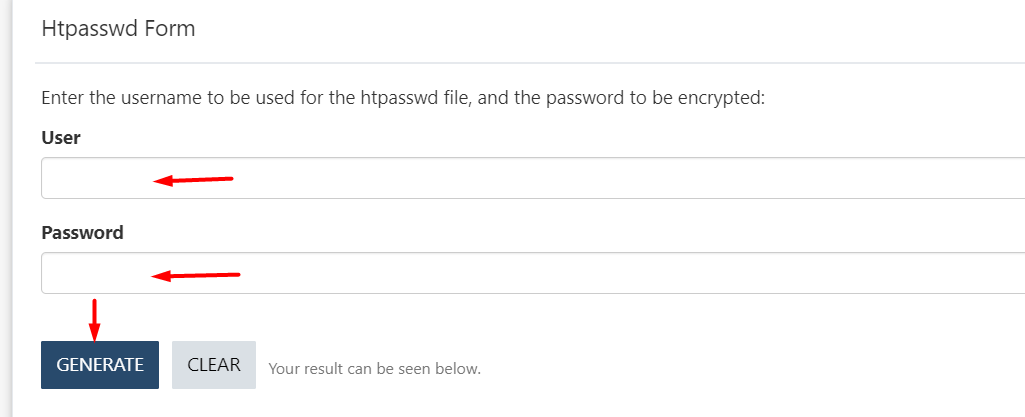

訪問 wtools.io 生成器。

在 Htpasswd 表單的專用字段中填寫您的用戶名和密碼,然後單擊“生成”按鈕。

完成後,將結果復製到您的 .htpasswd 文件並保存更改。

iii) 通過 FTP 上傳文件

為了通過 FTP 上傳文件,您需要使用 Filezilla 等工具。

首先,您需要將 .htaccess 文件上傳到站點的 wp-admin 目錄,然後上傳 .htpasswd 文件。

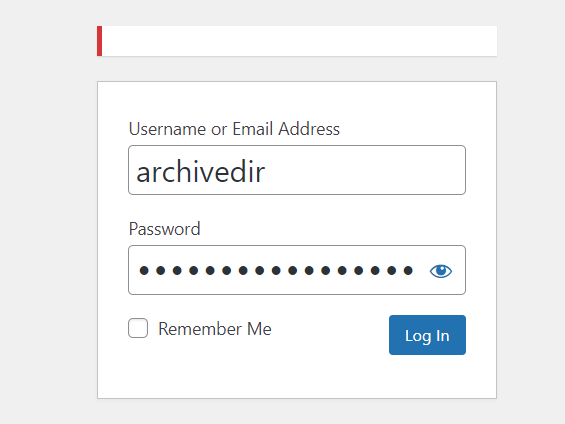

一旦用戶現在嘗試訪問 /wp-admin,他將看到一個類似於下圖所示的登錄屏幕:

4. 創建自定義登錄 URL

通過附加 wp-admin 或 wp-login.php 訪問 WordPress 登錄 URL? 到您的域。 這些是默認的 WordPress 登錄端點這一事實意味著,只要黑客有權訪問該域,他就可以輕鬆訪問您的登錄 URL。

如果您也碰巧使用了默認的“admin”用戶名,那麼這再次意味著黑客只需要找出一條信息,即“密碼”。

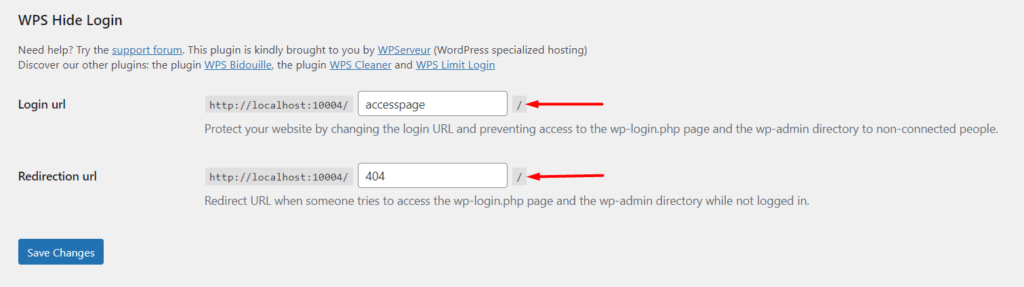

因此,為您的站點設置自定義登錄 URL 非常重要。 實現此目的的一種方法是您需要安裝 WPS Hide Login 插件。

安裝插件後,導航到 Settings > WPS Hide Login 部分並指定所需的登錄 URL 和重定向 URL,當非登錄用戶嘗試訪問 Wp-login.php 或 Wp-admin 時將訪問該 URL。

完成後,保存您的更改。

這將使任何試圖訪問您的網站登錄的人都很難,從而減少潛在的任務。

5.結合兩因素身份驗證/驗證

雙因素身份驗證是一種安全機制,通過添加額外的身份驗證要求來提供額外的安全層。

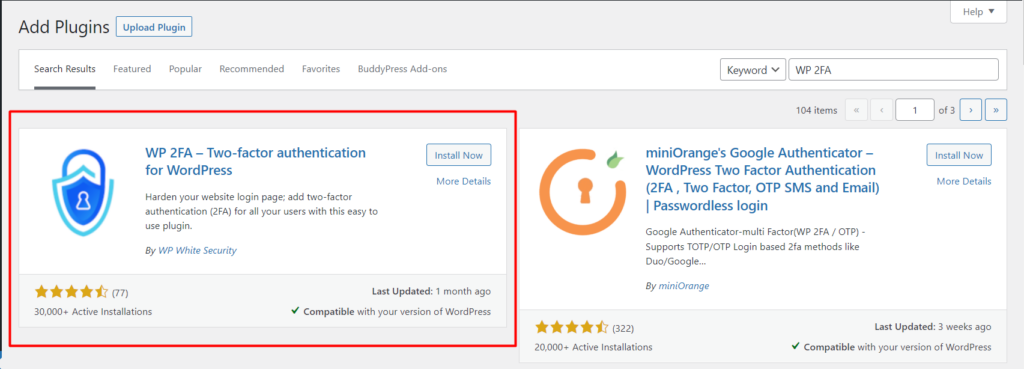

為了在您的 WordPress 網站中實施雙重身份驗證,您可以使用您喜歡的第三方插件。 在本指南中,我們建議使用 WP 2FA – WordPress 插件的雙重身份驗證,因為它易於使用。

要使用該插件,請導航到 WordPress 儀表板中的插件 > 添加新部分並蒐索 WP 2FA。

安裝並激活插件。

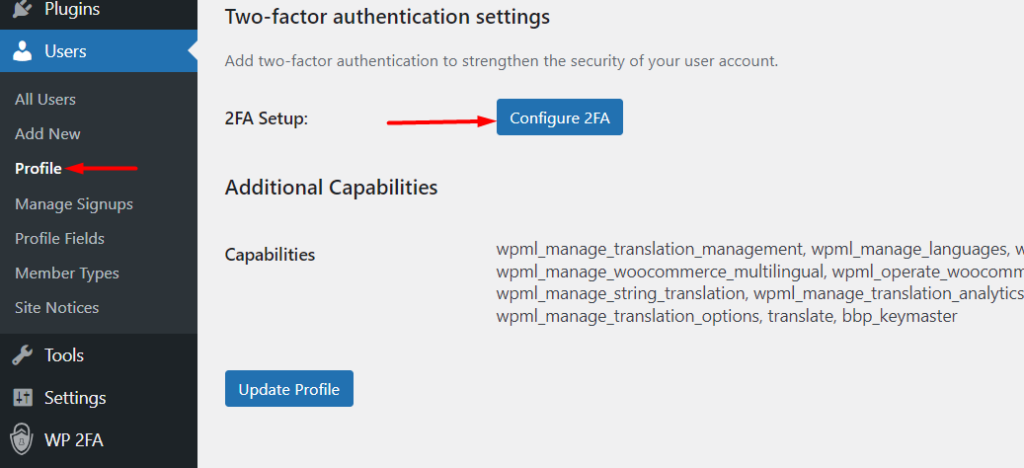

完成後,導航到用戶 > 配置文件部分,然後單擊“配置 2FA”按鈕。

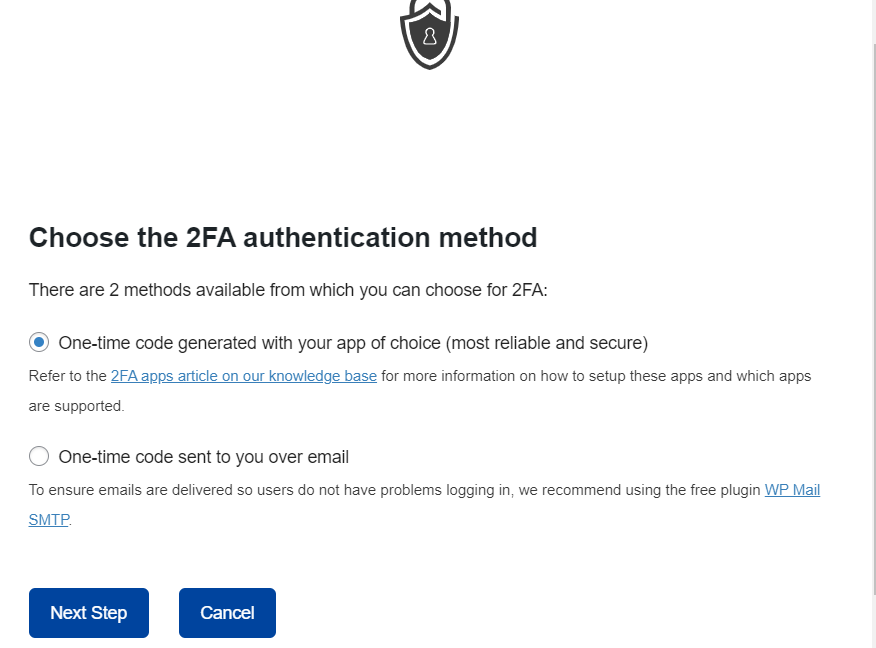

在下一個屏幕上,選擇所需的 2FA 方法。 在我們的例子中,我們將選擇“使用您選擇的應用程序生成的一次性代碼”選項。

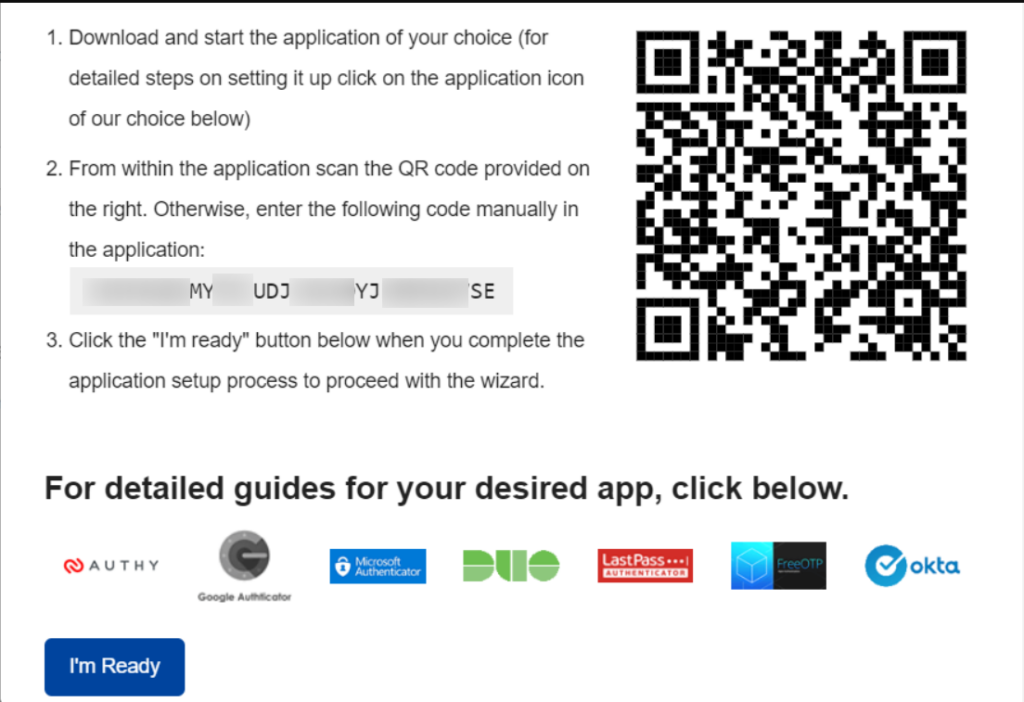

選擇後,進行下一步。 在這裡,從提供的圖標列表中選擇您想要的應用程序進行身份驗證。 單擊圖標將重定向到有關如何設置應用程序的指南。

在我們的例子中,我們將使用“Google Authenticator”應用程序。 因此,您可以首先在所需設備(例如移動設備)上安裝 Google Authenticator 應用程序。

完成此操作後,打開應用程序並點擊應用程序右下方區域的浮動“+”圖標。

接下來,您將需要掃描上圖所示屏幕截圖中的二維碼。

執行此操作後,您將被重定向到帶有新添加帳戶的屏幕以及 2FA 代碼。

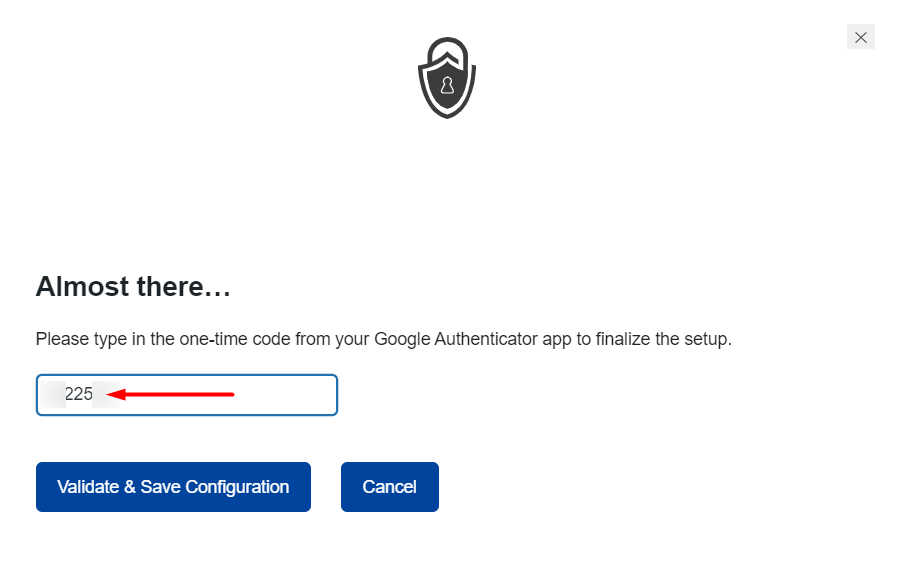

接下來,返回您的站點並填寫您的 2FA 代碼,驗證並保存配置。 下面是一個示例插圖:

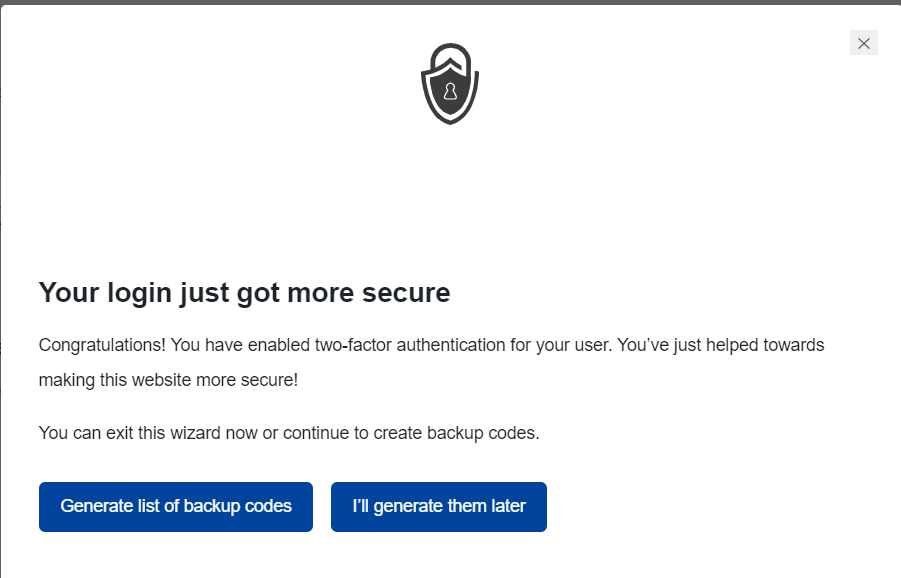

完成此操作後,您現在將收到一條成功消息,然後您可以對您的代碼進行備份。

有關如何執行此操作的詳細說明,您可以在此處查看指南。

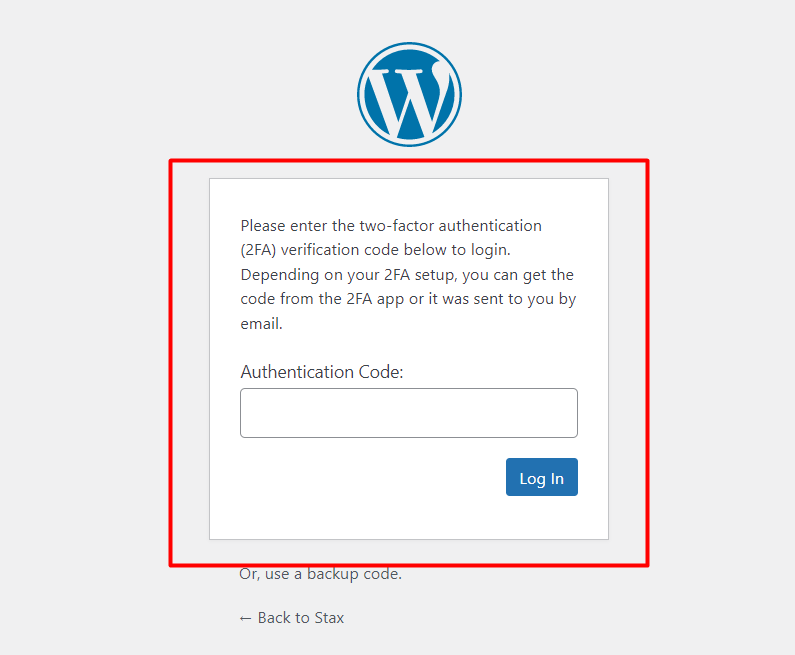

一旦用戶現在嘗試登錄該站點,即使繞過第一次登錄,他或她也會看到一個額外的身份驗證層,他或她將被要求填寫身份驗證代碼。

6.啟用自動註銷

登錄網站後,用戶沒有關閉瀏覽器窗口,會話在很長一段時間內都沒有終止。 這使得這樣的網站容易通過 cookie 劫持而受到黑客的攻擊。 這是一種黑客可以通過竊取或訪問用戶瀏覽器中的 cookie 來破壞會話的技術。

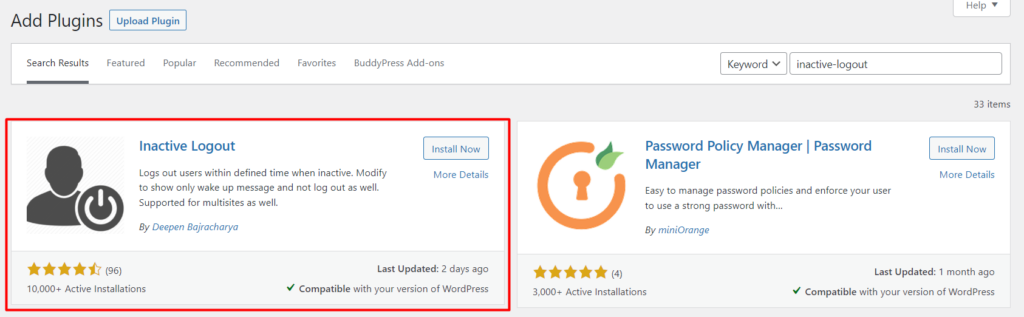

因此,作為一種安全機制,自動註銷網站內的空閒用戶非常重要。 為此,您可以使用插件,例如 Inactive Logout 插件。

該插件可以從插件>添加新部分安裝,首先搜索它,安裝它並激活它。

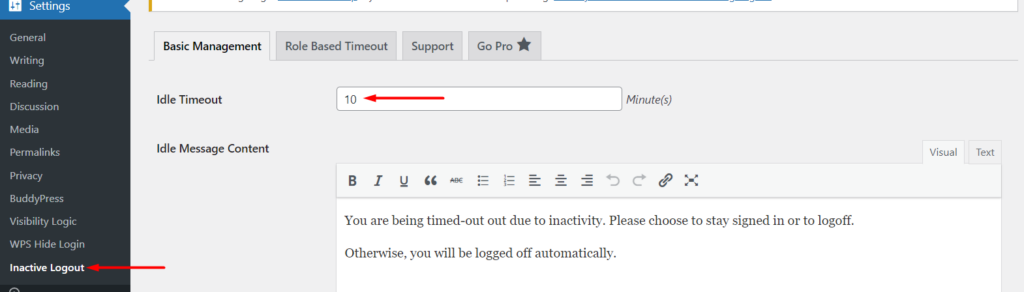

激活插件後,導航到“設置”>“非活動註銷”部分,設置“空閒超時”並保存更改。

您可以將值設置為您的任何偏好,但 5 分鐘將是理想的。

7.限制登錄嘗試次數

默認情況下,WordPress 不限製網站內的登錄嘗試次數。 這使得黑客可以運行包含常見用戶登錄詳細信息的腳本來嘗試滲透該網站。 如果嘗試次數過多,則可能會導致服務器過載,最終可能導致網站停機。 在您使用通用登錄數據的情況下,黑客也很可能成功訪問該站點。

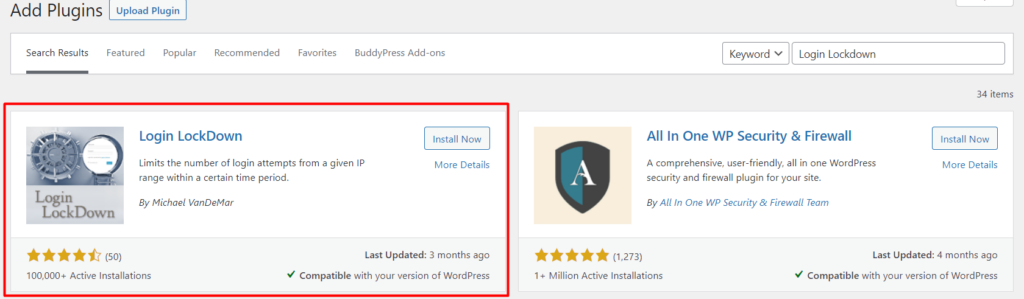

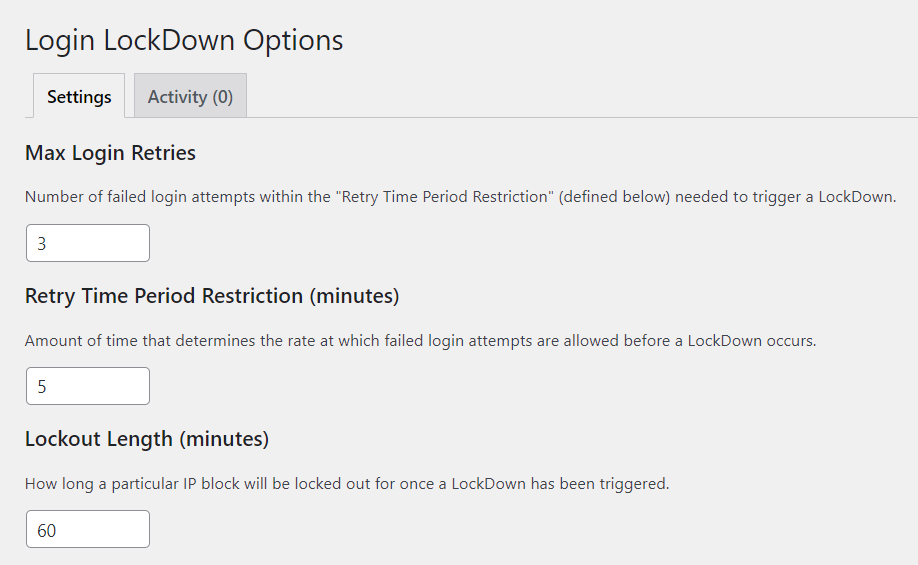

因此,限製網站內的登錄嘗試次數非常重要。 對於此實現,您可以使用諸如 Login Lockdown 之類的插件。

與 wordpress.org 中的其他插件安裝類似,您可以從 Plugins > Add New 部分安裝 Login Lockdown 插件。 在該部分中,搜索插件,安裝並激活它。

激活後,導航到設置 > 登錄鎖定並根據您的偏好指定所需的鎖定設置,例如最大登錄重試次數、重試時間段限制、鎖定長度等。

8.實施IP限制

IP 限制是一種您也可以實施以拒絕訪問 Wp-admin 的方法。 但是,如果您使用的是靜態 IP,則建議使用此方法。

為了實現 IP 限制,您需要在 wp-admin 目錄中創建一個 .htaccess 文件(如果您還沒有的話),並將以下代碼添加到該文件中:

AuthUserFile / dev / null AuthGroupFile / dev / null AuthName "WordPress Admin Access Control" AuthType Basic <LIMIT GET> order deny, allow deny from all # Allow First IP allow from xx.xx.xx.xxx # Allow Second IP allow from xx.xx.xx.xxx # Allow Third IP allow from xx.xx.xx.xxx </LIMIT>完成後,您需要將代碼中的 xx.xx.xx.xxx 替換為您希望授予訪問權限的 IP 地址。

如果您也碰巧更改了網絡,則需要訪問您的站點文件並添加新 IP 才能登錄該站點。

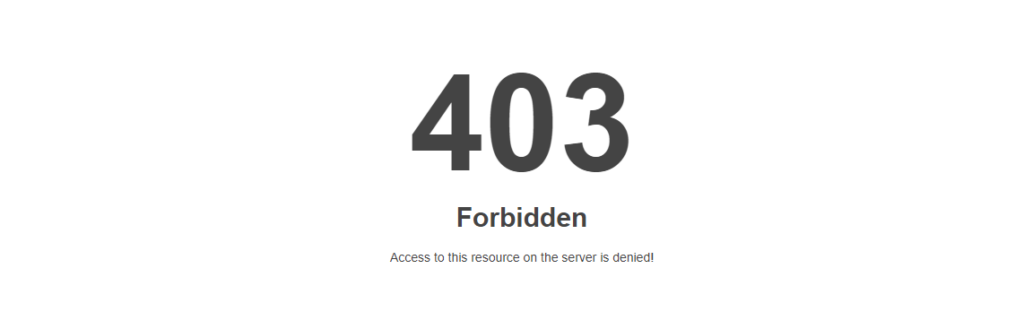

如果現在 IP 不允許訪問 wp-admin 的用戶嘗試訪問它,他將遇到類似於下圖的 Forbidden 錯誤消息。

9.禁用登錄頁面上的錯誤

如果用戶嘗試使用不正確的憑據登錄網站,WordPress 默認會在登錄頁面上呈現錯誤。 這些錯誤消息的一些示例是:

- “錯誤:用戶名無效。 忘記密碼? “

- “錯誤:密碼不正確。 忘記密碼? “

隨著此類消息的呈現,它們實際上是在提供有關不正確登錄詳細信息的提示,這意味著黑客將只剩下一個細節需要弄清楚。 例如,第二條消息提示密碼不正確。 因此,黑客只需找出密碼即可訪問該站點。

為了禁用這些錯誤消息,您需要在主題的 functions.php 文件中添加以下代碼:

function disable_error_hints(){ return ' '; } add_filter( 'login_errors', 'disable_error_hints' );如果用戶現在嘗試使用不正確的憑據登錄站點,則不會顯示錯誤消息。 下面是一個示例說明:

10. 使用安全插件

WordPress 安全插件有助於減少您網站中的安全威脅。 其中一些安全插件提供了諸如添加 reCaptcha、IP 限制等功能。

因此,考慮使用安全插件來降低 Wp-admin 中攻擊的可能性非常重要。 您可以考慮使用的一些示例安全插件是:WordFence 和 Malcare。

11.更新WordPress到最新版本

WordPress 是一個定期更新的軟件。 一些更新確實包含安全修復程序。 例如,如果有一個針對 Wp-admin 的安全版本,並且在您的情況下您未能更新您的 WordPress 版本,那麼這將意味著您的 Wp-admin 容易受到攻擊。

因此,定期更新您的 WordPress 版本以降低您網站上的漏洞風險非常重要。

結論

WordPress 管理員是黑客的主要目標,以便他們完全控制您的網站。 因此,保護您網站的 WordPress 管理部分對您來說很重要。

在本文中,我們研究了您可以使用的多種方法來保護您的 WordPress 管理員。 我們希望這篇文章內容豐富且有幫助。 如果您有任何問題或建議,請隨時使用下面的評論部分。