HTTP 403“禁止”:原因、預防和修復

已發表: 2023-09-01- 什麼是 HTTP 403?

- 常見原因

- 診斷

- 如何預防

- 如何修復它

- 相關錯誤

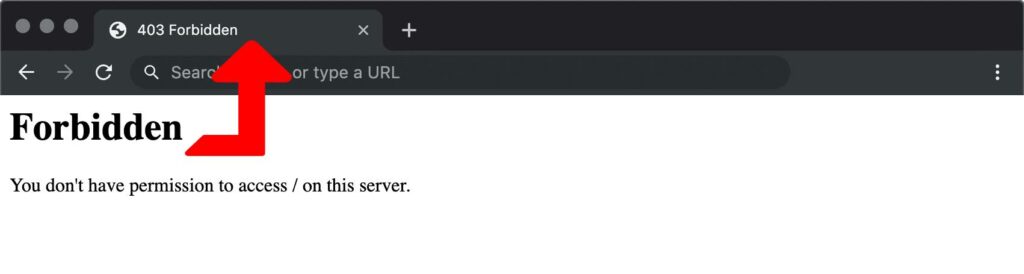

HTTP 403,表示“禁止” ,表示服務器可以理解客戶端的請求,但拒絕執行該請求。

本文旨在闡明 HTTP 403 的本質,揭示其常見原因,指導其診斷,並提供預防和解決技術。

我們還將突出顯示相關錯誤以提供全面的理解。

什麼是 HTTP 403?

HTTP 403 是一個狀態代碼,表示“禁止”。 當遇到時,它告訴客戶端服務器理解請求但拒絕完成它。

與與用戶身份驗證問題相關的401“未經授權”狀態不同,403 錯誤表示身份驗證可能已成功,但經過身份驗證的用戶仍然沒有訪問所請求資源的必要權限。

常見原因

HTTP 403 錯誤可能由多種情況引起:

- 權限不足:用戶可能沒有訪問服務器上特定資源的必要權限。

- 地理限制:某些網絡內容可能僅限於來自特定地區或國家的用戶。

- IP 阻止:由於安全問題或之前的可疑活動,服務器可能會阻止某些 IP 地址。

- 嚴格的 .htaccess 規則:Apache 服務器上的 .htaccess 文件中的不正確或過度限制的規則可能會導致 403 錯誤。

- 服務器安全協議:某些服務器可能具有阻止來自某些用戶代理或瀏覽器的請求的安全協議。

診斷

要確定 HTTP 403 錯誤的根本原因,請考慮以下步驟:

- 檢查 URL :確保訪問的 URL 正確並且沒有拼寫錯誤。

- 檢查服務器日誌:服務器日誌可以深入了解特定請求被拒絕的原因。

- 檢查 .htaccess 文件:對於在 Apache 上運行的網站,檢查 .htaccess 文件可以識別任何過度限制的規則。

如何預防

避免 HTTP 403 錯誤需要採取主動措施來確保服務器與客戶端交互順利:

- 定期檢查權限:定期檢查和調整權限,確保用戶可以訪問必要的資源。

- 小心更新 .htaccess :修改 .htaccess 文件時,請謹慎操作並始終保留備份。

- 監控服務器安全:隨時了解服務器安全協議,以防止意外阻塞。

如何修復它

解決 403 錯誤取決於其根本原因:

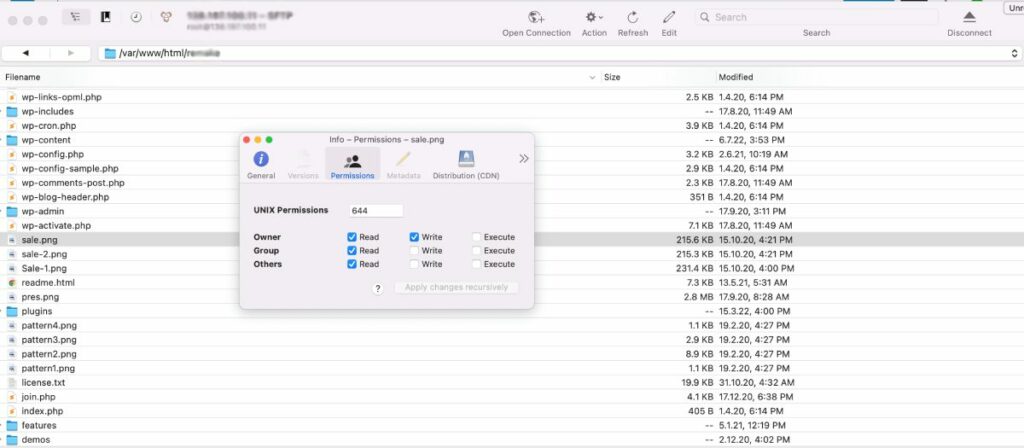

1.調整權限

確保向需要訪問的用戶或目錄授予正確的權限。 (閱讀更多)

2.修復.htaccess問題

- 備份您的

.htaccess文件:在進行任何更改之前,請務必備份.htaccess文件。 - 檢查拒絕指令:在

.htaccess文件中查找任何Deny指令。 如果它們存在,則可能會導致 403 錯誤。 例如:Order allow,deny Deny from all要解決此問題,請刪除該指令或修改它以允許所需的流量。 - 密碼保護:如果某些目錄使用

AuthType、AuthName、AuthUserFile和Require進行密碼保護,請確保您擁有正確的憑據來訪問它們。 如果您不需要密碼保護,可以註釋掉或刪除這些指令。 - 文件權限:雖然這不是嚴格意義上的

.htaccess解決方案,但請確保您的文件和目錄具有正確的權限。 對於許多服務器,典型的權限設置是:- 文件夾:755

- 文件:644

- 目錄列表:如果您嘗試訪問沒有索引文件(例如

index.html或index.php)的目錄並且目錄列表被禁用,您可能會收到403 錯誤。 您可以:- 將索引文件添加到目錄中。

- 通過以下方式啟用目錄列表:

Options +Indexes

- Mod_Rewrite 規則:如果您使用 mod_rewrite 規則,請確保它們的編寫正確。 不正確的規則有時會導致 403 錯誤。 註釋掉特定規則以查看它們是否是原因。

- 檢查文件限制:查找根據文件名限制訪問的規則,例如:

<Files "secretfile.php"> Order allow,deny Deny from all </Files>需要調整或刪除這些規則。 - 確保 .htaccess 語法:錯誤編寫的

.htaccess文件或包含無效指令的文件可能會導致 403 錯誤。 確保所有指令和語法都正確。

對.htaccess文件進行更改後,請記住清除瀏覽器緩存或使用其他瀏覽器進行測試,以確保您看到更新後的結果。 如果上述解決方案均不能解決問題,請考慮恢復未遇到 403 錯誤時的.htaccess文件的備份。

3. IP白名單

如果 IP 阻止是罪魁禍首,請考慮將相關 IP 地址列入白名單。

.htaccess 的白名單:

- 查找現有的 IP 阻止規則:在

.htaccess文件中查找可能阻止 IP 地址的任何現有規則。 它們可能如下所示:Order Deny,Allow Deny from all Allow from 123.123.123.123在此示例中,僅允許 IP123.123.123.123,拒絕所有其他 IP。 - 將 IP 地址列入白名單:如果要將特定 IP 地址列入白名單,可以使用

Allow from指令將其添加:Allow from YOUR.IP.ADDRESS.HERE將YOUR.IP.ADDRESS.HERE替換為要列入白名單的IP 地址。 - 將多個 IP 地址列入白名單:如果您有多個 IP 地址列入白名單,則可以添加多個

Allow from指令:Allow from IP.ADDRESS.1 Allow from IP.ADDRESS.2 - 將 IP 範圍列入白名單:如果您有 IP 地址範圍,則可以使用 CIDR 表示法或通配符:

#Using CIDR notation Allow from 123.123.123.0/24 # Using wildcards Allow from 123.123.123.*上述兩個示例都會將123.123.123.0到123.123.123.255之間的所有 IP 地址列入白名單。 - 保存並測試:添加必要的

Allow from指令後,保存.htaccess文件,然後嘗試從之前阻止的 IP 地址訪問您的網站。 現在應該可以訪問了。 - 清除瀏覽器緩存:在測試時始終清除瀏覽器緩存或使用隱身/私人窗口,以確保您看到最新的更改。

使用iptables :

我。 備份當前 iptables 規則:在進行任何更改之前,最好備份當前的iptables規則。

sudo iptables-save > /path/to/backupfile.txt二. 將 IP 地址列入白名單:允許來自特定 IP 地址的所有流量:

sudo iptables -A INPUT -s YOUR.IP.ADDRESS.HERE -j ACCEPT 將YOUR.IP.ADDRESS.HERE替換為您想要列入白名單的 IP 地址。

三. 保存更改:根據您的發行版,您可以使用:

sudo service iptables save或者:

sudo iptables-save > /etc/sysconfig/iptables 使用ufw :

我。 檢查 UFW 是否已安裝:如果沒有,您可以使用發行版的包管理器安裝它,例如:

sudo apt install ufw # For Ubuntu/Debian sudo yum install ufw # For CentOS (might not be in the default repositories)二. 啟用 UFW :如果尚未啟用,您可以通過以下方式打開 UFW:

sudo ufw enable三. 將 IP 地址列入白名單:允許來自特定 IP 地址的所有流量:

sudo ufw allow from YOUR.IP.ADDRESS.HERE 將YOUR.IP.ADDRESS.HERE替換為您想要列入白名單的 IP 地址。

四. 驗證規則:您可以通過以下方式檢查 UFW 規則:

sudo ufw status4.尋求託管提供商的支持:有時,聯繫您的託管提供商可以幫助識別和糾正服務器特定的問題。

相關錯誤

要進一步了解 HTTP 403 的上下文,請考慮以下相關的 HTTP 狀態代碼:

- HTTP 401(未經授權) :請求需要用戶身份驗證。

- HTTP 402(需要付費) :保留供將來使用,表明需要付費。

- HTTP 404(未找到) :請求的資源在服務器上不可用。

總而言之,了解 HTTP 403“禁止”狀態代碼的複雜性對於確保最佳的 Web 交互至關重要。 通過保持信息靈通和積極主動,開發人員和用戶可以克服潛在的陷阱並保持無縫的網絡體驗。

作為 Codeless 的聯合創始人之一,我帶來了開發 WordPress 和 Web 應用程序的專業知識,以及有效管理託管和服務器的記錄。 我對獲取知識的熱情以及對構建和測試新技術的熱情驅使我不斷創新和改進。

專業知識:

Web開發,

網頁設計,

Linux系統管理,

搜索引擎優化

經驗:

擁有 15 年 Web 開發經驗,開發和設計了一些最流行的 WordPress 主題,例如 Specular、Tower 和 Folie。

教育:

我擁有工程物理學學位以及材料科學和光電子學理學碩士學位。

推特、領英