什麼是 SPF、DKIM 和 DMARC 記錄? 為什麼需要它們?

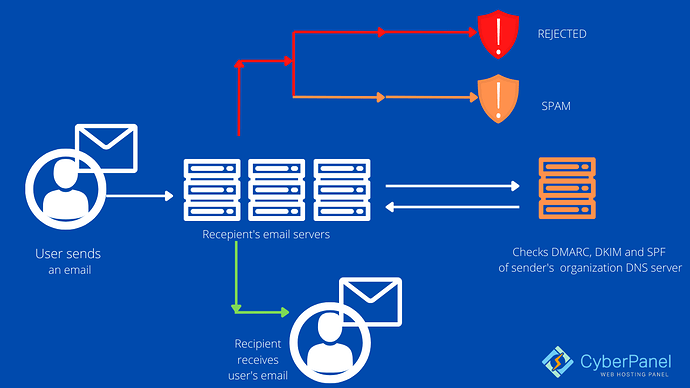

已發表: 2022-04-06SPF、DKIM、DMARC 不僅僅是技術電子郵件配置。 它們對電子郵件傳遞有不利影響。 他們一起工作以確保更好的電子郵件傳遞。

簡而言之,互聯網服務提供商 (ISP) 使用所有三種方法來驗證電子郵件的真實性。 發件人真的是他們聲稱的那個人嗎?

您必須證明您是有效的發件人才能通過 ISP 過濾器。 你怎麼能證明你沒有代表別人發送並且你的身份沒有被盜? 通過使用 SPF DKIM DMARC。

明確證明和保護髮件人真實性的文本記錄稱為 SPF DKIM DMARC 記錄。

您可以使用以下方法在 CyberPanel 上設置所有這些記錄:使用 CyberPanel 獲得 10/10 的電子郵件分數!

目錄

防曬指數

發件人策略框架(簡稱 SPF)是一種電子郵件驗證協議,用於檢測和阻止電子郵件偽造。 它使郵件中介能夠驗證來自某個域的傳入郵件是否來自該域管理允許的 IP 地址。 SPF 記錄是 DNS(域名系統)中的 TXT 記錄,指示允許哪些 IP 地址和/或服務器“從”該域發送郵件。 這類似於在明信片上有一個可信賴且可識別的回信地址:如果回信地址可靠且可識別,大多數人更有可能打開一封信。

ISP 會在消息傳輸後檢查消息的返迴路徑域。 然後將發送電子郵件的 IP 地址與返迴路徑域的 SPF 記錄中所述的 IP 地址進行比較,以驗證它們是否匹配。 如果是這樣,ISP 會驗證 SPF 驗證並發送消息。

SPF 記錄示例:

v=spf1 ip4:168.119.13.219 包括:mailgun.org 包括:zoho.com 包括:mxlogin.com ~all

它為什麼如此重要?

SPF 是一個“提議的標準”,有助於保護電子郵件用戶免受垃圾郵件發送者的侵害。 偽造的“發件人”地址和域經常用於垃圾郵件和網絡釣魚。 因此,大多數人認為發布和檢查 SPF 記錄是最有效和最直接的反垃圾郵件策略之一。 如果您有良好的發送圖像,垃圾郵件發送者可能會嘗試從您的域發送電子郵件,以便從您的 ISP 良好的發件人聲譽中獲益。 但是,正確配置的 SPF 身份驗證會通知收件人 ISP,雖然域可能是您的,但不允許發送服務器代表您發送郵件。

即使子域沒有自己的 SPF 記錄,頂級域中的 SPF 記錄也會自動對其進行身份驗證。

優點

當垃圾郵件發送者控制您的域時,他們會嘗試發送不需要的電子郵件。 這將損害您的信譽以及交付能力。 如果您尚未對域進行身份驗證,則應將其作為優先事項。 SPF 通過以下方式確保您的可交付性很高:

• 通知第三方報價的接收者。

如果垃圾郵件發送者使用中繼,則 SPF 記錄可確保通知最終用戶。

• 快速訪問收件箱

由於 SPF 的實施,電子郵件收件人將獲得對您品牌的信任,並且您未來的電子郵件將可以安全地訪問他們的收件箱。

• 某些收件人需要

一些電子郵件收件人只想要一個 SPF 記錄,如果他們沒有,就會將電子郵件指定為垃圾郵件。 否則,您的電子郵件可能會被退回。

• 提高發件人的分數

每個外發郵件服務器的發件人分數都是使用傳統的電子郵件指標計算的,例如退訂和垃圾郵件文件。 SPF 提高了您的發件人分數,從而改善了電子郵件傳遞。

缺點

SPF 系統有幾個限制。 以下是詳細信息:

• 不適用於已轉發的電子郵件

由於轉發的電子郵件不包含原始發件人的標識並且看起來是垃圾郵件,因此它們經常無法通過發件人策略框架測試。

• 沒有定期更新

許多域管理員可能無法定期更新其 SPF 記錄。

• 儘管服務器已更改,您仍必須更新。

使用第三方電子郵件提供商時,每次服務提供商的服務器發生變化時,域都必須更新 SPF 記錄,這會增加工作量。

它是如何工作的?

接收服務器通過在電子郵件標頭中查找域的 Return-Path 值來檢查 SPF。 收件人服務器使用此返迴路徑在發件人的 DNS 服務器中查找 TXT 記錄。 如果啟用了 SPF,它將顯示可以發送郵件的所有已批准服務器的列表。 如果 IP 地址不在列表中,則 SPF 檢查將失敗。

SPF 記錄分為兩部分:限定符和機制。

- 可以使用機制定義允許誰代表域傳遞郵件。 如果滿足這些條件,則可以使用四個限定詞之一。

- 當一種機制匹配時,限定符是採取的行動。 如果未指定限定符,則使用默認 +。 下面列出了四種可用於配置 SPF 電子郵件策略的限定符。

DKIM

DKIM(DomainKeys Identified Mail)允許組織(或消息處理程序)在消息傳輸過程中對其負責。 DKIM 將新的域名標識符添加到消息中,並利用加密技術來驗證其授權。 消息中的任何其他標識符,例如作者的 From: 字段,對標識沒有影響。 DKIM 是一種 TXT 記錄簽名,也有助於在發送者和接收者之間建立信任。

它為什麼如此重要?

雖然 DKIM 不是必需的,但它可以讓您的電子郵件在收件人看來更加真實,並降低他們最終進入垃圾郵件或垃圾郵件文件夾的可能性。 來自可信域的欺騙電子郵件是危險垃圾郵件活動的常用策略,而 DKIM 使欺騙來自啟用 DKIM 的域的電子郵件變得更加困難。

DKIM 與當前的電子郵件架構兼容,並與 SPF 和 DMARC 結合使用,為電子郵件發件人提供額外的安全層。 即使他們的郵件服務器不支持 DKIM 簽名,他們仍然可以接收簽名郵件。 這是一種可選的安全機制,而 DKIM 並不是一個廣泛使用的標準。

優點

簽名和驗證是 DKIM 提供的兩個獨立動作。 它們中的任何一個都可以由郵件傳輸代理模塊 (MTA) 處理。 私鑰和公鑰 DKIM 密鑰是成對創建的。

DKIM 使用“非對稱加密”,也稱為“公鑰加密”。 DKIM 使用“私鑰”在收到消息之後和將其傳輸給預期的接收者之前建立簽名。 該消息附有此簽名。 當消息被發送給它的預期接收者時,目標服務器請求發送者的公鑰以驗證簽名。 如果公鑰允許目標服務器將給定的簽名解密為它計算的與簽名相同的值,則目標服務器可以假設發送者就是他們聲稱的那個人。

缺點

- SPF 記錄類型 - SPF 記錄只能以 TXT 格式發布。 “SPF”類型記錄不再受支持,應避免使用。

- 多個記錄 - 將多個 SPF 記錄添加到域。 額外的記錄必須被刪除或與當前記錄合併。

- 使用包含技術來引用不存在的記錄被稱為包含不存在的記錄。 包含的無效項目必須刪除。

- 如有疑問,請使用 -all。 在不完全包含所有可能來源的情況下使用它會增加真實電子郵件被拒絕的風險。

- 記錄過多 - 包括過多的記錄,尤其是在 _spf.google.com 和 spf.protection.outlook.com 區域中的記錄,可能會導致查找次數過多。 這些記錄需要優化。

它是如何工作的?

DKIM 通過非對稱加密生成公鑰和私鑰對。 在發送方域的 DNS 中,公鑰作為特定的 TXT 記錄發布。 私鑰用於使每封電子郵件的簽名獨一無二。

一種隱私算法使用您的私鑰和電子郵件內容分配隨機簽名作為電子郵件標題的一部分。

當出站郵件服務器發送郵件時,它會生成唯一的 DKIM 簽名標頭並將其附加到郵件中。 兩個加密散列、一個已定義的標頭和消息內容的至少某些部分之一都包含在此標頭中。 DKIM 標頭還包括有關如何創建簽名的詳細信息。

當 SMTP 服務器收到郵件頭中包含此類簽名的電子郵件時,它會在 DNS 中查詢發送域的公鑰 TXT 記錄。 接收服務器將能夠驗證電子郵件是否是從該域發送的,並且在傳輸過程中沒有使用公鑰被篡改。

如果檢查失敗或簽名不存在,收件人電子郵件服務提供商可能會將電子郵件歸類為垃圾郵件或完全禁止發件人的 IP 地址。 這使詐騙者更難在電子郵件中冒充您的域地址。

DMARC

它為什麼如此重要?

任何不匹配的電子郵件都被認為是欺詐性的,將被忽略。 網絡釣魚是一種冒充他人發送惡意電子郵件以獲取用戶信用卡或其他個人信息的欺騙性活動。 因此,通過使用 DMARC,您可以保護自己。

成功的 DMARC 安裝將逐漸從各種隔離級別上升到完全拒絕。 良好的做法還要求發件人定期監控 DMARC 報告。 這些報告會提醒您針對您的域進行的任何網絡釣魚活動,以及您自己的電子郵件是否因 DKIM 或 SPF 故障而被拒絕。

優點

如果您使用電子郵件,DMARC 是一個好主意。

當實施針對欺詐性電子郵件的有效安全控制時,交付會得到簡化,品牌可靠性會提高,並且域所有者可以了解其域在 Internet 上的使用情況。

- 安全性:為保護消費者免受垃圾郵件、欺詐和網絡釣魚的侵害,請勿允許非法使用您的電子郵件域。

- 可見性:了解通過 Internet 從您的域發送電子郵件的人員和內容。

- 交付:使用與大型企業分發電子郵件相同的尖端技術。

- 身份:使您的電子郵件在具有 DMARC 功能的龐大且不斷增加的接收器生態系統中易於識別。

缺點

在大多數情況下,DMARC 是有能力的。 由於技術進步,網絡釣魚變得更加困難。 然而,儘管這種方法解決了一個問題,但它會產生另一個問題:誤報。 在兩種情況下,合法郵件可能會被阻止或標記為垃圾郵件:

- 已轉發的郵件 無論郵件是從多個郵箱傳輸還是通過中間郵件節點轉移,某些郵件系統在轉發的郵件(中繼)中都無法通過 SPF 和 DKIM 簽名。

- 設置不正確。 在配置 DKIM 和 SPF 時,郵件服務器管理員犯錯誤的情況並不少見。

它是如何工作的?

由於 DMARC 依賴於 SPF 和/或 DKIM 結果,因此電子郵件域必須至少存在其中之一。 您必須在 DNS 中發布 DMARC 條目才能使用 DMARC。

在驗證 SPF 和 DKIM 狀態後,DMARC 記錄是 DNS 記錄中的一個文本項,它告訴全世界您的電子郵件域的策略。 如果 SPF、DKIM 或兩者都通過,則 DMARC 進行身份驗證。 這稱為標識符對齊或 DMARC 對齊。 根據標識符對齊,SPF 和 DKIM 可能會通過,但 DMARC 會失敗。

DMARC 記錄還指示電子郵件服務器將 XML 報告提交到 DMARC 記錄的報告電子郵件地址。 這些報告向您展示您的電子郵件如何在生態系統中傳播,並允許您查看還有誰在使用您的電子郵件域。

理解用 XML 編寫的報告可能很困難,尤其是當它們有很多時。 DMARCIAN 平台可以接收這些數據並可視化您的電子郵件域的使用情況,從而允許您採取行動並將您的 DMARC 政策更改為 p=reject。

SPF和DKIM之間的區別

DKIM 是一組密鑰,它告訴 IP 您是原始發件人並且您的電子郵件沒有被篡改。 SPF 是一個白名單,其中包括有權代表您發送消息的所有人。 如果您渴望了解這一切是如何工作的,請查看電子郵件標頭以查看電子郵件是否正確使用 DKIM 簽名或通過 SPF。

為什麼需要 SPF DKIM DMARC?

啟用電子郵件驗證不僅是發送電子郵件的好主意; 它也是保護您企業聲譽的重要工具,可降低未經授權的發件人在未經您許可或不知情的情況下使用您的域的可能性。

SPF DKIM DMARC 一起使用?

由於互聯網電子郵件協議的發展,我們需要三個。

郵件標頭(例如收件人:、發件人:和密件抄送:地址)故意與郵件的實際內容隔離開來。 這是一個好處,但它給現代 IT 經理帶來了新的痛苦世界。

如果您在電子郵件基礎架構中正確實施所有三種協議,則可以確保消息不會被輕易偽造,並且它們永遠不會到達用戶的收件箱。

結論

在當今世界,對電子郵件進行電子郵件驗證對於電子郵件傳遞至關重要。 由於多次電子郵件冒充和違規嘗試,未來的規定只會變得更加嚴厲。 只要確保如果您通過某個 ISP 域發送電子郵件,您檢查他們的驗證策略以了解如何充分利用您的電子郵件傳遞。