WordPress 被黑了嗎? 掃描並清理被黑的 WordPress 網站

已發表: 2023-04-19WordPress hacked——這兩個詞讓網站管理員感到恐懼和困惑。

被黑的 WordPress 網站可能意味著以下損失:

- 交通;

- 收入;

- 品牌價值;

在嘗試和失敗清理它的努力中值得數天。

對於 WooCommerce 網站尤其如此,您可以在儀表板上看到您的商店虧損!

最令人困惑的部分是,您可能甚至不了解您的 WordPress 網站是否真的被黑了。 WordPress 可能會出現很多故障。

因此,大多數人都會按照邏輯去做並安裝惡意軟件掃描程序插件。 然後他們意識到他們中的大多數人都沒有做好場地的清潔工作。

最糟糕的部分?

當您努力讓您的生活重回正軌時,黑客希望您無法清理您的網站。

是時候按下重置按鈕了。

在本文中,我們將幫助您:

- 確定您的網站是否被黑客入侵;

- 找出哪種惡意軟件感染了您的 WordPress 被黑網站;

- 在 3 分鐘內清理您的 WordPress 被黑網站;

- 了解被黑客攻擊的後果;

- 了解如何被黑客攻擊以及如何防止它;

無論情況如何,我們都會幫助您重回正軌。

讓我們開始吧。

TL;DR:修復被黑 WordPress 網站的最有效方法是使用WordPress惡意軟件刪除插件。 還有其他方法可以做到這一點,但我們不建議使用手動清理方法,因為它們會完全破壞您的網站。

你真的有一個 WordPress 被黑的網站嗎?

我們知道你很困惑。

你甚至有一個 WordPress 被黑的網站嗎?

WordPress 的本質是它可能會出現很多故障。 在許多情況下,該網站並沒有被黑客入侵。 只是……經常遇到麻煩。

那麼,確定您的網站已被黑客入侵的簡單方法是什麼?

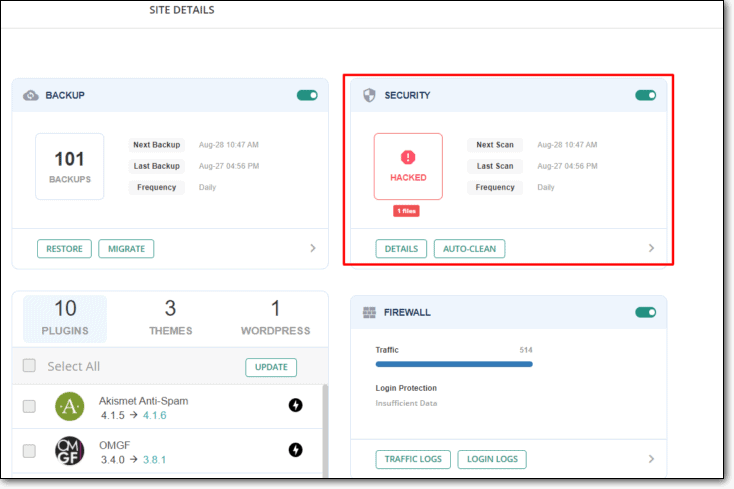

使用 MalCare 的免費惡意軟件掃描程序。

它需要:

- 1分鐘安裝;

- 1分鐘掃描您的網站;

在 2 分鐘內,您將確定您手上是否有 WordPress 被黑網站。

MalCare 的惡意軟件掃描器是一個超輕量級插件,可在專用服務器上創建被黑 WordPress 網站的副本。 複製完成後,MalCare 會運行複雜的掃描算法來查明您網站上的惡意軟件。

這樣,掃描比任何其他惡意軟件掃描程序插件都更深入、更準確。

最好的部分?

您的服務器上絕對沒有負載。 而且,它是完全免費的。

MalCare 使用學習算法通過面對更多惡意軟件隨著時間的推移變得越來越聰明。

以下是掃描您的網站以查找惡意軟件所需執行的操作:

- 下一步:使用 MalCare 掃描您的 WordPress 網站

就這樣!

整個過程最多只需要幾分鐘。 如果 MalCare 建議 – 您沒有 WordPress 被黑網站,那麼您需要 WordPress 故障排除建議。

但是,如果 MalCare 說您有一個 WordPress 被黑的網站,那麼您需要稍後執行清理過程。

無論哪種方式,您都需要先使用 MalCare 掃描您的網站。

一些 WordPress 被黑網站的常見症狀

讓我們現在診斷您被黑的 WordPress 網站。

我們將查明問題並找到解決方法,以便您可以重新開始賺錢。

您很可能是因為這些症狀中的一種或多種而找到這篇文章的。

不用擔心。

我們有關於如何清除常見黑客攻擊的文章,一旦我們查明您的問題,我們就可以討論解決方案。

即使您的 WordPress 被黑網站有不常見的惡意軟件,也有一些好消息:

“幾乎所有的惡意軟件都是一些其他惡意軟件的變種。 惡意軟件歸根結底只是代碼。 破解 WordPress 網站的方法有很多種,感染它的方法也有很多種。 但是黑客的操作方式幾乎總是不變的。 了解結果是了解黑客的最佳方式——然後將其刪除”

– MalCare 首席執行官 Akshat Choudhary

簡而言之:您需要找到一種方法來清理您的網站以阻止黑客並重新控制您的生活。

讓我們來看看 WordPress 被黑網站的最常見症狀:

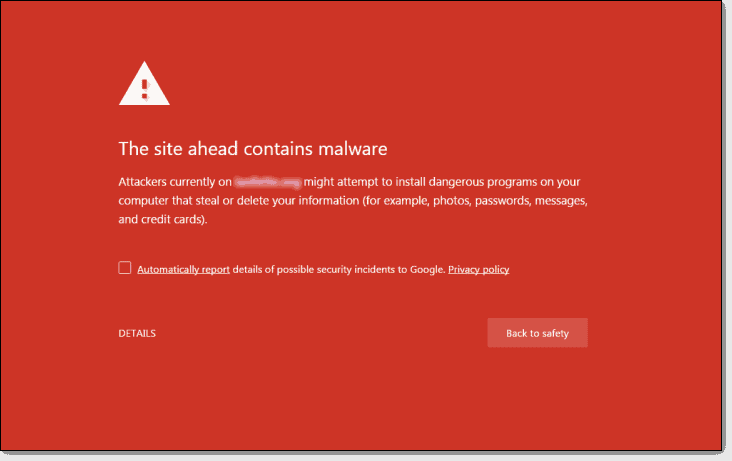

1. 谷歌瀏覽器在訪問您的網站時顯示警告

您的網站被黑客入侵的最明顯跡象之一是讓 Google Chrome 告訴您的訪問者“前面的網站包含惡意軟件”。

WordPress 被黑網站的瀏覽器通知來自 Google 安全瀏覽。

事實上,Opera、Chrome、Firefox 和 Safari 都使用 Google 的黑名單來驗證受感染的網站並通知用戶惡意軟件。

像這樣的通知會立即破壞您的聲譽和流量。 對於 WooCommerce 網站,它可以完全結束您的業務。

如果這是你正在經歷的,深吸一口氣。 我們理解您現在有多生氣。 這是有史以來最模糊的通知之一。 這是一個非常公開的通知,您的網站被黑了。 同時,它對實際錯誤隻字不提。

然後繼續閱讀如何清理 WordPress 被黑網站。

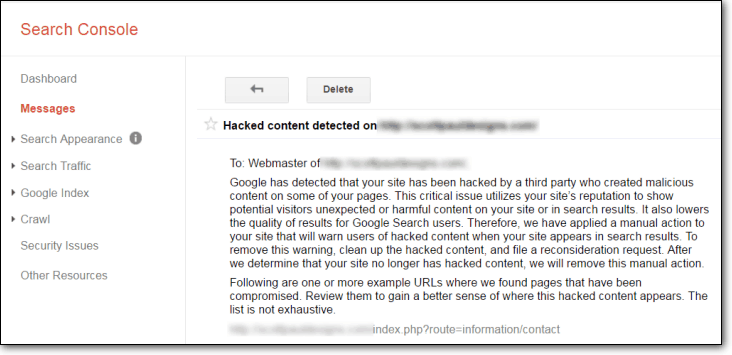

2. Google Search Console 發送消息說您的網站被黑或有惡意軟件

如果您的業務的主要部分是 SEO 驅動的,那麼您對 Google Search Console 並不陌生。 如果 Google 在您的 WordPress 被黑網站上檢測到惡意內容,它會在 Search Console 上向您發送一條消息,如下所示:

Google 會建議您使用“Fetch as Google”來查找惡意代碼。 但這不是一個好主意。 使用谷歌的掃描儀可以進行表面掃描。 它的作用是在網站的 HTML 和 javascript 中尋找明顯的惡意代碼。

所以有什麼問題?

問題是 WordPress 被黑網站通常感染了非常隱蔽的惡意軟件。 HTML 掃描器不足以查明黑客攻擊的來源。

我們建議使用服務器級掃描程序來發現真正的問題。

註冊 MalCare 進行一鍵式掃描,它將在 60 秒內找到最複雜的惡意軟件。

其他資源:如何刪除 Google 的“此站點已被黑”警告

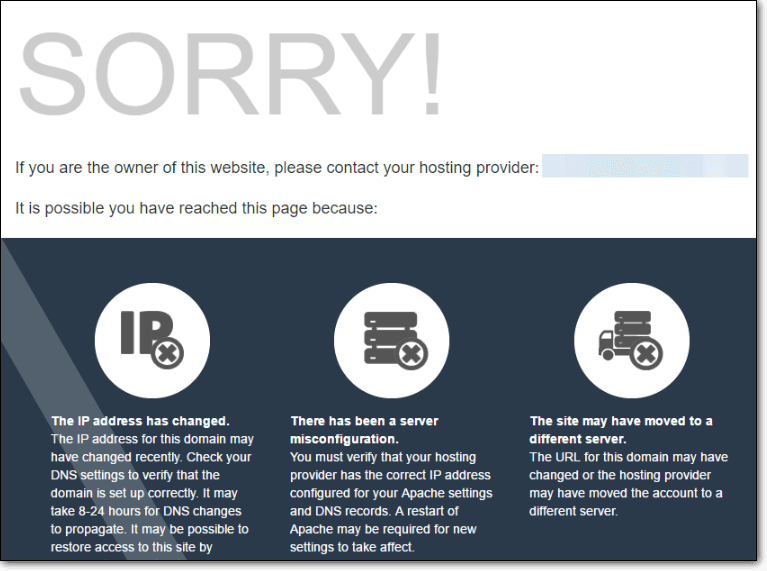

3. 您的託管公司禁用了您的網站

大多數託管公司會定期掃描他們的服務器以查找 WordPress 被黑網站。 託管公司會尋找一些明顯的跡象:

- 過度使用 CPU 資源

- 大量發送垃圾郵件

- Google、Norton Safe Web、Spamhaus 等的黑名單域。

他們通常會發送一封非常混亂的電子郵件:

在某些情況下,託管公司甚至與託管公司建立合作夥伴關係以進行定期惡意軟件掃描。 查看這篇文章,了解 MalCare 如何為 Cloudways 提供機器人保護。

如果這是你所處的情況,那麼你需要在為時已晚之前迅速採取行動。

GoDaddy 等一些託管公司會嘗試向您提供他們自己的安全服務。 雖然這似乎是個不錯的主意,但實際上並非如此。 每次您被黑客攻擊時,這些服務中的大多數都會向您收取大量費用。 服務清理您的網站也可能需要數週時間。

與此同時,您的網站將不斷失去流量、收入和品牌價值。

閱讀有關 MalCare 如何幫助 WordPress 入侵 GoDaddy 網站的所有信息。

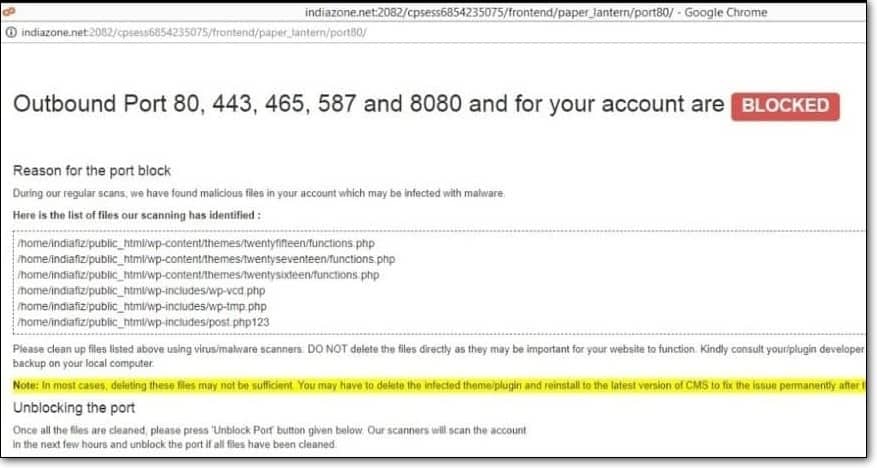

4.您賬戶的出站端口80、443、587和465被封鎖

BigRock、GoDaddy 和 HostGator 等託管服務提供商在刪除您的網站之前會先發出警告。 當他們向您發送警告電子郵件時,他們還會鎖定出站端口 80、443、587 和 465,以免您網站上的惡意軟件傳播。

他們的大部分帳戶都是共享主機帳戶。

因此,他們的首要任務是遏制惡意軟件並阻止一個 WordPress 被黑網站感染同一服務器上的其他網站。

同樣,如果您還沒有——立即掃描您的站點以查找惡意軟件。

5. 客戶投訴信用卡被非法扣款

WooCommerce 用戶:如果您手上有一個被黑的 WordPress 網站,這對您來說是一個大問題。

如果您的客戶抱怨他們的信用卡在未經許可的情況下被使用,那麼您肯定知道您的網站被黑了。 WooCommerce 數據庫存儲了黑客竊取信用卡信息所需的所有信息。

通常,這表明代碼中存在後門 - WordPress 被黑網站中的一個入口點,黑客可以隨時使用它來訪問您的文件和數據庫。

這種攻擊完全可以來自任何一種編寫得很好的惡意軟件。

直接跳轉並了解如何清理您的 WordPress 被黑網站。

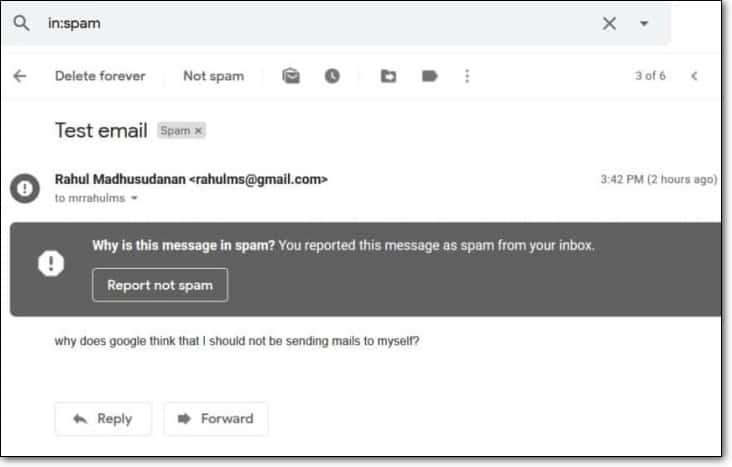

6. 您的電子郵件被發送到垃圾郵件文件夾

如果您的電子郵件收件箱發送了太多垃圾郵件,大多數電子郵件收件箱會將您以後的電子郵件直接發送到垃圾郵件文件夾。

黑客可以使用您的 WordPress 被黑網站向世界各地的用戶發送大量垃圾郵件。

如果您的“已發送”文件夾中充滿了您肯定沒有發送過的電子郵件,請查看我們的文章,了解如果您的網站正在發送垃圾郵件該怎麼辦。

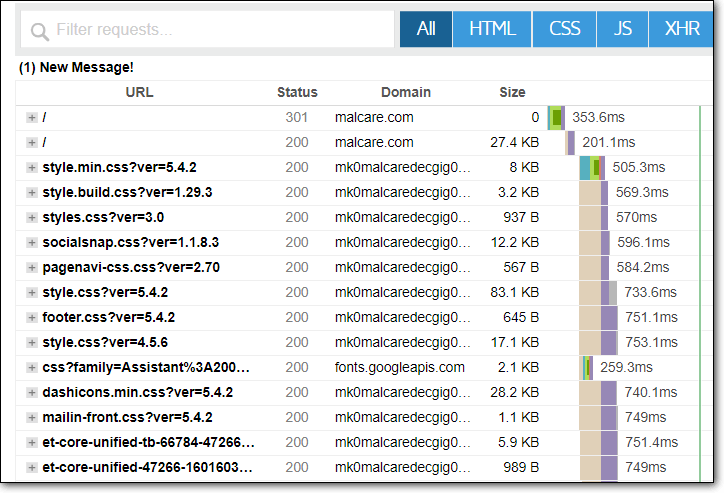

7. 你的網站變得很慢

網站速度並不是惡意軟件的重要指標。 有很多事情可以減慢 WordPress 網站的速度。 了解正在發生的事情的最簡單方法是前往 GTMetrix 並生成站點速度報告。

專業提示:使用瀑布圖了解您網站的哪些組件加載時間最長。

如果您在這裡看到不尋常的東西,您可能感染了惡意軟件。

一些最常見的會降低您網站速度的惡意攻擊包括:

- SQL注入

- 蜂巢攻擊

- 機器人的暴力攻擊

好消息是所有這些黑客攻擊都可以被清除。

以防萬一你感到有點失落:別擔心。 感到有點不知所措是完全正常的。 我們從事這項業務已有 8 年多了。 這就是為什麼我們不會對惡意代碼和各種黑客攻擊視而不見。 對於剛接觸這個世界的人來說,這可能需要吸收很多內容——尤其是如果您是第一次處理 WordPress 被黑網站。

這正是我們創建 MalCare 的原因。

安裝 MalCare 的全套安全功能,以 24×7 全天候掃描、清理和保護您的網站。

8.訪問您的網站時打開廣告和彈出窗口

如果您注意到一些不是您自己放置的廣告和彈出窗口,那麼您現在需要幫助。 我們經常處理這樣的惡意軟件。 這是我們經常看到的另一種網站篡改形式。

廣告軟件最糟糕的部分是它可以吸走您的大部分流量。 長期損害來自於這些彈出窗口會完全損害您的聲譽。 一個 WordPress 被黑的網站可以顯示非法毒品、色情和政治仇恨的廣告。

不酷。

大多數廣告和彈出窗口都來自 SQL 注入攻擊。 因此,如果您看到未經授權的廣告和彈出窗口,則需要清理您的數據庫。

重要提示:如果您有一個被黑的 WordPress 網站,請不要嘗試清理您的數據庫,除非您有豐富的數據庫管理員經驗。 它可以徹底破壞您的網站。

9. 你的網站被重定向到被黑網站

我們之前已經提到過這一點,但沒有比這更清楚的了:

你有一個 WordPress 被黑的網站。

這可以通過許多不同的方式發生。 大多數情況下,它是 wp-config.php 或 .htaccess 文件中的重定向代碼。

一些可能的症狀包括:

- 您的網站顯示空白頁面且未加載

- 您的網站被重定向到一些惡意網站

- 您的網站將您重定向到 Google

- Google 無法訪問您的網站

- 您的 .htaccess 文件不斷被修改

查看我們關於重定向到垃圾郵件的 WordPress 網站的文章,了解有關惡意軟件以及如何清除它的詳細信息。

10. 你會看到流量激增,有時是在不存在的頁面上

黑客可以使用被黑的 WordPress 網站進行“垃圾郵件廣告”。

這會導致瘋狂的流量高峰。 垃圾郵件是從您的服務器發送的,其中包含指向黑客創建的現有頁面或新頁面的鏈接。

垃圾郵件廣告可以破壞博客、網站、論壇和帶有超鏈接的評論部分,以便為黑客的網站獲得更高的搜索引擎排名。

當然,這不再有效了——任何從事 SEO 的人都會告訴你。

這是一種非常過時的黑帽技術,被谷歌完全忽視了。 但與此同時,正在填充您的 WordPress 被黑網站的黑客並不真正關心這一點。 惡意軟件仍然會破壞您的網站。

要運行的一些簡單診斷

除了這些症狀之外,您還可以運行 4 個簡單的診斷程序來查看您是否擁有 WordPress 被黑網站:

1. 網站代碼中的 JavaScript 看起來很奇怪

如果您的網站代碼中有看起來很奇怪的 Javascript,並且您可以理解,那麼您就是一個相當有技術含量的人。

如果您不是技術人員,以下是它可以對 WordPress 被黑網站執行的操作:

值得慶幸的是,這是一個可以更清楚地定位的黑客攻擊。

您的 WordPress 被黑網站上有以下惡意軟件之一:

- WordPress 黑客重定向

- XSS腳本

- SQL注入

要特別小心!

這些黑客攻擊最終導致網站遭到破壞。 如果您現在不採取行動,您很快就會失去對被黑 WordPress 網站的控制。

最糟糕的是,Javascript 可以出現在 WordPress 被黑網站的任何位置。

2. 您在錯誤日誌中發現意外的錯誤消息

並非每個 WordPress 用戶都會檢查他們的錯誤日誌。

如果您是為數不多的能夠真正閱讀和理解錯誤日誌的超級技術人員之一,那麼您已經知道的東西並不多。

我們只能告訴您的是,您已經完全了解如果黑客獲得對您網站的不受限制的訪問權,他們會造成多大的破壞。

跳至了解如何修復 WordPress 被黑網站的部分。

3. 你找到新的管理員用戶或你沒有創建的 FTP 帳戶

對於大型網站來說,這是一個棘手的問題。 留意可疑的管理員帳戶和 FTP 帳戶可能真的很困難。

但是如果您注意到了這一點,那麼就該檢查您的 WordPress 核心文件了。 被黑的 WordPress 網站通常會以影響整個網站的方式受到感染。 這使得 WordPress 核心文件成為理想的目標。

在某些情況下,看似良性的文件中存在隱藏的可執行代碼。 奇怪的是,它甚至可以隱藏在 favicon.ico 文件中! 只需查看我們關於 WordPress 被黑客重定向惡意軟件的文章。 對於此類惡意軟件,虛假的管理員帳戶和 FTP 帳戶非常常見。

4.最近修改過文件

對於大多數惡意軟件,黑客首先會使用與正常 WordPress 代碼混合的惡意代碼來感染 WordPress 被黑網站。

最簡單的方法是將該代碼插入 WordPress 文件,例如 wp-config.php、.htaccess 等。

在 WordPress 被黑網站上編輯文件是 wp-vcd.php 等惡意軟件反復出現的主題。 一個簡單的預防措施是撤銷對核心文件的編輯權限。 但是,如果您的 WordPress 網站已經被黑客入侵,那麼您需要立即清理該網站。

專業提示:除非您 100% 確定它是惡意的,否則不要從文件和數據庫表中刪除任何內容。

如何清理 WordPress 被黑網站

有兩種方法可以清理被 WordPress 入侵的網站:

- 您可以使用惡意軟件掃描器和清潔器;

- 或者,您可以手動深入研究您網站的代碼並清理它。

出於所有意圖和目的,我們從不建議進行手動清理。

曾經。

為什麼? 這太危險了。

被 WordPress 入侵的網站通常在良性代碼中隱藏惡意代碼,否則網站將無法運行。 手動刪除代碼片段可能會導致站點永久損壞。

您可能認為可以從備份中恢復站點。 但是你怎麼知道備份是否也沒有被感染呢? 備份甚至會替換受感染的文件嗎?

但是,我們推薦的是使用 WordPress 惡意軟件掃描程序和清潔插件。

如何使用 MalCare 清理被黑的 WordPress 網站

惡意軟件掃描程序和清理程序的目的是使查找、查明和清理受感染的網站變得容易。

可悲的是:

- 大多數惡意軟件掃描器無法查明復雜惡意軟件的來源;

- 他們採用會引發誤報的粗糙掃描方法;

- 掃描後,大多數安全插件需要手動清理;

- 手動清理很昂貴,而且在緊要關頭時您會付出沉重的代價;

- 然後你會因為重複的黑客攻擊而被額外收費。

簡而言之:本應保護您網站的安全插件會阻止您勒索贖金,然後充其量為您提供脆弱的解決方案。

這正是我們建議您使用 MalCare 掃描網站的原因。

MalCare 提供了一套完整的安全功能,可以掃描、清理和保護您的 WordPress 網站免受黑客的惡意軟件攻擊。

憑藉最先進的學習算法來支持它,MalCare 是迄今為止最好的 WordPress 安全插件,它會隨著時間的推移變得越來越智能。

我們知道這聽起來有點偏頗,所以這裡有一些關於 MalCare 的重要統計數據需要記住:

- 在 3 分鐘或更短時間內一鍵即時刪除惡意軟件;

- 99% 的惡意軟件被自動檢測和清除,無需任何手動清除;

- 在 250,000 多個網站的網絡中標記的誤報率不到 0.1%;

- 從來沒有額外收費,也沒有廢話;

- 全部只需 99 美元/年!

如果這聽起來不錯,我們可以用兩個詞讓它變得更好:

真的。 故事。

如果您還沒有,請立即安裝 MalCare 並清理您的 WordPress 被黑網站。

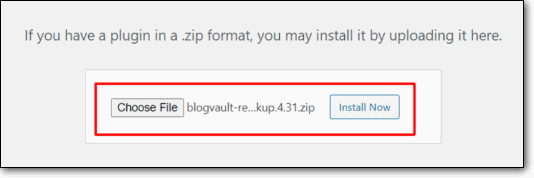

以下是您的操作方法:

第 1 步:註冊 MalCare

從我們的網站註冊 MalCare 插件。

第 2 步:掃描您的網站

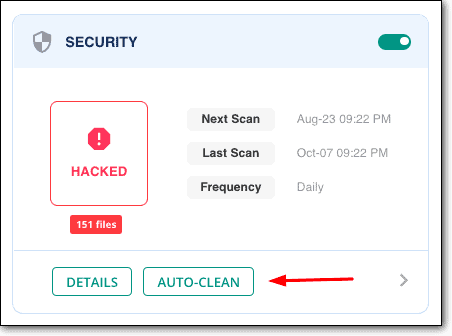

使用 MalCare 自動掃描您的站點:

第 3 步:一鍵清理您的網站

單擊“自動清潔”立即清潔:

完成所有這些後,您絕對應該查看我們的指南,了解如何保護您的網站免受未來的攻擊。

您每年只需 89 美元即可獲得所有這些!

立即加入 250,000 個其他站點並安裝 MalCare。

如何手動清理被黑的 WordPress 網站(不推薦)

手動清理被黑的 WordPress 網站主要由三個部分組成:

- 掃描服務器文件中的惡意代碼;

- 掃描數據庫中的惡意代碼;

- 檢測後門和虛假管理員帳戶;

然後,從被黑的 WordPress 網站中刪除惡意軟件。

不過,這是過於簡單化了。

在許多情況下,您很可能已被搜索引擎列入黑名單並被您的虛擬主機阻止。 在這種情況下,僅僅清理您的網站是不夠的,還要採取措施將網站從黑名單中刪除。

但讓我們開始吧:

#1 在 WordPress 文件和文件夾中尋找惡意代碼

黑客將惡意軟件注入 WordPress 被黑網站的最明顯方式是直接上傳文件。 這種情況很少見,但值得一試。

查找名稱可疑的文件。 從 WordPress 文件夾開始,例如:

- wp-內容

- wp-包含

這些文件夾不應包含任何可執行文件。 如果這裡有任何 PHP 或 javascript 文件,那就太糟糕了。

專業提示:特別注意 PHP 文件。 如果沒有 HTML 視圖,PHP 本身無法執行 javascript 代碼。 Javascript 通常將內容注入前端。 您需要擺脫的第一件事是 PHP 代碼。

如果這不起作用,請繼續閱讀。

#2 尋找惡意字符串模式

大多數惡意軟件會在 WordPress 被黑網站上留下一些稱為字符串模式的常見代碼。

因此,下一步是轉到 WordPress 文件並蒐索這些代碼。 通常,您會在核心 WordPress 文件中找到它們,例如:

- wp-config.php;

- .htaccess

- wp-activate.php

- wp-博客-header.php

- wp-評論-post.php

- wp-config-sample.php

- wp-cron.php

- wp-鏈接-opml.php

- wp-load.php

- wp-login.php

- wp-mail.php

- wp-設置.php

- wp-signup.php

- wp-trackback.php

- xmlrpc.php

警告:除非您深入了解 PHP,否則不要嘗試這樣做。 如您所見,除了 .htaccess 之外,WordPress 中的幾乎所有文件都是 PHP 文件。 其中許多字符串可能是常規代碼的一部分。 僅根據此列表刪除某些內容可能會破壞您的網站。

尋找片段,例如:

- tmpcontentx

- 函數 wp_temp_setupx

- wp-tmp.php

- derna.top/代碼.php

- stripos($tmpcontent,$wp_auth_key)

如果這兩個想法不起作用,我們有一些更高級的想法供您嘗試。

#3 檢查 functions.php 文件

functions.php 文件是任何被黑的 WordPress 網站中最受歡迎的目標之一。

因此,也請快速查看該文件。

很難準確地說出您應該在這裡尋找什麼。 根據惡意軟件的不同,文件中可能包含不同類型的惡意代碼。

您可能需要檢查 functions.php 代碼是否將未經授權的功能添加到主題或插件中。 這在最好的時候很難找到,而且要做到正確也非常棘手。

檢查 functions.php 文件是否被篡改的幾個簡單方法是:

- 如果黑客攻擊非常明顯,例如被黑客攻擊的重定向,請嘗試更改主題並檢查問題是否仍然存在。

- 檢查並查看更新主題是否解決了任何問題。 大多數情況下它根本沒有幫助,但值得一試。

- 嘗試登錄到您的 WordPress 儀表板。 如果不能,可能是因為 functions.php 文件中有惡意代碼。

如果這些想法中的任何一個顯示出哪怕是微小的變化,那麼您就知道 functions.php 是開始尋找的好地方。

#4 針對 WordPress 核心文件運行 Diffchecker

diffchecker 是一種檢查兩段代碼並找出兩者之間差異的程序。

您可以執行以下操作:

- 從 GitHub 存儲庫下載原始 WordPress 核心文件。

- 使用 cPanel 從您的服務器下載文件。

- 在兩個文件之間運行差異檢查器。

這個想法最糟糕的部分是你必須一次一個地檢查 WordPress 被黑網站上的每個文件並檢查差異。 當然,您隨後必須查明不同的代碼是否是惡意的。

如果這看起來技術性太強或聽起來工作量太大,我們建議您安裝 MalCare。

這是一種快速、簡單且經濟實惠的修復方法。

為什麼您的網站遭到黑客攻擊?

他們說預防勝於治療。

我們同意。 但老實說,當您談論 WordPress 被黑網站時,事情並沒有那麼簡單。

黑客每天創建 300,000 個新的惡意軟件。 這意味著幾乎所有的安全軟件都會在幾天內(如果不是幾小時內)變得過時或無關緊要。

大多數 WordPress 被黑網站都存在一個或多個以下漏洞:

- 過時的 WordPress 版本:許多網站管理員認為更新 WordPress 版本會破壞他們的網站。 這在一定程度上是正確的。 但是不在您的網站上更新 WordPress 是一個更糟糕的主意。 WordPress 公開聲明其漏洞,過時的版本很容易被黑客利用。 我們建議使用暫存站點來測試更新,然後在修復所有錯誤後將其推出。

- 過時的主題和插件:過時的 WordPress 主題和插件通常有漏洞,這些漏洞有很好的文檔記錄,很容易被黑客找到。 如果那裡有更新版本,只需更新軟件即可。 值得花時間去做。

- 盜版插件和主題:如果您使用的是無效或盜版插件和主題,那麼 100% 您手上有一個 WordPress 被黑網站。 如果您不想為插件或主題付費,請使用免費替代方案。 就這麼簡單。

- 不安全的 WordPress 登錄頁面: WordPress 登錄頁面很容易找到並且極易受到暴力攻擊。 默認情況下沒有針對機器人的保護。 您可以在現成的 WordPress 安裝中獲得的最好的是多次登錄嘗試阻止程序。 老實說,通過這些插件也太容易了。

- 弱密碼:您會很震驚地發現自己經常被黑客攻擊是您自己的錯。 最常見的密碼是弱密碼,例如“p@ssword”或“Password@1234”。 蠻力算法只需不到 1 秒的時間就可以通過類似的東西。 不要相信簡單的規則,例如包括數字和特殊字符來判斷密碼強度。 這些措施嚴重不足。

- WordPress 角色:不要將默認的 WordPress 用戶角色保留為管理員。 WordPress 有多個用戶角色是有原因的。 如果太多人擁有管理員權限,您就更有可能被黑客攻擊。 最糟糕的部分? 你會一次又一次地被黑客攻擊,卻沒有意識到為什麼會發生這種情況。

- 在未知文件夾中執行代碼的能力:可執行代碼,尤其是 PHP 代碼應該只保留在受信任的文件夾中。 理想情況下,包含 WordPress 核心文件、主題文件和插件的文件夾是唯一應該具有可執行代碼的文件夾。

- 在 HTTP 上運行網站:如果您的網站仍在 HTTP 而不是 HTTPS 上運行,那麼您只是在邀請黑客給您一個 WordPress 被黑網站的禮物。 如果您在沒有 SSL 證書的情況下運行 WooCommerce 網站,那麼上帝會幫助您。 安裝 SSL 證書或冒所有信息被盜的風險。

- 設置不正確的文件權限:這可能看起來無關緊要,但不正確的文件權限可以讓黑客選擇將代碼寫入未受保護的文件。 您所有的 WordPress 文件都應具有 644 值作為文件權限。 您 WordPress 網站上的所有文件夾的文件權限都應為 755。

- 未受保護的 WordPress 配置 wp-config.php 文件: wp-config.php 文件會在有人嘗試登錄您的站點時加載,它包含您的所有數據庫憑據。 如果不安全,黑客可以使用該文件訪問您的數據庫。 不過,這是一個足夠簡單的修復。 只需將這個小代碼片段添加到您的 .htaccess 文件中:

<files wp-config.php> order allow, deny deny from all </files>- 更改 WordPress 數據庫前綴:默認的 WordPress 數據庫前綴是“wp_”,您可以在站點上安裝 WordPress 期間更改它。 保持不變會讓黑客很容易猜到你的數據庫名稱。 因此,我們強烈建議更改 wp-config.php 文件中的數據庫前綴。

正如您可能理解的那樣,有太多方法可以讓您遭到黑客攻擊。

但作為一般規則:

- 為您的網站安裝強大的防火牆和機器人保護

- 安裝 SSL 證書以保護您的站點免受進一步攻擊

- 停止使用無效的主題和插件

- 不要暗中信任任何供應商 - 始終檢查您所做的一切的 URL

- 如果您懷疑有任何不當行為,請立即掃描並清理您的網站

老實說,大多數惡意軟件不會立即開始破壞您的 WordPress 被黑網站。 如果您可以及早掃描並發現惡意軟件,則可以成功將其刪除而不會造成任何損害。

為此,我們強烈建議您立即掃描您的網站以查找惡意軟件。

黑客攻擊後措施:如何防止您的網站再次被黑客攻擊

本文的其餘部分將介紹您可以採取的更強大的安全措施,以保護您的網站免受惡意軟件攻擊。 我們還解釋了一些最常見的安全術語,這樣您就不會對其他一些資源感到迷茫。

請隨意瀏覽所有內容,如果您有任何疑問,請給我們留言。

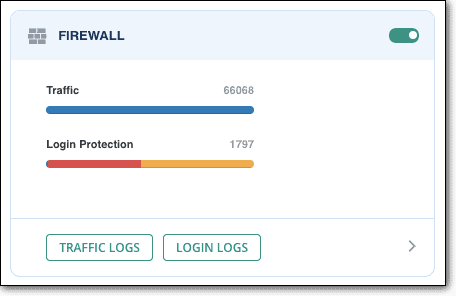

安裝防火牆以阻止來自您站點的惡意流量

防火牆是保護您的網站免受傳入流量影響的一層保護。 它充當可信和不可信網絡之間的屏障。 在這種情況下:機器人和您的網站之間的屏障可以防止 WordPress 被黑網站出現。

簡而言之:如果您的網站收到任何惡意流量或黑客企圖,防火牆會阻止該網站接收此類流量。

WordPress 防火牆專門用於保護 WordPress 網站免遭黑客攻擊。 它在您的網站和互聯網之間運行,以分析所有傳入的 HTTP 請求。 當 HTTP 請求包含惡意負載時,WordPress 防火牆會斷開連接。

正如惡意軟件掃描器在 WordPress 被黑網站中尋找惡意軟件簽名一樣,WordPress 防火牆也會掃描惡意 HTTP 請求。

一些罕見的防火牆,例如我們在 MalCare 中使用的防火牆,實際上可以從以前的攻擊中學習並隨著時間的推移變得更加智能。 MalCare 可以分析傳入流量並從其通過保護 250,000 多個站點編譯的龐大數據庫中識別惡意 IP。

一旦 HTTP 請求被 MalCare 標記為可疑或惡意,您的網站甚至不會加載 WordPress。 就好像沒有惡意流量一樣。

專業提示: MalCare 實際上會在流量日誌中記錄與您站點的所有嘗試連接。 因此,如果您使用 MalCare,請盡量密切關注您獲得的流量類型。 每次登錄嘗試都用顏色編碼,以便您可以一目了然地進行分析。

安裝防火牆可以防止的兩種最常見的黑客攻擊是暴力攻擊和 DDoS 攻擊。 讓我們簡要回顧一下,以便您了解對它們的期望。

什麼是蠻力攻擊?

蠻力攻擊是一種通過字面上使用所有可能的密碼來猜測您的訪問憑據的方法。 這是一個簡單而不優雅的黑客。 計算機完成所有艱苦的工作,而黑客則坐等程序完成其工作。

通常,暴力攻擊用於兩個目的:

- 偵察:機器人使用蠻力尋找可以利用的漏洞

- 滲透:機器人試圖猜測訪問憑據以控制 WordPress 被黑網站

最原始的暴力攻擊類型是字典攻擊,其中程序使用基於對密碼的某些假設的密碼組合列表。

一種弱形式的字典攻擊是憑據回收,它使用來自其他成功黑客的用戶名和密碼來嘗試闖入您的網站。

但更現代的變體是詳盡的密鑰搜索。 這些類型的暴力攻擊從字面上嘗試了密碼中所有可能字符的所有可能組合。

專業提示:詳盡的密鑰搜索暴力算法可以在兩個小時內破解一個包含大小寫字母、數字和特殊字符的 8 字符密碼。 始終創建長而隨機的密碼,其中包含多種字符,以增加難度。

攻擊者還使用暴力攻擊來尋找隱藏的網頁。 隱藏網頁是未鏈接到其他頁面的活動頁面。 暴力攻擊會測試不同的地址,看它們是否返回有效網頁,然後尋找它們可以利用的頁面。

額外的專業提示:如果您發現流量無緣無故突然上升,請檢查您的分析。 如果您從不存在的頁面中看到一堆 404 錯誤,則您可能受到了暴力機器人的攻擊。

您可以通過以下方式防止暴力攻擊:

- 使用更長的密碼

- 使用更複雜的密碼

- 限制登錄嘗試

- 實現登錄頁面驗證碼

- 設置 WordPress 雙因素身份驗證

這不言而喻,但您還需要為您的 WordPress 網站配備一個非常強大的防火牆。 在所有這些預防措施之上的防火牆將幫助您保護您的企業免受試圖暴力破解的黑客攻擊。

作為所有這些的替代方法,您可以安裝 MalCare。 MalCare 帶有一個內置的高級防火牆,可以發現可疑流量並阻止您的網站加載 WordPress 登錄頁面。

要了解有關登錄保護的更多信息,請查看我們的 WordPress 登錄安全指南。

什麼是 DDoS 攻擊?

分佈式拒絕服務 (DDoS) 攻擊是一種惡意軟件攻擊,它會向您的 WordPress 網站發送過多流量,您的服務器無法處理。

黑客不會只攻擊一個網站或設備。 Instead, they establish an entire army of hacked devices and websites to direct focused DDoS attacks.

The collection of compromised devices used for a DDoS attack acts on an internet called a botnet. Once a botnet is established, the hacker remotely sends instructions to it and causes other servers to be overwhelmed by a huge surge of traffic.

Pro-Tip: If your website is loading very slowly or if your web host refuses to serve your website, check your analytics immediately. DDoS attacks work in patterns that can be discerned:

- Traffic originating from a single IP address or IP range;

- Traffic from users who share a single behavioral profile, such as device type, geolocation, or web browser version;

- An unexplained surge in requests to a single page or WooCommerce endpoint;

- Traffic spikes at odd hours of the day or a spike every 10 minutes;

These are all symptoms of a DDoS attack.

One of the major motivations behind a DDoS attack is extortion under the threat of destruction of property. The only way to prevent a DDoS attack is to use an effective firewall that can clamp down on suspicious traffic immediately.

Install an SSL Certificate to Secure Your Traffic

SSL Certificates are now the staple for almost all cPanel hosting providers and resellers. An SSL certificate is a small digital file that encrypts an organization's details. Commonly, SSL certificates, when installed, binds:

- A domain name, server name, or hostname;

- And the organization's identity and location.

This secure connection ensures that the traffic between the server and the browser is encrypted.

Before we get into the kind of security an SSL certificate provides, let's understand how it works.

SSL certificates use a method of encryption called public key cryptography.

Public key cryptography uses two sets of keys for encryption – a public key and a private key. It's in many ways similar in concept to WordPress Salts and Keys.

In this kind of encryption, if:

- Angelina sends Brad a message, then the message is locked using Brad's public key.

- But for Brad to read the message, he must unlock it using his private key.

If a hacker intercepts the message without having Brad's private key, they will only see encrypted code that not even a computer can decrypt.

What is Man-In-the-Middle Attack?

A MITM attack is when a third party intercepts a communication between two people. Here, the hacker is essentially a 'man in the middle'.

This might sound all fun and frivolous, but this is a very dangerous attack. The hacker can effectively see every request coming in and out of your website including all transactions.

If the hacker can't get admin access, they can send your users fake web pages that can grab their access credentials.

Imagine this for an instant:

The credit card, the phone number, the email address – everything your users submit on your WordPress hacked website is openly accessible to a hacker.

The simplest way to protect against attacks like this one is to install an SSL certificate.

Pro-Tip: Check all your web pages for the 'https' in the URL. If there are pages missing out on that, you may have a mixed content issue. Fix that as soon as possible. A brute force attack could find the vulnerable pages and push for a MITM attack.

Implement WordPress Hardening and Basic Hygeine

This segment is all about protecting your WordPress website from getting hacked again.

Now, the simplest thing you can do is to implement WordPress hardening measures. Hardening makes sure that even if your website gets hacked again, the hacker can't really edit any files and databases.

Another major tip we have: stop using nulled themes and plugins. Nulled themes and plugins are essentially cracked versions of the plugin. The only problem is that nulled themes and plugins are usually chock full of malware.

Also, if you are using a lot of plugins, be careful of zero-day vulnerabilities. A zero-day vulnerability is essentially a security flaw that the developers and vendors know about, but haven't really fixed. Many WordPress hacked websites have plugins with zero-day vulnerabilities.

The most troubling part about a zero-day vulnerability is that people assume that updating the plugin or theme can automatically fix the WordPress hacked website. That's not true, though. You will have to clean up the website first and then update the software to prevent future hacks.

What Are The Consequences of Getting Hacked?

One of the major questions that we get all the time is – why does it matter if my website gets hacked? Unless it completely defaces the website, why should I even care?

Short answer: you really should care because a hacked website can severely damage your business even if it isn't visibly defacing your website.

A WordPress hacked website can damage your traffic, revenue, and brand value (more on this soon).

But the biggest reason to care is:

Almost all malware is created with the intent to make money off your hard work.

In essence, you spend a lot of time and money on building traffic and revenue, and then because you have a WordPress hacked website, the hacker makes money instead of you.

不酷。

How Hackers Make Money Off Your WordPress Hacked Site

Hackers make money from your website by using your traffic and here's how it works:

- Illicit ads and pop-ups redirect a huge portion of your traffic to other sites and the hacker gets paid for that traffic.

- URL redirections work in the same way – the hacker can redirect the traffic from your WordPress hacked website to make some quick cash.

- If a hacker gets into a WooCommerce website, they can steal the credit card information of your buyers.

- In some cases, a hacker can redirect to a page that looks like yours. When people buy something from the fake page, the hacker gets paid and you never get to know about it.

- A hacker can easily replace a bank account linked to your WooCommerce store. You'll still make the sales number, but the hacker steals all the money.

Let's put this into perspective:

It's not just you who's getting hacked. And it's definitely not just you who's unprepared for a WordPress hacked website.

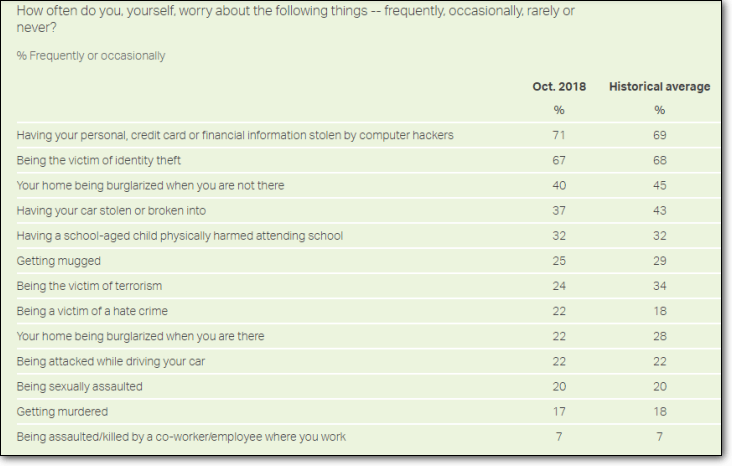

People in America panic a lot more over cybersecurity than personal security:

A study of more than 4,000 organizations across the US, UK, Germany, Spain, and the Netherlands found that 73% of companies are not ready for a cyber attack. (Source: hiscox.co.uk)

We know this sounds bad. But honestly, this is just the tip of the iceberg with WordPress hacked websites.

Believe it or not, it actually gets much worse in the long term.

In the long term, a WordPress hacked website can:

- Completely stop traffic to your business because it got blacklisted

- Destroy your brand's reputation because no one wants to be a victim of cybercrime

- Essentially destroy your revenue channels by destroying trust and stealing traffic

That's not even the worst part.

The worst part is that the hack may not even have visible consequences. You might be getting robbed on a daily basis without ever knowing it.

Now, maybe a security plugin flags a malware along with 10 other false alarms. And maybe you do see it. How often do you take action and check out all the alarms?

And even if you do find the malware and clean it, even if you miss a single backdoor on your WordPress hacked website, you can get infected all over again.

The simplest way to get out of this vicious cycle is to install an automatic malware scanner and removal tool.

包起來

Now that you know how to scan and clean a WordPress hacked website, just take the time to set up security measures to prevent future hacks. You have successfully defeated the hacker. You can now go back to building your business after you set up the basic security measures.

Bonus Tip: You can set up WordPress hardening manually or install MalCare and do it in 3 minutes or less.

It's time to take a sip of hot, steaming tea and relax – especially if you're a MalCare user. You never have to worry about WordPress security again.

If you have any questions, feel free to drop a comment below. We have a team of WordPress security experts who can help you resolve any issue you might face.

直到下一次!