什麼是 WordPress 製藥黑客?

已發表: 2022-06-24黑客入侵網站的最常見技術之一涉及操縱搜索索引以將不值得的內容包含在高搜索位置。 這是一種黑帽 SEO 黑客,也稱為 WordPress 製藥黑客或 SEO 垃圾郵件。

對於全球數百萬網站所有者而言,WordPress 是創建電子商務商店和其他所有類型網站的最佳解決方案。 由於 WordPress CMS 的流行,它經常成為惡意攻擊和黑客的目標。 但究竟什麼是 WordPress 製藥黑客?

在本指南中,我們將討論 WordPress Pharma hack 的詳細信息、此類攻擊的一些突出示例以及如何防止它們。 讓我們來看看。

什麼是 WordPress 製藥黑客?

簡而言之,WordPress pharma hack 是一種黑客技術,它使用惡意軟件感染合法的 WordPress 網站,以重定向到垃圾郵件網頁,這些網頁展示了銷售仿冒品牌藥品的廣告,例如 Cialis 和 Viagra。

有時,這些黑客攻擊會直接針對其他類型的藥品。 但西力士和偉哥是迄今為止最常見的。

製藥黑客是一種黑帽 SEO 黑客或 SEO 垃圾郵件。

為什麼黑客會通過 Pharma Hacks 來利用 WordPress 網站?

對於黑客為何使用 pharma hack 來攻擊 WordPress 網站,有一個簡單的答案:在線搜索是流量引薦的巨大來源。 SEO hack 是引入更多推薦流量的最簡單方法,而無需投入工作以有機地產生流量。

WordPress 製藥黑客通過侵入具有高搜索權限的網站,然後用垃圾郵件重定向黑客感染它們,確保黑客在 SERP(搜索引擎結果頁面)中佔據顯著位置。

WordPress Pharma Hack 是什麼樣的?

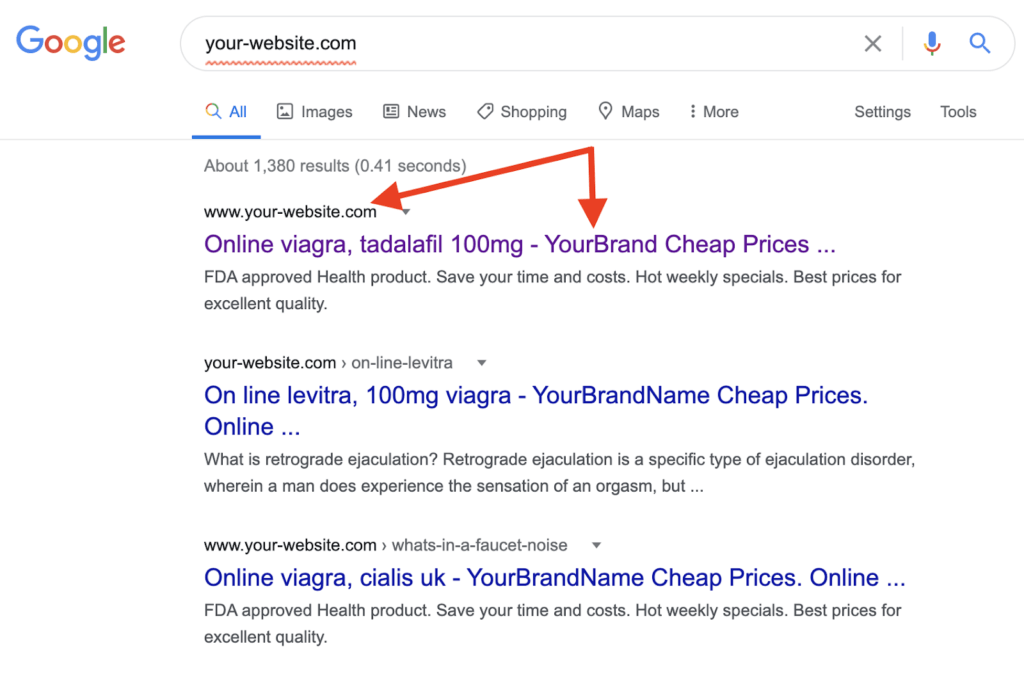

在最近的一次 WordPress Pharma 黑客攻擊中,我們目睹了該黑客攻擊的一個非常複雜的版本。 在這次 pharma 攻擊中,黑客直接使用標題中的網站名稱定制了 Google 搜索結果。

通過這樣做,人們真正相信他們正在點擊銷售合法藥品的合法網站。

正如您所看到的,當您真正點擊垃圾郵件時,黑客讓您似乎要點擊合法的藥品廣告。

如何知道您的 WordPress 網站是否被 Pharma Hack 感染

在不知道您在尋找什麼的情況下,很難檢測到 SEO 垃圾郵件,因為如果您是 WordPress 管理員或網站管理員,它不會立即可見。 優秀的黑客知道如何通過偽裝等做法來隱藏他們正在做的事情。

但是,您可以使用一些簡單的技巧和工具來發現您的網站是否已被 pharma hack 感染。

1. 使用 WordPress 安全插件

作為負責任的 WordPress 網站所有者,了解您網站的安全性至關重要。 如果您運行的網站沒有受到強大的 WordPress 安全插件套件的完全保護,那麼您將把整個網站和您的用戶置於潛在的網絡安全攻擊的風險之中。

一個好的 WordPress 安全插件需要功能強大、完全最新並且易於網站所有者使用。

iThemes Security Pro 插件是一個很好的解決方案。 iThemes Security 具有強大的站點掃描功能,該功能與 Google 安全瀏覽集成,以顯示您的站點是否列在 Google 的阻止列表中,這通常表明您的站點上有某種類型的惡意軟件。

iThemes Security 還提供文件更改檢測,這是一種監控站點上任何文件更改的強大方法。 黑客通常會修改或更改您網站上的文件,因此記錄這些更改(並在文件更改時收到警報)可以幫助指示發生了可疑事件、更改了什麼以及何時發生。

2.檢查谷歌搜索

要查找受感染的網站,請搜索關鍵字,例如viagra wp-page 。 請記住,由於 Google 的網站管理員政策,受感染的網站不會顯示在第一個結果頁面上。 您至少需要滾動到第三頁和第四頁。

如果您在搜索中看到您的網站,這意味著您的網站是 WordPress 製藥黑客或其他黑帽 SEO 垃圾郵件的受害者。

您會注意到該列表包括受感染的站點以及虛假頁面。 如果您單擊這些頁面,您可能會被重定向到其他頁面。 或者,由於感染,垃圾郵件內容可能會加載到合法網站的頁面上。

要查明您網站的任何頁面是否感染了偉哥的 SEO 垃圾郵件,只需在 Google 搜索中將“偉哥”一詞添加到您的域名(偉哥網站:yourdomain.com )。

通常,您網站中只有幾個頁面會被感染。 這些頁面在您的 WordPress 儀表板中對您不可見。 通過執行此搜索,您將發現那些受感染的頁面/URL 是什麼。

3. 以 Google Bot 的身份檢查結果

如前所述,這些製藥垃圾郵件頁面在標準搜索引擎上是不可見的。 但是用戶代理(例如 Googlebot)可以看到並檢測到它們。

要查看 Googlebot 看到的內容,只需使用可以安裝在 Firefox 或 Chrome 上的瀏覽器 User-Agent Switcher。

就是這樣:

- 安裝 User-Agent Switcher 插件

- 導航到受感染的網頁

- 將 User-Agent 字符串編輯為下面給出的任何字符串:

- Mozilla/5.0(兼容;Googlebot/2.1;+http://www.google.com/bot.html)

- Googlebot/2.1 (+http://www.google.com/bot.html)

- 右鍵單擊頁面並查看頁面源。 這將使您能夠看到重定向

請記住,如果您的 User-Agent Switcher 激活時間過長,您可能會被列入黑名單或被阻止進入維護良好安全協議的站點。 這是因為,對他們來說,您將顯示為 Googlebot。

WordPress Pharma Hack 剖析

現在,讓我們分解一下 WordPress Pharma hack 期間發生的實際情況。

1. 您對 Pharma Hack 的脆弱性

要實施這種類型的黑客攻擊,黑客必須首先利用已知漏洞或零日漏洞。

一些最常見的漏洞包括:

- XSS 的 SQL 注入。 這些發生是因為主題或您運行的插件中的軟件編碼標準不佳。 有時,這些問題甚至出現在 WordPress 核心軟件中。 始終保持您在 WordPress 上運行的軟件完全最新,包括您的插件和主題。

- 弱的 FTP 和帳戶密碼。 如果您是 WordPress 網站所有者,那麼強密碼絕對是必不可少的。 這適用於各種規模的網站。 由於登錄憑據薄弱,甚至 Linux Gen 的 GitHub 存儲庫最近也遭到了黑客攻擊。

- 啟用錯誤顯示和內容列表。 因此,Internet 上的任何人都可以公開閱讀您站點的關鍵文件。

2. Pharma Hack 的持久性

通過更改根目錄的內容,WordPress pharma hack 成功。 大多數垃圾郵件攻擊將通過您的/includes或/misc 文件夾發生。

垃圾郵件發送者將使用以下方法獲得持久性或延長訪問權:

- 添加新頁面,例如leftpanelsin.php 、 cache.php等。

- 修改index.php 、 wp-page.php 、 nav.php等 PHP 文件。

- 將垃圾郵件文件隱藏在/images文件夾中。 網絡爬蟲不希望在這裡看到文件,這會阻止它們被檢測到。

- 使用 base64 編碼混淆代碼

- 編輯xmlrpc.php以避免被網站管理員檢測到

- 使用 cron 作業重新感染

- 偽裝:基於用戶代理區分網絡爬蟲。 結果是 Googlebot 看到的內容與 Mozilla 用戶看到的內容不同。

- 在文件擴展名前附加點。 因此,將頁面重命名為.otherfile以使其不可見。

3. Pharma Hack 的結果

作為 WordPress 網站所有者,當黑客在您的網站上成功入侵製藥公司時,您會發生什麼?

- 您的網站將失去其良好的聲譽,因為它現在將展示 Cialis 和 Viagra 廣告。

- 您可能會被 Google 列入黑名單,這意味著您很難重新獲得網站的聲譽。

- 用戶將不再信任您的網站並且不會返回。

- 搜索引擎排名將直線下降。

- 您的網站將產生對其他網站的點擊。 您辛勤工作以獲得的相同點擊量將流向其他地方。

顯然,所有這些結果都對您的網站和業務有害。

修復 WordPress 製藥黑客

製藥黑客是隱藏的。 因此,搜索和刪除 WordPress 製藥黑客可能是一個漫長而乏味的過程。

這是做什麼:

1. 備份您的網站

為確保您不會丟失您在站點中投入的所有工作,請下載 BackupBuddy 插件並對您的核心文件、數據庫、主題和插件文件進行完整備份。 是的,甚至是惡意軟件。 相信我們,如果在清理過程中出現任何問題,您會很高興。

顯然,如果您在 pharma 黑客攻擊之前備份了網站的“乾淨”版本,這會有所幫助,因此請務必實施備份作為預防性安全措施。

2. 掃描漏洞、已知惡意軟件和您的 Google 黑名單狀態

使用前面討論的 iThemes Security Pro 插件對您的站點進行全面掃描。 站點掃描功能會掃描您的 WordPress 核心版本、插件和主題,以查找可能為攻擊打開後門的任何已知漏洞。 此外,Site Scan 與 Google 安全瀏覽集成,可指示 Google 是否在您的網站上發現任何已知惡意軟件。 如果是這樣,您的網站將被添加到 Google 的黑名單中。 iThemes Security 將顯示您的 Google Blocklist 狀態。

3. 刪除受感染的文件

使用 FTP 客戶端連接到您的託管服務器。 或者,您可以使用文件管理器。

導航到/wp-content/文件夾並查找被黑的插件和文件。 被黑客入侵的文件將包含諸如.cache 、 .class或.old之類的詞,這些詞用於將它們偽裝成合法的插件文件。

請記住,放置在文件名開頭的點會使它們隱藏。 因此,請確保在執行此操作時選擇了“顯示隱藏文件”選項。

當您歸檔這些文件時,請刪除它們。

查看我們關於如何清理被黑 WordPress 網站的完整帖子、可下載清單和視頻。

4. 清理你的 .htaccess 文件

.htaccess 文件是用於定義如何處理服務器請求的服務器的高級配置文件。

黑客能夠使用此文件創建網站後門。 在 .htaccess 文件中,查找如下所示的任何代碼:

重寫引擎開啟

重寫條件 %{ENV:REDIRECT_STATUS} 200

重寫規則 ^ - [L]

RewriteCond %{HTTP_USER_AGENT} (google|yahoo|msn|aol|bing) [OR] #檢查 Google、Yahoo、msn、aol 和 bing 爬蟲

RewriteCond %{HTTP_REFERER} (google|yahoo|msn|aol|bing)

RewriteRule ^(.*)$ somehackfile.php?$1 [L] #redirects 到一個 hack 文件重命名當前的 .htaccess 文件。 然後,要完全重新生成 .htaccess 文件,只需前往 WordPress 儀表板,導航到設置,然後選擇永久鏈接並單擊保存。

5.刪除數據庫中的惡意代碼

在使用 BackupBuddy 插件進行完整站點備份之前,您不應執行此步驟。

完成後,您可以使用以下步驟手動清理數據庫:

- 轉到 phpMyAdmin

- 選擇數據庫

- 點擊wp_options表

- 使用“搜索”選項卡查找惡意條目

要搜索的可能惡意條目的示例是:

- fwp

- wp_check_hash

- class_generic_support

- widget_generic_support

- ftp_credentials

請記住要非常小心,不要從wp_options表中刪除任何重要的內容。 這可能會導致您的網站出現嚴重故障或完全崩潰。

當然,如果您不願意深入到您的站點中,最好尋求專家的幫助。

6. 查找並刪除可疑代碼

可疑代碼是 WordPress 網站被黑的主要原因。 可疑代碼如下所示:

<ul> <li><a href="hackerdomain.com">Something2</a></li>

像這樣的代碼會將您的站點重定向到攻擊者控制的域。 檢查站點代碼中不應該存在的任何域非常重要。

大多數情況下,黑客會將他們的代碼隱藏在 base64 中。 這有助於他們避免被發現。 這意味著,不是看到他們的網站 URL (hackerdomain.com),而是看起來像YXR0YWNrZXJkb21haW4uY29t 。

當然,這會使可疑代碼更難檢測。 要在文件中搜索這些 base64 編碼,使用 grep 命令會很有幫助:

尋找 。 -name "*.php" -exec grep "base64"'{}'\; -print &> b64-detections.txt此代碼在您選擇的 .php 文件中搜索 base64 編碼。 之後,結果存儲在 b64-detections.txt 中。

獲得該文件後,請搜索可以對其進行解碼的在線資源,以便了解您網站的幕後情況。

7. 掃描內容差異

iThemes Security Pro 插件可用於監控您網站上的任何文件更改,並將比較您的 WordPress 核心文件和 WordPress 存儲庫中的第三方文件以查找異常或可疑條目和文件名。

在確定您的哪些文件被黑客入侵後,您可以刪除受感染的代碼或恢復您的插件文件。 徹底清理您網站的代碼非常重要。 留下的惡意代碼可能會很快導致您的網站再次被感染。

8. 恢復您網站的聲譽

現在您已經清理了您的網站,您需要對您的網站在 Google 中的聲譽進行分類。

簡單地清理和恢復被黑的 WordPress 網站不會自動恢復網站的聲譽。 事實上,您需要做幾件事來確保 Google 和其他搜索引擎在您的網站被黑客入侵和清理後不會繼續懲罰您的網站。

通常,您的網站已被黑客入侵的第一個跡像是 Google 會通知您有關情況。 要了解 Google 當前如何查看您的網站,請前往 Google Search Console。

如果您在 Search Console 中發現任何不應該存在的無關站點地圖,或者似乎發布了垃圾鏈接,您需要立即刪除這些站點地圖。 在此之後,您需要查看 Search Console 中存在的任何安全問題。 如果當前正在顯示來自 Google 的厄運和悲觀的紅色大屏幕,您將在安全問題下的 Search Console 中看到一些大標誌。

在這裡,您將要求 Google 審查您的網站,因為它已經被清理了。

防止 WordPress Pharma 黑客攻擊

如果您發現您的網站區域受到此類黑客攻擊的影響,請按照我們在本指南中詳述的步驟盡快解決問題。 現在您已經知道 WordPress 上的 pharma hack 是什麼以及如何確保您的網站不受影響,是時候開始努力加強您的網站以抵禦任何未來的攻擊了。

1. 安裝並激活 iThemes Security Pro 插件

首先下載並安裝 iThemes Security Pro 插件以確定您的站點是否已被感染。 該插件通過監控文件更改、提高用戶安全性、掃描您的插件和主題中的漏洞(然後自動為您更新它們)以及提供可能表明存在黑客攻擊的在線文件比較來添加多層網站安全性。

至少,在 iThemes 安全插件中啟用以下設置:

- 對所有管理員用戶啟用雙重身份驗證。

- 啟用 iThemes 站點掃描以每天兩次掃描您的網站以查找易受攻擊的插件、主題和 WordPress 核心版本。

- 打開帶有自動漏洞修補的版本管理。

- 打開文件更改檢測

2. 安裝並激活 BackupBuddy 插件

為您的網站制定備份策略是防止未來黑客攻擊的關鍵部分。 備份意味著您在某個時間點擁有網站的副本,例如在發生黑客攻擊之前。 擁有此備份意味著您可以輕鬆地將站點恢復到以前的版本。 (只要確保支持該版本網站中存在的任何漏洞或網站後門),否則黑客可能會再次發生。

3. 使用網站安全最佳實踐

作為網站管理員、管理員或所有者,您的在線安全將影響您網站的安全。

例如:

- 切勿為多個帳戶重複使用密碼。

- 切勿與他人分享您的密碼。

- 為您的 WordPress 管理員登錄使用雙重身份驗證。

- 切勿安裝無效的 WordPress 插件或主題。

- 將您的 WordPress 核心版本、插件和主題更新到最新版本。

- 使用具有可靠服務器安全性的信譽良好的 Web 主機。

- 使用 WordPress 安全插件和備份插件。

4. 對您網站的安全性保持警惕

研究表明,發現安全漏洞或黑客攻擊的平均時間是 200 天! 被忽視的站點通常最容易受到這些類型的黑客攻擊,因此即使您有不經常登錄的站點,也要注意檢查站點的安全性和性能。

只需檢查您的網站的外觀、查看安全日誌並確保您的所有主題、插件和 WordPress 核心版本都是最新的,這將大大有助於防止 WordPress Pharma 黑客攻擊。 掌握瞭如何保護您的網站的知識並使用一些工具來幫助完成這項工作,您的網站更有可能保持安全。

保護您的網站免受黑客攻擊和安全漏洞

WordPress 目前為超過 40% 的網站提供支持,因此它已成為惡意黑客的輕鬆目標。 iThemes Security Pro 插件消除了 WordPress 安全性的猜測,使保護您的 WordPress 網站變得容易。 這就像擁有一個全職的安全專家,他們不斷地為您監控和保護您的 WordPress 網站。

Kristen 自 2011 年以來一直在編寫教程來幫助 WordPress 用戶。作為 iThemes 的營銷總監,她致力於幫助您找到構建、管理和維護有效 WordPress 網站的最佳方法。 克里斯汀還喜歡寫日記(看看她的業餘項目,轉型之年!)、遠足和露營、有氧運動、烹飪以及與家人的日常冒險,希望過上更真實的生活。